Regola

ID |

Identificatore regola |

Versione regola |

Repu- tation |

Nome |

Descrizione |

Descrizione estesa |

| 0 |

0 |

0 |

-1 |

Non applicabile |

Nessuna regola influisce su questa reputazione. |

Nessuna regola influisce su questa reputazione. |

| 1 |

589825 |

9 |

-1 |

Usa reputazione certificato per identificare i file affidabili o dannosi |

Stabilisce se un file è affidabile o dannoso in base alla reputazione GTI o Enterprise del certificato di firma. |

Questa regola stabilisce se un file è affidabile o dannoso in base alla reputazione GTI o Enterprise del certificato di firma. La reputazione del certificato deve corrispondere almeno a Elemento dannoso noto, Elemento affidabile noto, Probabilmente dannoso o Probabilmente affidabile. |

| 2 |

196610 |

3 |

-1 |

Usa reputazione file Enteprise per identificare i file affidabili o dannosi |

Determina se un file è affidabile o dannoso in base alla reputazione Enterprise del file. |

Questa regola determina se un file è affidabile o dannoso in base alla reputazione Enterprise del file. La reputazione deve corrispondere almeno a Elemento dannoso noto, Elemento affidabile noto, Probabilmente dannoso o Probabilmente affidabile. |

| 3 |

65539 |

1 |

0 |

Ignora la ricerca per file basati su criteri selezionati |

Ignora la ricerca GTI per i file in base ai criteri di selezione che potrebbero essere puliti o sconosciuti a GTI. |

Ignora la ricerca GTI per i file in base ai criteri di selezione che potrebbero essere puliti o sconosciuti a GTI. |

| 4 |

196612 |

3 |

-1 |

Usa reputazione file GTI per identificare i file affidabili o dannosi |

Determina se un file è affidabile o dannoso in base alla reputazione GTI del file. |

Questa regola determina se un file è affidabile o dannoso in base alla reputazione GTI del file. La reputazione deve corrispondere almeno a Elemento dannoso noto, Elemento affidabile noto, Probabilmente dannoso o Probabilmente affidabile. |

| 5 |

327685 |

5 |

-1 |

Utilizza reputazione URL GTI per identificare i processi affidabili o dannosi |

Mitre-T1204. Determina se un processo è affidabile o dannoso in base alla reputazione URL GTI. |

Tattica: esecuzione-tecnica: T1204. Questa regola determina se un processo è affidabile o dannoso in base alla reputazione URL GTI. |

| 10 |

262154 |

4 |

100 |

Identifica che il file è il componente principale di un programma di installazione affidabile utilizzando attributi e reputazione di certificato e file. |

Determina se un file è un programma di installazione affidabile in base agli attributi del file, al nome del file e al certificato GTI o Enterprise e alla reputazione dei file. |

Questa regola determina se un file è un programma di installazione affidabile in base alla relativa reputazione GTI o Enterprise. Esamina inoltre il nome del file, il nome dell'azienda e altri attributi simili per determinare se si tratta di un programma di aggiornamento o di un componente di installazione che può essere considerato affidabile. |

| 12 |

131084 |

2 |

100 |

Riconosce un file come componente principale di un programma di installazione affidabile in base a un file specifico identificato da hash |

Stabilisce se un file è un programma di installazione affidabile in base all’hash del file e alla reputazione GTI o Enterprise. |

Questa regola determina se il file è un programma di installazione affidabile in base al hash del file e alla reputazione dei file GTI o Enterprise per determinare se si tratta di un programma di aggiornamento o di un componente di installazione che può essere considerato affidabile. |

| 20 |

131092 |

2 |

-1 |

Identifica file affidabili con privilegi McAfee |

Identifica i file affidabili che utilizzano certificati o hash distribuiti nei file AV DAT. |

Questa regola identifica i file affidabili che utilizzano certificati o hash distribuiti nei file AV DAT e possono inoltre disporre di privilegi elevati con i processi e i driver McAfee. |

| 34 |

131106 |

2 |

1 |

Verifica SFv3 |

Identifica un campione di prova utilizzabile per la convalida SFv3 |

Questa regola identifica un campione di prova, in base all'hash, utilizzabile per la verifica del framework SFv3. |

| 35 |

196643 |

3 |

1 |

Verifica installazione |

Identifica un campione di prova utilizzabile per verificare l'installazione. |

Questa regola identifica un campione di prova utilizzabile per verificare l'installazione. |

| 36 |

65572 |

1 |

1 |

Verifica dell'installazione senza alcun server TIE |

Identifica un campione di prova utilizzabile per verificare l'installazione in una configurazione che non comprende alcun server TIE. |

La regola identifica un campione di prova utilizzabile per verificare l'installazione in una configurazione che non comprende alcun server TIE. |

| 38 |

131110 |

2 |

1 |

Regola di verifica SFv3 disattivata nel cloud |

Regola di prova disattivata nel cloud per la convalida SFv3 |

Questa regola identifica un campione di prova in base all'hash e viene disattivata nel cloud per la verifica dell'infrastruttura SFv3. |

| 50 |

65586 |

1 |

85 |

Identifica file affidabili provenienti da un autore affidabile |

Identifica i file affidabili creati da un programma di aggiornamento completamente affidabile. |

Questa regola identifica i file affidabili creati da un programma di aggiornamento completamente affidabile e non sono stati modificati. |

| 51 |

131123 |

2 |

-1 |

Identifica file contrassegnati come programmi di installazione affidabili da Trust Scanner |

Identifica i file contrassegnati come affidabili dal programma di scansione di affidabilità che si basa sul file dat. |

Questa regola identifica i file contrassegnati come file di programma di installazione affidabili in base alla programma di scansione di affidabilità basata sulle informazioni disponibili nel file dat e non è cloud dipendente. |

| 55 |

131127 |

2 |

99 |

Identifica certificati che necessitano di una correzione della reputazione |

Identifica i certificati dei fornitori di primo livello che richiedono una correzione a livello di reputazione. |

Questa regola identifica i certificati dei fornitori di primo livello che richiedono una correzione a livello di reputazione. |

| 57 |

262201 |

4 |

-1 |

Usa la reputazione del file GTI per identificare i file come Possibilmente affidabile o Possibilmente dannoso |

Identifica i file come Possibilmente affidabile o Possibilmente dannoso in base alla reputazione del file GTI. |

Questa regola identifica i file con una reputazione GTI poco definita come quelli possibilmente affidabili e possibilmente dannosi. |

| 58 |

196878 |

3 |

70 |

Identifica l’affidabilità dei file eseguiti in condivisioni di rete |

Questa regola identifica l'affidabilità dei file eseguiti sulle condivisioni di rete utilizzando attributi di file e altre informazioni correlate come la prevalenza. |

Questa regola identifica l'affidabilità dei file eseguiti sulle condivisioni di rete utilizzando i risultati programma di scansione e gli attributi dei file per indicare l'affidabilità. |

| 60 |

131132 |

2 |

0 |

Regola di impostazione attributi per agevolare l'identificazione di file di interesse |

Identifica gli elementi avviati da un attore interessante o si tratta di un elemento che si affaccia su Internet. |

Identifica i file che vengono avviati da un attore interessante o che presentano caratteristiche speciali, ad esempio certificati autofirmati. |

| 61 |

262205 |

4 |

0 |

Identifica applicazioni con connessione Internet |

Identificare le applicazioni più diffuse su Internet, ad esempio un browser Web o un client email. |

Questa regola identifica le applicazioni che si affacciano su Internet, ad esempio un browser Web o un client email, utilizzando attributi identificabili quali il nome file e il certificato. |

| 62 |

196670 |

3 |

0 |

Identifica un’applicazione che legge file di dati |

Identifica un'applicazione che legge file di contenuto, ad esempio documenti PDF, documenti Microsoft Office e video. |

Questa regola identifica il file eseguibile principale delle applicazioni più comuni che leggono contenuti come documenti PDF, documenti Microsoft Office e video. |

| 95 |

131167 |

2 |

85 |

Identifica i file già firmati da un certificato o con una reputazione nota di file non infetti e li contrassegna come Probabilmente affidabile quando ci si trova offline |

Identifica i file firmati da un certificato di reputazione pulita nota e contrassegnarli con maggiore probabilità come affidabili quando non sono in linea. |

Identifica i file firmati da un certificato di reputazione pulita nota e contrassegnarli probabilmente come affidabili quando non sono in modalità di connettività. |

| 96 |

65632 |

1 |

0 |

Richiesta intelligente |

Elimina la richiesta di caricamenti della libreria per le applicazioni affidabili diverse dai browser Internet. |

Questa regola elimina la richiesta di caricamenti della libreria per le applicazioni affidabili diverse dai browser Internet. |

| 97 |

262241 |

4 |

70 |

Considera file affidabili quando il sistema è offline, a meno che siano altamente sospetti per versioni del programma di scansione JTI rilasciate dopo giugno 2018 |

Stabilisce che i file senza caratteristiche sospette vengono considerati affidabili quando il sistema è offline (disconnesso da TIE e GTI). |

Questa regola considera affidabili i file senza caratteristiche sospette quando il sistema è disconnesso dal server TIE e da GTI. Questa regola utilizza criteri meno rigorosi per stabilire l'affidabilità allo scopo di mitigare i problemi causati dalla presenza di numerosi file sconosciuti quando il sistema è disconnesso dal server TIE o da GTI. Questa regola si applica alla versione 2.1.4.1590 dello scanner ITC e al di sopra, rilasciata il 2018 giugno. |

| 98 |

262242 |

4 |

70 |

Considera i file affidabili in modalità offline, a meno che non sospetti per le versioni dello scanner ITC rilasciati prima del 2018 giugno |

Stabilisce che i file senza caratteristiche sospette vengono considerati affidabili quando il sistema è offline (disconnesso da TIE e GTI). |

Questa regola considera affidabili i file senza caratteristiche sospette quando il sistema è disconnesso dal server TIE e da GTI. Questa regola utilizza criteri meno rigorosi per stabilire l'affidabilità allo scopo di mitigare i problemi causati dalla presenza di numerosi file sconosciuti quando il sistema è disconnesso dal server TIE o da GTI. Questa regola si applica alle versioni 2.1.4.1590 del programma di scansione ITC rilasciate nel giugno 2018. |

| 99 |

196707 |

3 |

50 |

Considera affidabili i file in base a livello di sicurezza Sistemi a modifica ridotta quando è attiva la modalità offline |

Stabilisce che i file senza caratteristiche sospette sono sconosciuti quando il sistema è offline (disconnesso dal server TIE e da GTI). |

Considera sconosciuti i file senza caratteristiche sospette quando il sistema è disconnesso dal server TIE e da GTI. Si tratta dell'ultima regola da eseguire. |

| 125 |

262269 |

4 |

85 |

Identifica i file contrassegnati come applicazioni dell’AppStore Windows affidabili |

Identifica i file contrassegnati come affidabili Windows applicazioni AppStore, che si basano sugli attributi del file e del processo. |

Questa regola identifica i file contrassegnati come affidabili Windows applicazioni AppStore in base agli attributi del file, alla posizione del file e agli attributi del processo. |

| 126 |

393342 |

6 |

85 |

Identifica applicazioni firmate affidabili |

Identifica i file firmati e salvati in percorsi generalmente utilizzati per l'installazione dei programmi. Possono inoltre avere una voce del menu di avvio. |

Questa regola identifica i file firmati e che dispongono di un certificato valido non autofirmato. Vengono presi in esame la posizione del file e attributi dell’ambiente come la voce del menu di avvio. |

| 127 |

196735 |

3 |

85 |

Identifica librerie di risorse della Guida affidabili |

Identifica le librerie di risorse firmate utilizzate dal software affidabile. |

Questa regola identifica le librerie di risorse firmate utilizzate dal software affidabile. I file sono firmati e non hanno una reputazione di certificato malevolo. Dispongono di caratteristiche che indicano che si tratta di una libreria di risorse, ad esempio nessuna importazione o esportazione e alcune sezioni di Portable Executable (PE). |

| 128 |

196736 |

3 |

85 |

Identifica librerie di risorse della Guida affidabili |

Identifica le librerie di risorse firmate utilizzate dal software affidabile. Queste librarie vengono generalmente utilizzate come parte della documentazione della Guida. |

Questa regola identifica le librerie di risorse firmate utilizzate dal software affidabile. Le librarie vengono generalmente utilizzate come parte della documentazione della Guida dell'applicazione. Sono firmati e non hanno una reputazione di certificato malevolo. Presentano caratteristiche che indicano che si tratta di una libreria di risorse, ad esempio nessuna importazione o esportazione e alcune sezioni di Portable Executable (PE). Si trovano anche nelle cartelle di installazione dell'applicazione. |

| 129 |

262273 |

4 |

85 |

Identifica applicazioni di utilità firmate affidabili |

Identifica le applicazioni di utilità firmate e il certificato non è considerato non affidabile. Questi file non vengono avviati all'avvio e presentano caratteristiche che suggeriscono di essere programmi di utilità. |

Questa regola identifica le applicazioni di utilità firmate e il certificato non è considerato non affidabile. Questi file non vengono avviati all'avvio. Si trovano in una cartella che indica uno strumento o un programma installato (ad esempio: %programfiles% \subfolder) e importano le API e presentano altre caratteristiche coerenti con le applicazioni di utilità affidabili. |

| 130 |

327810 |

5 |

85 |

Identifica driver firmati affidabili |

Identifica i driver del dispositivo firmati e installati nel sistema locale. |

Questa regola identifica i driver del dispositivo firmati e installati nel sistema locale. Utilizzano il sottosistema nativo e si trovano nelle %windir% cartelle \System32\Drivers o DriverStore. |

| 131 |

327811 |

5 |

85 |

Identifica librerie DRM (Digital Rights Management) firmate affidabili |

Identifica le librerie DRM (Digital Rights Management) affidabili firmate utilizzate da Windows. |

Questa regola identifica le librerie DRM (Digital Rights Management) affidabili firmate e il cui certificato è affidabile. Questi file si trovano nelle cartelle della cache DRM e Windows DRM. |

| 132 |

262276 |

4 |

85 |

Identifica file firmati affidabili |

Identifica i file firmati e affidabili e con una reputazione del certificato affidabile. |

Questa regola identifica i file firmati e affidabili e il cui certificato è anche affidabile. |

| 133 |

262277 |

4 |

70 |

Identifica file affidabili sul disco |

Identifica i file presenti sul disco e non sono sospetti prima di installare il modulo TIE. |

Questa regola identifica i file che si trovano sul disco e non sono sospetti prima di installare il modulo TIE. Non sono stati manomessi come identificati dall'inserimento nel diario dei file NTFS. |

| 134 |

327814 |

5 |

85 |

Identifica sul disco i file affidabili prevalenti a livello aziendale prima dell'installazione del modulo TIE. |

Identifica i file presenti sul disco e non sono sospetti prima di installare il modulo TIE e sono stati visualizzati nell'azienda. |

Questa regola identifica i file che si trovano sul disco e non sono sospetti prima di installare il modulo TIE. Non sono stati manomessi come identificati dall'inserimento nel diario dei file NTFS. Inoltre, ne deve essere stata osservata la presenza a livello aziendale. |

| 136 |

327816 |

5 |

85 |

Identifica i file NativeImage senza firma contrassegnati come Possibilmente affidabile |

Rileva i file NativeImage che non sono firmati con un certificato affidabile noto. Questi file normalmente non sono prevalenti e potrebbero essere unici di un sistema. |

Questa regola rileva i file binari precompilati che potrebbero essere considerati affidabili che sono stati installati nella cartella NativeImages e non contengono attributi sospetti. |

| 137 |

196745 |

3 |

85 |

Identifica assembly DOTNet senza firma classificati come Possibilmente affidabile |

Rileva gli assembly DOTNet che non sono firmati con un certificato affidabile noto. Questi file normalmente non sono prevalenti e potrebbero essere unici di un sistema. |

Questa regola rileva i file che potrebbero essere considerati affidabili che sono stati installati nelle cartelle cache assembly globali e che non contengono attributi sospetti. Spesso questi file si trovano in pochi sistemi della rete e possono includere file con immagini DOTNet native precompilati e assembly simili. |

| 138 |

393354 |

6 |

85 |

Identifica assembly DOTNet Microsoft affidabili senza firma |

Rileva Microsoft assembly DOTNet che non sono firmati con un certificato affidabile noto. Questi file potrebbero non essere presenti in molti computer dell’azienda. |

Questa regola rileva i file forniti da Microsoft che dispongono di codice CLR (DOTNet), sono stati installati nelle cartelle globali di assembly cache e non contengono attributi sospetti. I file possono essere presenti o meno in più computer dell’azienda e includere assembly just-in-time. |

| 139 |

327819 |

5 |

85 |

Identifica assembly DOTNet affidabili |

Rileva gli assembly DOTNet installati nella cache dell'assembly globale e presenti su più computer. |

Questa regola rileva i file con il codice CLR (DOTNet), installati nelle cartelle della cache dell'assembly globale. I file sono presenti su più computer all'interno dell'azienda, indicando che non sono assembly just-in-Time compilati. |

| 140 |

196748 |

3 |

85 |

Identifica file prevalenti affidabili |

Rileva file presenti nell'azienda da molto tempo e prevalenti su più computer. |

Questa regola rileva i file che sono affidabili perché sono diffusi e ben noti. I file sono presenti su più computer all'interno dell'azienda e sono noti da oltre 3 mesi. |

| 151 |

196759 |

3 |

70 |

Identifica programmi di installazione Web |

Identifica i programmi di installazione Web firmati e il cui certificato non è considerato non affidabile. Identifica inoltre l'azienda, il prodotto e la versione. |

Questa regola identifica i programmi di installazione Web firmati e il cui certificato non è considerato non affidabile. Identifica inoltre l'azienda, il prodotto e la versione del programma di installazione Web. |

| 152 |

327832 |

5 |

70 |

Identifica i file sicuri estratti da Windows Installer |

Identifica i file sicuri estratti dal programma di installazione di Windows Installer in base al processo attore, al certificato e alla reputazione cloud. |

Questa regola identifica i file sicuri estratti dal programma di installazione Windows in base al processo attore, al certificato e alla reputazione cloud. Se si sospetta che il file di installazione sia stato eliminato, la regola non fornisce una reputazione pulita. |

| 153 |

131225 |

2 |

70 |

Identifica i file che ATD non segnala come sospetti |

Identifica i file che Advanced Threat Defense non vengono segnalati come sospetti. |

Questa regola identifica i file che sono stati valutati da Advanced Threat Defense e non sono segnalati come sospetti. |

| 205 |

262349 |

4 |

30 |

Identifica file sospetti con strane date di creazione, probabilmente non compressi |

Identifica file sospetti che probabilmente non sono compressi, con strane date di creazione e che si trovano in posizioni come le cartelle Temp o Download. |

Questa regola identifica i file sospetti che si trovano in percorsi quali le cartelle Temp o Download. È probabile che questi file non siano compressi e che le proprietà della data siano state manomesse. |

| 206 |

65742 |

1 |

30 |

Identifica file sospetti con strane date di creazione, probabilmente compressi |

Identifica i file sospetti in qualsiasi punto del sistema. È probabile che i file siano compressi ed è evidente che la data è stata manomessa. |

Questa regola identifica i file sospetti presenti in qualsiasi punto del sistema. Questi file vengono identificati come compressi e si verifica che le proprietà della data siano state manomesse. |

| 207 |

196815 |

3 |

15 |

Identifica file sospetti eseguiti dal Cestino |

Identifica i file sospetti eseguiti dal Cestino. |

Questa regola identifica i file sospetti contenuti ed eseguiti nel Cestino. |

| 208 |

65744 |

1 |

15 |

Identifica file sospetti eseguiti dalla cartella di roaming |

Identifica i file sospetti eseguiti o caricati dalla cartella di roaming dell'utente. |

Questa regola identifica i file sospetti eseguiti o caricati dalla cartella roaming dell'utente ( %userprofile% \AppData\Roaming) in modo errato. |

| 209 |

196817 |

3 |

15 |

Identifica file sospetti nascosti all'utente |

Identifica i file sospetti nascosti all'utente che vengono eseguiti o caricati. |

Questa regola identifica i file sospetti eseguiti o caricati, che sono nascosti all'utente utilizzando ad esempio un attributo file. Questi file sembrano essere file critici del sistema operativo, ma non lo sono. |

| 211 |

65747 |

1 |

15 |

Identifica file sospetti creati da un processo non affidabile |

Identifica i file sospetti creati da un processo con una reputazione sospetta o dannosa nota. |

Questa regola identifica un file sospetto perché il processo che lo ha creato aveva una reputazione da Possibilmente dannoso a Elemento dannoso noto al momento della creazione. Anche il file non è stato modificato dalla sua creazione. |

| 213 |

131285 |

2 |

30 |

Identifica un file come sospetto in base alla modalità di confezionamento |

Identifica un file compresso o crittografato come sospetto e associato a un programma di compressione non utilizzato dal software legittimo. |

Questa regola identifica un file come sospetto quando è determinato per essere compresso o crittografato e vi sono funzionalità nel file che non si trovano comunemente nel software legittimo. |

| 214 |

65750 |

1 |

30 |

Identifica un keylogger sospetto |

Identifica un file come sospetto quando presenta funzionalità non utilizzate dal software legittimo e si presenta come un keylogger. |

Questa regola identifica un file come sospetto quando dispone di funzionalità che non sono utilizzate dal software legittimo. Il file presenta caratteristiche sospette, ad esempio l'importazione di API utilizzate per monitorare sequenze di digitazione, e non include informazioni sulla versione. |

| 217 |

131289 |

2 |

15 |

Identifica Una password stealer sospetto |

Identifica i file installati in modo errato nel profilo di roaming dell'utente e con caratteristiche sospette. |

Questa regola identifica un file installato in modo errato nel profilo di roaming dell'utente e con caratteristiche sospette. Il file importa API utilizzate per monitorare sequenze di digitazione, acquisire schermate o verificare la presenza di debugger attivi. |

| 218 |

65754 |

1 |

30 |

Identifica un file sospetto che nasconde la sua età |

Identifica i file che modificano l'età visualizzata. I file contengono caratteristiche sospette e non assomigliano a programmi installati. |

Questa regola identifica i file che modificano l'età visualizzata. I file contengono caratteristiche sospette quali il formato compresso, informazioni sulla versione mancanti, applicazione di tag di file di sistema o importazione di API sospette. Non sono presenti in un percorso utilizzato in genere per i programmi installati. |

| 219 |

393435 |

6 |

15 |

Identifica un file sospetto nascosto in un percorso sicuro |

Identifica i file contenuti in percorsi sicuri, quali cartelle riservate per i driver di sistema. Questi file non sono coerenti con altri file in quella posizione e presentano caratteristiche sospette. |

Questa regola identifica i file contenuti in percorsi protetti, quali cartelle riservate per i driver di sistema. I file non utilizzano il sottosistema nativo e presentano caratteristiche sospette quali informazioni sulla versione mancanti o errate o un tipo di file che non soddisfa l'estensione. |

| 220 |

196828 |

2 |

30 |

Identifica nuovi file sospetti |

Identifica i file che sono nuovi per il sistema e contengono caratteristiche sospette quali nomi di sezione modificati o codice modificato nel punto di ingresso del file binario. |

Questa regola identifica i file con una data di creazione non antecedente agli ultimi 30 giorni e con caratteristiche sospette, ad esempio nomi di sezione modificati o codice modificato in corrispondenza del punto di ingresso del file binario. |

| 222 |

131294 |

2 |

15 |

Identifica un keylogger sospetto nascosto come programma installato |

Rileva i file che importano API di keylogging e si nascondono in percorsi utilizzati da un programma installato. Presentano caratteristiche sospette come alcune importazioni e sono nuove al sistema, senza sembrare un'applicazione legittima. |

Questa regola rileva i file che importano API di keylogging e sono nascosti nelle cartelle o sottocartelle dei file di programma. I file non sono registrati come servizio o in Installazione applicazioni. Dispongono di chiavi di registro che vengono avviate all'avvio e di caratteristiche sospette come alcune sezioni di importazione o eseguibile Portable (PE). |

| 234 |

65770 |

1 |

15 |

Identifica file segnalati come sospetti da ATD |

Identifica i file che sono segnalati come sospetti da Advanced Threat Defense. |

Questa regola identifica i file che Advanced Threat Defense segnala come sospetti. |

| 235 |

65771 |

1 |

30 |

Identifica file sospetti provenienti da Internet che in base alla reputazione GTI sono considerati potenzialmente dannosi |

Identifica i file sospetti provenienti da Internet che in base alla reputazione GTI sono considerati potenzialmente dannosi. |

Questa regola identifica i file provenienti da un URL non affidabile. Sono dannosi e presentano caratteristiche sospette, come il confezionamento, hanno meno di 15 giorni di età e appaiono su meno di 10 sistemi o sull'1% dell'azienda. |

| 237 |

196845 |

3 |

15 |

Trova file sospetti firmati con un certificato revocato |

Rileva i file che dispongono di un certificato revocato incorporato. I file sono stati scoperti di recente e vengono visualizzati in alcuni sistemi. |

Questa regola rileva i file che dispongono di un certificato incorporato revocato. I file si trovano nell'ambiente da meno di 5 giorni e sono stati rilevati su meno dell'1% dei computer. |

| 238 |

655598 |

10 |

-1 |

Identificare gli abusi dei processi comuni generati da posizioni non standard in modalità di osservazione. |

Mitre-T1036: i file possono mascherarsi come file legittimi nascondendosi in posizioni non standard. Questa regola rileva l'esecuzione sospetta dei processi comuni se viene generata da posizioni non standard in modalità di osservazione. |

Tattica: evasione della difesa-tecnica: T1036. Identifica l'esecuzione sospetta del processo in comune, se viene generato da percorsi non standard. La regola adotta un approccio più aggressivo all'ID regola 267 ed è per impostazione predefinita solo per osservare. È necessario impostare manualmente su attivato in qualsiasi assegnazione del gruppo di regole che si desidera utilizzare in. |

| 239 |

1179887 |

18 |

-1 |

Identifica esecuzione sospetta di parametri comando |

Mitre-T1059: identifica l'esecuzione sospetta di un'applicazione mediante parametri della riga di comando. |

Tattica: esecuzione-tecnica: T1059. Questa regola si rivolge a invocazioni sospette di interpreti di comando e script. |

| 240 |

65776 |

1 |

30 |

Identifica file sospetti con caratteristiche rilevabili principalmente nel ransomware |

Identifica i file sospetti con caratteristiche che sono state viste principalmente in ransomware e che si trovano in posizioni insolite. |

Identifica i file sospetti con caratteristiche che sono state viste principalmente in ransomware e che si trovano in posizioni insolite. |

| 243 |

1769715 |

27 |

-1 |

Identifica e blocca l'esecuzione di processi sospetti |

Mitre-T1059: blocca l'uso sospetto di interpreti di comando e script. Simile alla regola ID 239 ma deve essere attivato manualmente. |

Tattica: esecuzione-tecnica: T1059. Questa regola accetta un approccio più aggressivo rispetto a quello predefinito dell'ID regola 239, pertanto è in osservazione per impostazione predefinita in tutte le assegnazioni dei gruppi di regole. Se si desidera utilizzarlo, è necessario attivarlo manualmente. |

| 250 |

131322 |

2 |

-1 |

Aumenta l'affidabilità di un file sottoposto a scansione più volte senza rilevamento |

Elevare il livello di affidabilità di un file in base all'età locale sul disco quando il file è stato sottoposto a scansione più volte. |

Elevare la fiducia di un file in base all'età locale su disco quando il file è stato sottoposto a scansione più volte e non presenta caratteristiche sospette. |

| 251 |

65787 |

1 |

15 |

Identifica file segnalati come sospetti nei rapporti MWG |

Identifica i file che McAfee Web Gateway rapporti come noti dannosi o probabilmente dannosi e rilascia una reputazione probabilmente dannosa. |

Questa regola identifica i file che McAfee Web Gateway rapporti come noti dannosi o probabilmente dannosi e rilascia una reputazione probabilmente dannosa. Questa regola non rilascia una reputazione per i file che McAfee Web Gateway determina potrebbe essere dannoso. |

| 252 |

131324 |

2 |

15 |

Identifica file segnalati come sospetti nei rapporti CTD |

Identifica i file ai quali Rilevamento delle minacce nel cloud assegna il punteggio Alto o Molto alto e fornisce la reputazione Probabilmente dannoso. |

Questa regola identifica i file che Cloud Threat Detection rapporti con un punteggio di affidabilità elevato o molto elevato e rilascia una reputazione probabilmente dannosa. Questa regola non rilascia una reputazione per i file che CTD determina con un punteggio di attendibilità medio. |

| 253 |

65789 |

1 |

-1 |

Identificazione di file dannosi o sicuri in base ai punteggi dei provider di reputazione di terze parti |

Rilevare o considerare affidabili i file in base ai punteggi del provider di reputazione di terze parti. |

Rilevare o considerare attendibili i file che considerano i punteggi dei provider di reputazione di terze parti connessi a DXL. |

| 255 |

590079 |

9 |

-1 |

Rileva parametri della riga di comando potenzialmente offuscati |

Mitre-T1027: attiva sugli argomenti della riga di comando che sono molto offuscati. |

Tattica: evasione della difesa-tecnica: T1027. Questa regola è stata studiata per analizzare i parametri della riga di comando trasmessi ai programmi per avvisare su stringhe potenzialmente offuscate che potrebbero indicare un comportamento dannoso. |

| 256 |

393472 |

6 |

-1 |

Rileva l'utilizzo di Long-EncodedCommand PowerShell |

Mitre-T1059: comando e interprete di scripting. Avvisi relativi all'utilizzo di-EncodedCommand [base64] in PowerShell. |

Tattica: esecuzione-tecnica: T1059. Tenta di cercare l'utilizzo sospetto dell'opzione-EncodedCommand in PowerShell. Il malware può utilizzare questa tecnica per eludere i rilevamenti statici dei parametri della riga di comando. Quando viene attivato questo avviso, è necessario ispezionare il comando Base64 decodificato per assicurarsi che sia un comportamento previsto. |

| 257 |

393473 |

6 |

15 |

Rileva utilizzo potenzialmente dannoso di WMI |

Mitre-T1047: cerca l'utilizzo comune di WMI per eseguire codice, muoversi lateralmente o persistere. |

Tattica: esecuzione, movimento laterale-tecnica: T1047. WMI fornisce un modo per individuare, eseguire il codice, spostandosi lateralmente o anche in permanenza in un ambiente. |

| 258 |

983298 |

15 |

15 |

Rileva i file mascherati più probabili che possono provocare lanci di processo sospetti |

Mitre-T1036: rileva i file mascherati come file binari legittimi per eludere i rilevamenti. |

Tattica: evasione della difesa-tecnica: T1036. Questa regola è simile a quella predefinita dell'ID 259 della regola del file mascherato ma include un set di file diverso che potrebbe attivare falsi positivi. |

| 259 |

590083 |

9 |

15 |

Rileva avvii di processi o file mascherati |

Mitre-T1036: avvisa se un file di sistema comune viene rinominato o abbandonato in un percorso non standard. |

Tattica: evasione della difesa-tecnica: T1036. Questa regola cerca gli scenari in cui i file sono stati rinominati, ad esempio script interpreti. |

| 260 |

327940 |

5 |

15 |

Rileva tecniche di bypass AMSI |

Mitre-T1562: rileva le tecniche utilizzate per bypassare l'interfaccia di scansione antimalware (AMSI). |

Tattica: evasione della difesa-tecnica: T1562. Questa regola è stata studiata per prevenire diverse tecniche utilizzate per bypassare l'interfaccia di scansione antimalware (AMSI). |

| 262 |

262406 |

4 |

-1 |

Identificazione dell'esecuzione del parametro di comando sospetto per le assegnazioni dei gruppi di regole di sicurezza |

Mitre-T1059 identifica l'esecuzione sospetta di un'applicazione mediante parametri della riga di comando per le assegnazioni dei gruppi di regole di sicurezza. |

Tattica: esecuzione-tecnica: T1059. Questa regola identifica l'esecuzione sospetta di un'applicazione mediante parametri di esecuzione per le assegnazioni dei gruppi di regole di sicurezza. Deve essere attivato manualmente per la produttività e le assegnazioni dei gruppi di regole bilanciate. |

| 263 |

917767 |

14 |

-1 |

Rileva i processi che accedono a URL sospetti |

Mitre-T1204. Rileva i processi che accedono a URL sospetti che vengono utilizzati per scaricare contenuto dannoso. |

Tattica: esecuzione-tecnica: T1204. Questa regola è stata studiata per rilevare i processi con URL sospetti nei parametri di comando utilizzati per scaricare payload dannoso. |

| 264 |

393480 |

6 |

15 |

Ispezionare EncodedCommand PowerShell |

Mitre-T1059, T1140: Base64 Decode-EncodedCommand Usage in PowerShell per ispezionare i comandi sospetti. |

Tattiche: esecuzione, evasione della difesa-tecniche: T1059, T1140. Questa regola decodifica i comandi con codifica Base64 per verificare la presenza di potenziali download culle o altri utilizzi di PowerShell dannosi. |

| 265 |

524553 |

8 |

15 |

Ricerca di file eseguibili con estensioni non standard |

Mitre-T1564: identifica i file eseguibili (PE) ma non termina in un'estensione standard. |

Tattica: evasione della difesa-tecniche: Mitre-T1564. Questa regola cerca di rispostare tutti i file identificati come file PE, ma contiene un'estensione non standard come identificata quando si esegue cmd/c Assoc. |

| 266 |

786698 |

12 |

30 |

Identificazione del processo di destinazione per l'avvio di estensioni non standard o avviate da attore non standard |

Mitre-T1036, T1059: tentativi di prevenzione dei processi che tentano di lanciare estensioni non standard o che vengono lanciate da un attore non standard. |

Tattiche: esecuzione, evasione della difesa-tecniche: T1036, T1059. Rileva il processo di destinazione che lancia estensioni non standard come CScript che sta lanciando un file txt. |

| 267 |

262411 |

4 |

-1 |

Protezione contro gli abusi dei processi comuni generati da posizioni non standard nelle assegnazioni di gruppi di regole di sicurezza |

Mitre-T1036: i file possono mascherarsi come file legittimi nascondendosi in posizioni non standard. Questa regola protegge dall'esecuzione sospetta del processo comune, se viene generato da posizioni non standard nelle assegnazioni dei gruppi di regole di sicurezza. |

Tattica: evasione della difesa-tecnica: T1036. Protezione contro l'esecuzione sospetta del processo in comune, se viene generato da posizioni non standard nell'assegnazione del gruppo di regole di sicurezza. È necessario modificare l'opzione da osserva a attivata nelle assegnazioni dei gruppi di regole di produttività e bilanciate. |

| 268 |

262412 |

4 |

-1 |

Protezione contro gli abusi dei processi comuni generati da posizioni non standard |

Mitre-T1036: i file possono mascherarsi come file legittimi nascondendosi in posizioni non standard. Questa regola protegge dall'esecuzione sospetta del processo comune, se viene generato da percorsi non standard. |

Tattica: evasione della difesa-tecnica: T1036. Protezione contro l'esecuzione sospetta del processo in comune, se viene generato da posizioni non standard. |

| 269 |

196877 |

3 |

15 |

Rileva l'utilizzo potenzialmente dannoso del servizio WMI per ottenere la persistenza |

Mitre-T1047: cerca l'utilizzo comune del servizio WMI per l'esecuzione del codice e la persistenza. |

Tattica: esecuzione, movimento laterale-tecnica: T1047. WMI fornisce un modo per individuare, eseguire il codice, spostandosi lateralmente o anche in permanenza in un ambiente. |

| 270 |

262414 |

4 |

-1 |

Identifica e blocca i parametri di comando sospetti che vengono manipolati per bypassare il rilevamento |

Mitre-T1059: blocca l'uso sospetto di interpreti di comando e script. Blocca i pattern che vengono manipolati per bypassare i rilevamenti. |

Tattica: esecuzione-tecnica: T1059. Questa regola è destinata alle invocazioni sospette di interpreti di comando e script in cui i comandi vengono manipolati per ignorare il rilevamento. Se si desidera utilizzarlo, è necessario attivarlo manualmente. |

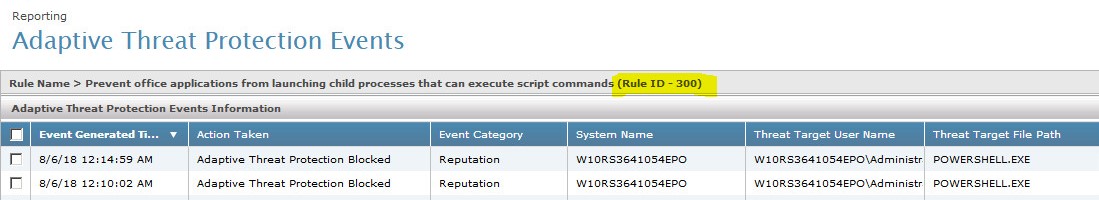

| 300 |

655660 |

10 |

-1 |

Impedisci ad applicazioni Office di avviare processi figlio in grado di eseguire comandi di script |

Mitre-T1566: impedisce alle applicazioni di Office di avviare processi per i bambini che possono eseguire script come PowerShell e cscript. |

Tattica: accesso iniziale, esecuzione, evasione della difesa-tecniche: T1566, T1059. Tenta di impedire l'abuso delle applicazioni di Office per fornire payload dannosi. |

| 301 |

590125 |

9 |

-1 |

Impedisce che cmd .exe venga generato dalle applicazioni di Office |

Mitre-T1566: impedisce a qualsiasi applicazione di Office di avviare cmd. exe. |

Tattica: accesso iniziale, esecuzione, evasione della difesa-tecniche: T1566, T1059. Non è raro che cmd .exe venga lanciato tramite documenti d'ufficio e possa essere un segno di comportamento dannoso. Si consiglia di attivare questa regola se i flussi di lavoro lo consentono. |

| 303 |

327983 |

5 |

-1 |

Identificazione di payload altamente sospetti che mirano alle applicazioni correlate al browser |

Identifica i payload altamente sospetti che colpiscono le applicazioni relative al browser come Firefox, Chrome, Edge e altre. |

Identifica i payload estremamente sospetti, compresi i file binari sconosciuti che mirano alle applicazioni browser come Firefox, Chrome, Edge e altri. |

| 304 |

459056 |

7 |

-1 |

Impedisci ai browser di lanciare strumenti a doppio uso come script editor e cmd |

Impedisci ai browser di lanciare strumenti a doppio uso come script editor e cmd. |

Impedisci ai browser di lanciare strumenti a doppio uso come script editor e cmd. |

| 306 |

327986 |

5 |

-1 |

Identifica payload altamente sospetti destinati ad applicazioni o servizi di rete |

Identifica i payload altamente sospetti che mirano a servizi o applicazioni correlati alla rete e non consente il lancio di strumenti che indichino un comportamento sospetto. |

Identifica i payload altamente sospetti che mirano a servizi o applicazioni correlati alla rete e non consente il lancio di strumenti che indichino un comportamento sospetto. |

| 307 |

590131 |

9 |

-1 |

Impedisci a Wmiprvse .exe e Netsh .exe di lanciare script interpreti o altri strumenti di duplice uso |

Impedire a Wmiprvse .exe e Netsh .exe di avviare script interpreti o altri strumenti a doppio uso. |

Gli interpreti di script, ad esempio PowerShell quando vengono richiamati tramite WMI, possono causare il processo di Wmiprvse .exe del processo per rendere più difficile il rilevamento. Alcuni processi legittimi possono utilizzarlo, ma si consiglia di attivare questa regola, se possibile, per verificare i falsi positivi. |

| 309 |

590133 |

9 |

-1 |

Blocca i processi che tentano di avviare dalle applicazioni di Office. Regola attivata solo in policy di sicurezza avanzata |

Mitre-T1566: impedisce alle applicazioni di Office di avviare processi sospetti. La regola è attivata per impostazione predefinita solo nell'assegnazione del gruppo di regole di sicurezza. |

Tattica: accesso iniziale, esecuzione, evasione della difesa-tecniche: T1566, T1059. Tenta di impedire abusi delle applicazioni di Office per fornire payload dannosi quando è attivata per i sistemi con policy di sicurezza elevate. |

| 310 |

131382 |

2 |

-1 |

Impedisci alle applicazioni email di avviare processi figlio che possono eseguire comandi script |

Mitre-T1204. Impedisce ai programmi email di avviare processi che possono eseguire script comandi. |

Tattica: esecuzione-tecnica: T1204. Tenta di impedire l'utilizzo di applicazioni email per generare ulteriormente i processi che possono eseguire script. |

| 311 |

131383 |

2 |

-1 |

Impedisci alle applicazioni email di avviare processi figlio che possono eseguire i comandi script solo nelle assegnazioni dei gruppi di regole di sicurezza |

Mitre-T1204. Impedire ai programmi email di avviare processi che possono eseguire script comandi solo nelle assegnazioni dei gruppi di regole di sicurezza. |

Tattica: esecuzione-tecnica: T1204. Tenta di impedire l'utilizzo di applicazioni email per generare ulteriormente i processi che possono eseguire script. |

| 312 |

131384 |

2 |

-1 |

Impedisci email applicazioni quali Outlook di generare script editor e strumenti di duplice utilizzo |

Mitre-T1204. Impedisci alle applicazioni email come Outlook * di generare script editor e strumenti di duplice utilizzo. |

Tattica: esecuzione-tecnica: T1204. Questa regola consente di impedire ad applicazioni quali Outlook * di generare strumenti potenzialmente abusabili. Alcuni ambienti possono eseguire questa operazione in modo legittimo, pertanto si consiglia di basare l'ambiente prima dell'attivazione. |

| 313 |

262457 |

4 |

-1 |

Impedisci a diversi editor di testo come Notepad e WordPad di generare processi che possono eseguire script comandi in tutte le assegnazioni dei gruppi di regole |

Mitre-T1204: impedisce agli editor di testo di generare nuovi processi che possono essere ulteriormente utilizzati per eseguire comandi di scripting. |

Tattica: esecuzione-tecnica: T1204. Impedisce agli editor di testo di essere utilizzati per generare processi come cmd o PowerShell. |

| 314 |

262458 |

4 |

-1 |

Impedisci a diversi editor di testo come Notepad e WordPad di generare processi che possono eseguire script comandi nell'assegnazione dei gruppi di regole di sicurezza |

Mitre-T1204: impedisce agli editor di testo di generare nuovi processi che possono essere ulteriormente utilizzati per eseguire comandi di script nell'assegnazione del gruppo di regole di sicurezza. |

Tattica: esecuzione-tecnica: T1204. Impedire agli editor di testo di essere utilizzati per deporre le uova script interpreti. Questa regola è attiva solo per impostazione predefinita nell'assegnazione del gruppo di regole di sicurezza. È necessario attivarlo manualmente se si utilizzano assegnazioni di gruppi di regole bilanciate o di produttività. |

| 315 |

262459 |

4 |

-1 |

Blocca in modo aggressivo i processi con reputazioni sconosciute generati da editor di testo |

Mitre-T1204: blocca in modo aggressivo i processi con reputazioni sconosciute che vengono generate dagli editor di testo. |

Tattica: esecuzione-tecnica: T1204. Simile alla regola ID 313 ma richiede un approccio più aggressivo. È impostato in modo da osservare solo per impostazione predefinita e deve essere attivato nell'assegnazione del gruppo di regole. |

| 316 |

262460 |

4 |

-1 |

Impedisci a lettori di PDF di avviare processi in grado di eseguire script in tutte le assegnazioni di gruppi di regole |

Mitre-T1204: impedisce ai lettori PDF di avviare processi che possono eseguire script. |

Tattica: esecuzione-tecnica: T1204. Impedire ai lettori PDF di avviare processi che possono eseguire script. |

| 317 |

262461 |

4 |

-1 |

Impedisci a lettori di PDF di avviare processi in grado di eseguire script solo in assegnazioni di gruppi di regole di sicurezza |

Mitre-T1204: impedisce ai lettori PDF di avviare processi che possono eseguire gli script solo nelle assegnazioni dei gruppi di regole di sicurezza. |

Tattica: esecuzione-tecnica: T1204. Impedire ai lettori PDF di avviare processi che possono eseguire script solo nelle assegnazioni dei gruppi di regole di sicurezza. |

| 318 |

262462 |

4 |

-1 |

Impedisci ai lettori PDF di lanciare cmd. exe |

Mitre-T1204: impedisce ai lettori PDF di lanciare cmd. exe |

Tattica: esecuzione-tecnica: T1204. Impedisci ai lettori PDF di lanciare cmd. exe |

| 319 |

196927 |

3 |

-1 |

Impedisci a cmd .exe di lanciare altri interpreti script come cscript o PowerShell in tutte le assegnazioni dei gruppi di regole |

Mitre-T1059: tenta di impedire a cmd .exe di lanciare altre istanze che potrebbero indicare un payload dannoso. |

Tattica: esecuzione-tecnica: T1059. È possibile bloccare l'avvio di strumenti di duplice utilizzo da parte di cmd .exe che vengono comunemente utilizzati negli attacchi. |

| 320 |

131392 |

2 |

-1 |

Impedisci a cmd .exe di lanciare altri interpreti script come cscript o PowerShell per impostazione predefinita solo nelle assegnazioni dei gruppi di regole di sicurezza |

Mitre-T1059: identifica i payload sospetti che invocano la shell dei comandi nelle assegnazioni del gruppo di regole di sicurezza. |

Tattica: esecuzione-tecnica: T1059. Identifica i payload sospetti che invocano la shell di comando. Questa regola è attivata solo per impostazione predefinita nell'assegnazione del gruppo di regole di sicurezza. Se si utilizza un'altra assegnazione di gruppi di regole, è necessario attivarla manualmente. |

| 321 |

459073 |

7 |

-1 |

Impedisci a cmd .exe di lanciare script interpreti |

Mitre-T1059: tentativi di impedire catene di processi sospetti mantenendo cmd da ulteriori deposizione delle uova script interpretare i processi. |

Tattica: esecuzione-tecnica: T1059. Tenta di impedire le catene di processi sospetti mantenendo cmd da ulteriori deposizione delle uova script interpretare i processi. |

| 322 |

459074 |

7 |

-1 |

Impedisci a qualsiasi processo di avviare Mshta per tutte le assegnazioni di gruppi di regole |

Mitre-T1218: impedisce che mshta venga utilizzato come binario firmato per proxy l'esecuzione del codice tramite. |

Tattica: accesso iniziale, evasione della difesa, esecuzione-tecnica: T1218, T1204. mshta .exe è uno strumento comune utilizzato per distribuire un payload. Questa regola impedisce che venga utilizzata. |

| 323 |

459075 |

7 |

-1 |

Impedisci l'avvio di Mshta come processo figlio |

Mitre-T1218: impedisce l'avvio di mshta da parte di qualsiasi processo per le assegnazioni dei gruppi di regole di sicurezza. |

Tattica: accesso intial, evasione della difesa, esecuzione-tecnica: T1218, T1204. Impedisci l'avvio di mshta .exe da parte di qualsiasi processo. Solo per impostazione predefinita nell'assegnazione del gruppo di regole di sicurezza. È necessario attivarlo se si utilizzano assegnazioni di gruppi di regole di bilanciamento o produttività. |

| 324 |

655684 |

10 |

-1 |

Impedisci a Mshta di avviare un processo sospetto |

Mitre-T1218: impedisce a mshta di avviare un'applicazione sospetta. |

Tattica: accesso iniziale, evasione della difesa, esecuzione-tecnica: T1218, T1204. Questa regola adotta un approccio più aggressivo per prevenire il codice eseguito tramite mshta .exe e, come tale, è in osservazione per impostazione predefinita in tutte e 3 le assegnazioni dei gruppi di regole. È possibile che possa generare falsi positivi e che sarà necessario attivarlo manualmente. |

| 325 |

196933 |

3 |

-1 |

Identifica payload sospetti che richiamano un processo Rundll32 |

Mitre-T1218: identifica i payload sospetti che delega l'esecuzione del codice tramite il processo rundll32 |

Tattica: evasione della difesa, esecuzione-tecnica: T1218. Identifica i payload sospetti che propagano l'esecuzione di codice tramite il processo rundll32. |

| 326 |

328006 |

5 |

-1 |

Identifica payload sospetti che richiamano Rundll32 in sistemi ad alta frequenza di modifica |

Mitre-T1218: identifica i payload sospetti che delegano l'esecuzione del codice tramite il processo rundll32. |

Tattica: evasione della difesa, esecuzione-tecnica: T1218. Identificazione di payload sospetti che richiamano rundll32. Questa regola è attiva solo per impostazione predefinita nell'assegnazione del gruppo di regole di sicurezza ed è impostata in modo da osservare nelle assegnazioni di gruppi di produttività e bilanciate. |

| 327 |

328007 |

5 |

-1 |

Identifica i più probabili payload sospetti che invocano il processo rundll32 |

Mitre-T1218: identifica i più probabili payload sospetti che invocano il processo rundll32. |

Tattica: evasione della difesa, esecuzione-tecnica: T1218. Questa regola è per impostazione predefinita in osserva solo in tutte e 3 le assegnazioni dei gruppi di regole. Richiede un approccio più aggressivo al blocco del codice eseguito con rundll32 e potrebbe generare falsi positivi. È necessario che sia attivato manualmente in tutte le assegnazioni del gruppo di regole. |

| 329 |

393545 |

6 |

-1 |

Identifica e blocca l'utilizzo sospetto di attività pianificate in sistemi a modifica elevata |

Mitre-T1053: Cerca qualsiasi richiamo potenzialmente dannoso delle attività di pianificazione e li blocca prima di essere aggiunto in sistemi a modifica elevata. |

Tattiche: esecuzione, persistenza, escalation dei privilegi-tecnica: T1053. Cerca richiami potenzialmente dannosi di attività pianificate e li blocca prima che vengano aggiunti in sistemi a modifica elevata. Questo tentativo di tagliare malware meccanismo di persistenza. |

| 330 |

262474 |

4 |

-1 |

Identifica e blocca richiami probabilmente sospetti del processo di sistema SvcHost, impedendone quindi l'uso improprio |

Mitre-T1055: Cerca qualsiasi richiamo potenzialmente dannoso del processo di sistema SvcHost e lo blocca da iniezioni di processo indesiderate. |

Tattica: evasione della difesa-tecnica: T1055. Cerca qualsiasi richiamo potenzialmente dannoso del processo di sistema SvcHost e lo blocca da iniezioni di processo non desiderate da processi di attore sconosciuti. |

| 331 |

196939 |

3 |

-1 |

Identificate e bloccate probabilmente il richiamo sospetto del processo di sistema SvcHost per le assegnazioni dei gruppi di regole di sicurezza |

Mitre-T1055. Cerca qualsiasi richiamo potenzialmente dannoso del processo di sistema SvcHost e lo blocca da iniezioni di processo indesiderate per una postura di sicurezza. |

Tattica: evasione della difesa-tecnica: T1055. Cerca qualsiasi richiamo potenzialmente dannoso del processo di sistema SvcHost e lo blocca dalle iniezioni di processo indesiderate da parte di un processo sconosciuto per la sicurezza. |

| 332 |

393548 |

6 |

-1 |

Impedisci a certutil .exe di scaricare o decodificare file con estensioni sospette |

Mitre-T1140: impedisce a certutil di scaricare file remoti o decodificare file mascherati da qualcos'altro |

Tattiche: evasione della difesa-tecniche: T1140, T1218. CertUtil è un file binario che può essere abusato dagli aggressori per recuperare o decodificare i payload. Questa regola impedisce a certutil .exe di recuperare i payload o di decodificare i file messi in scena. Certutil appartiene anche a un gruppo di strumenti dual-use nella tecnica Mitre T1218 |

| 333 |

917837 |

14 |

-1 |

Identifica le catene di processo probabilmente sospette |

Mitre-T1574: identifica le catene di processi interessanti e bloccale se il comportamento è sospetto. |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa-tecnica: T1574. Identificare le catene di processi interessanti e bloccarle se il comportamento non è auspicabile o sospetto. |

| 334 |

262478 |

4 |

-1 |

Identificazione delle modifiche del registro di sistema nei percorsi sospetti |

Mitre-T1547: il malware può talvolta mantenere la persistenza aggiungendo o modificando le chiavi di registro per indicare l'avvio di un servizio o di un file binario. |

Tattica: persistenza-tecnica: T1547. Identifica e blocca le modifiche del registro di sistema nei percorsi sospetti. |

| 335 |

328015 |

5 |

-1 |

Impedisci l'utilizzo delle utilità comuni di Windows dal lancio dei processi nel tentativo di aggirare il controllo dell'account utente |

Mitre-T1548: tentativo di prevenzione delle tecniche di elevazione comuni come le esclusioni dell'UAC |

Tattiche: escalation dei privilegi, evasione della difesa-tecnica: T1548. Questa regola cerca di mitigare alcune tecniche comuni di bypass del controllo dell'account utente in Windows |

| 336 |

196944 |

3 |

-1 |

Rileva i payload sospetti che mirano ai servizi o alle applicazioni di rete |

Rileva i payload sospetti che mirano ai servizi o alle applicazioni di rete nelle assegnazioni dei gruppi di regole di sicurezza. |

Rileva i payload sospetti che colpiscono i servizi o le applicazioni di rete tramite diversi strumenti di duplice utilizzo o script interpreti. |

| 337 |

196945 |

3 |

-1 |

Impedisci ai browser di avviare script interpreti o strumenti dual use nelle assegnazioni dei gruppi di regole di sicurezza |

Rileva i pattern in cui i browser tentano di avviare script editor o strumenti dual use in posizione di sicurezza. |

Rileva i pattern in cui i browser che tentano di avviare script editor o strumenti dual use ed è un lavoro come predefinito nelle assegnazioni dei gruppi di regole di sicurezza. |

| 338 |

196946 |

3 |

15 |

Rileva e blocca i tentativi di svuotamento del processo per i processi che sono stati attivati da un attore sconosciuto |

Mitre-T1055. Rileva e blocca qualsiasi tentativo di svuotamento del processo identificato utilizzando lo stato thread iniziale |

Tattiche: evasione della difesa, escalation dei privilegi-tecnica: T1055. Rileva e blocca qualsiasi tentativo di svuotamento dei processi identificato utilizzando lo stato thread iniziale e altri titolari di informazioni di processo pertinenti |

| 339 |

131411 |

2 |

-1 |

Impedisci .NET alle utilità di registrare gli assembly in corso |

Mitre-T1218: impedisce a regsvcs .exe e Regasm .exe di registrare ed eseguire .NET gli assembly. |

Tattica: evasione della difesa-tecnica: T1218. Impedire a regsvcs .exe e Regasm .exe di registrare ed eseguire .NET assembly che possono essere utilizzati per proxy esecuzione di codice. |

| 340 |

131412 |

2 |

-1 |

Identificare e bloccare probabilmente le invocazioni sospette da parte di SearchProtocolHost e quindi impedirne l'abuso |

Mitre-T1055: Cerca qualsiasi richiamo potenzialmente dannoso dei processi da parte di SearchProtocolHost e ne impedisce le iniezioni di processo indesiderate. |

Tattica: evasione della difesa-tecnica: T1055. Cerca qualsiasi richiamo potenzialmente dannoso dei processi SearchProtocolHost il processo di sistema e ne impedisce l'iniezioni di processo indesiderate. |

| 341 |

196949 |

3 |

-1 |

Identificare e bloccare i pattern utilizzati negli attacchi ransomware nelle assegnazioni dei gruppi di regole di sicurezza. |

Cerca qualsiasi richiamo potenzialmente dannoso di pattern che sono comuni negli attacchi ransomware. Ci vuole un approccio più aggressivo rispetto alla regola 342 e lavora nelle assegnazioni dei gruppi di regole di sicurezza. |

Cerca qualsiasi richiamo potenzialmente dannoso dei pattern che sono comuni negli attacchi ransomware e blocca l'esecuzione. Ci vuole un approccio più aggressivo rispetto alla regola 342 e lavora nelle assegnazioni dei gruppi di regole di sicurezza. |

| 342 |

131414 |

2 |

-1 |

Identificazione e blocco dei pattern utilizzati negli attacchi ransomware |

Cerca qualsiasi richiamo potenzialmente dannoso di pattern comuni negli attacchi ransomware |

Cerca qualsiasi richiamo potenzialmente dannoso dei pattern che sono comuni negli attacchi ransomware e blocca l'esecuzione. |

| 343 |

131415 |

2 |

-1 |

Impedisci che i file binari abusano di Windows lancino cmd .exe come parte di un bypass UAC |

Mitre-T1548: tentativo di prevenzione delle tecniche di elevazione comuni come le esclusioni dell'UAC |

Tattiche: escalation dei privilegi, evasione della difesa-tecnica: T1548. Questa regola tenta di mitigare alcune tecniche comuni di bypass del controllo dell'account utente in Windows |

| 344 |

196952 |

3 |

-1 |

Identificazione delle catene di processo sospette per le assegnazioni dei gruppi di regole di sicurezza |

Mitre-T1574: identifica le catene di processi interessanti e bloccale se il comportamento è sospetto. La regola è valida solo per le assegnazioni dei gruppi di regole di sicurezza. |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa-tecnica: T1574. Identificare le catene di processi interessanti e bloccarle se il comportamento non è auspicabile o sospetto. Le regole sono valide solo per le assegnazioni dei gruppi di regole di sicurezza. |

| 345 |

65881 |

1 |

-1 |

Identificare le catene di esecuzione di processi sospetti. Ciò è determinato dall'inusuale insorgenza del processo in una catena di processi specifica. |

Mitre-T1574: identifica le catene di processi interessanti e bloccale se il comportamento è sospetto. |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa-tecnica: T1574. Identificare le catene di processi interessanti e bloccarle se il comportamento non è auspicabile o sospetto. |

| 346 |

196954 |

3 |

-1 |

Impedisci a certutil .exe di scaricare o decodificare qualsiasi file |

Mitre-T1140: impedisce a certutil di scaricare file remoti o decodificare i file. Questa regola è diversa dall'ID regola 332, in quanto fornisce una copertura più generale dei parametri abusare di certutil. |

Tattiche: evasione della difesa-tecniche: T1140, T1218. CertUtil è un file binario che può essere abusato dagli aggressori per recuperare o decodificare i payload. Questa regola impedisce a certutil .exe di recuperare i payload o di decodificare i file messi in scena. Certutil appartiene anche a un gruppo di strumenti a doppio uso nella tecnica Mitre T1218. |

| 347 |

393563 |

6 |

-1 |

Impedisci ai processi degli attori di provare ripetutamente a eseguire comandi consecutivi |

Mitre-T1059: comando e scripting. Impedisce ai processi sconosciuti di avviare ripetutamente comandi per arrestare i servizi o eseguire altri elementi di script in una riga. |

Ciò è comune con i set di strumenti e gli script di ricognizione per un processo per eseguire ripetutamente cmd, PowerShell, WMIC, NET, ecc. per eseguire una rapida ricognizione di un sistema o per arrestare i servizi e i processi critici. |

| 349 |

65885 |

1 |

15 |

Rileva l'utilizzo potenzialmente dannoso di BITSAdmin |

Mitre-T1197: cerca l'utilizzo sospetto dello strumento BITSAdmin per scaricare un file in un percorso non standard o da siti dannosi |

Tattica: evasione della difesa, persistenza-tecnica: T1197. Cerca l'utilizzo sospettoso dello strumento BITSAdmin per scaricare un file in un percorso non standard o da siti dannosi |

| 350 |

65886 |

1 |

15 |

Rilevamento dell'utilizzo sospetto di strumenti di trasferimento dati |

Mitre-T1537, T1567: cerca l'utilizzo sospetto di strumenti che possono essere utilizzati per trasferire dati a una rete esterna |

Tattica: fuoriuscita, tecnica: T-1537, T-1567. Questa regola è destinata a rilevare i dati fuoriuscita rilevando l'utilizzo sospetto di strumenti di trasferimento dati comuni. Il traffico di rete relativo allo strumento deve essere esaminato nel caso in cui la regola venga attivata. |

| 500 |

197108 |

3 |

15 |

Blocco del movimento laterale da altre macchine Windows nella rete |

Mitre-T1570: trasferimento utensile laterale. Blocca l'utilizzo di strumenti che consentono il movimento laterale dei file a questo client. |

Tattica: movimento laterale-tecnica: T1570. Questa regola blocca il movimento laterale dai client Windows. Potrebbe essere necessario esaminare un'origine dati di rete che esegue il monitoraggio del traffico per assicurarsi che si tratti di un'attività prevista. Questa regola deve essere attivata solo per i sistemi che si trovano in ambienti estremamente restrittivi, in quanto potrebbero generare molti falsi positivi. |

| 501 |

131573 |

2 |

15 |

Blocco del movimento laterale da altre Linux macchine nella rete |

Mitre-T1570. Blocca tutti i movimenti laterali a questo client da altre Linux macchine della rete |

Tattica: movimento laterale-tecnica: T1570. Questa regola blocca il movimento laterale dai client Linux. L'operazione deve essere attivata solo per i sistemi che si trovano in ambienti estremamente restrittivi, in quanto potrebbero generare molti falsi positivi. |

| 502 |

131574 |

2 |

15 |

Rileva nuova creazione di servizi |

Mitre-T1543: impedisce la creazione di nuovi servizi tramite SC .exe o PowerShell. exe. |

Tattica: persistenza, escalation dei privilegi-tecnica: T1543. La creazione di nuovi servizi, anche se in comune, può rappresentare un potenziale indicatore di comportamento dannoso. I nuovi servizi devono essere monitorati e la loro esecuzione sottostante è stata esaminata per assicurarsi che sia un comportamento previsto. I servizi possono anche essere chiamati a mascherarsi come servizi legittimi in modo che solo il nome non sia sufficiente per indicare i servizi dannosi legittimi. |

| 503 |

131575 |

2 |

15 |

Rileva i file binari firmati con certificati sospetti |

Mitre-T1553: impedisce l'esecuzione di file binari firmati con un CERT sospetto |

Tattica: evasione della difesa-tecnica: T1553-sovvertire il codice di controllo della fiducia. Questa regola blocca l'esecuzione dei file binari firmati con certificati non affidabili. L'operazione deve essere attivata solo per i sistemi che si trovano in ambienti estremamente restrittivi, in quanto potrebbero generare molti falsi positivi. |

| 504 |

131576 |

2 |

15 |

Impedisci l'uso di SDBInst .exe per installare shim di applicazioni |

Mitre-T1546: impedisce l'utilizzo di SDBInst .exe per installare shim di applicazioni. Può essere utilizzato per patchare i file binari esistenti per consentire la creazione di privilegi di persistenza o di escalation. |

Tattica: escalation dei privilegi, persistenza-tecnica: T1546. L'applicazione spessoramento è una forma di esecuzione attiva dell'evento e deve essere attentamente monitorata per l'utilizzo nell'ambiente. L'utilizzo di SDBInst .exe per installare uno shim di applicazioni potrebbe essere un'indicazione del potenziale comportamento dannoso. |

| 505 |

131577 |

2 |

15 |

Rileva parametri della riga di comando offuscati cmd .exe |

Mitre-T1027: rileva i tentativi di offuscamento di parametri della riga di comando cmd .exe . Strumenti di destinazione come Invoke-DOSfuscation |

Tattica: evasione della difesa-tecnica: T1027. I pirati informatici possono tentare di aggirare i rilevamenti della riga di comando offuscando i payload. I parametri della riga di comando offuscati possono essere un indicatore di attività dannose e devono essere esaminati per verificare l'utilizzo previsto. |

| 506 |

197114 |

3 |

30 |

Rileva comandi per l'individuazione degli utenti |

Mitre-T1033: rileva i comandi che consentono il rilevamento del proprietario del sistema/dell'utente. |

Tattica: Discovery-tecnica: T1033. Una volta ottenuto un appiglio, un aggressore potrebbe tentare di utilizzare strumenti di amministrazione dei sistemi comuni per saperne di più sul sistema a cui hanno ottenuto l'accesso. Questa regola può generare falsi positivi a causa della relativa copertura generica, pertanto dovrebbe essere attivata con cautela. |

| 507 |

197115 |

3 |

30 |

Rileva i comandi utilizzati per scoprire ulteriori informazioni su un sistema |

Mitre-T1082: rileva i comandi comunemente utilizzati per eseguire ulteriori ricognizione su un sistema. |

Tattica: Discovery-tecnica: T1082. Una volta ottenuto un punto d'appoggio, un aggressore potrebbe tentare di utilizzare strumenti di amministrazione dei sistemi comuni per scoprire ulteriori dettagli quali gli hotfix installati e la versione del sistema operativo per comprendere meglio la casella a cui hanno acquisito l'accesso iniziale. È necessario prestare attenzione quando si attiva questa regola in quanto può generare falsi positivi a causa di come sono generici questi comandi. |

| 508 |

197116 |

3 |

30 |

Rileva i comandi utilizzati per rilevare le informazioni sull'autorizzazione relative a utenti e gruppi |

Mitre-T1069: individuazione gruppi di autorizzazioni. |

Tattica: Discovery-tecnica: T1069. Durante la fase di rilevamento di un attacco, un avversario può utilizzare strumenti comuni per enumerare gli utenti e i gruppi che dispongono di autorizzazioni per risorse diverse nell'ambiente. Questi comandi possono generare falsi positivi a causa di come sono generici ma possono fungere da indicatore potenziale di compromesso durante la fase di rilevamento di un attacco. |

| 509 |

262653 |

4 |

30 |

Rileva i comandi utilizzati per rilevare le configurazioni correlate alla rete |

Mitre-T1016, T1049: rileva i comandi utilizzati per individuare le informazioni relative alla configurazione di rete e alle informazioni sulle connessioni. |

Tattica: Discovery-tecnica: T1016, T1049. Durante la fase di rilevamento di un attacco, un avversario può utilizzare strumenti comuni per enumerare la configurazione di rete e le connessioni di rete. Questi comandi possono generare falsi positivi a causa di come sono generici ma possono fungere da indicatore potenziale di compromesso durante la fase di rilevamento di un attacco. |

| 510 |

131582 |

2 |

15 |

Rilevamento di tentativi di crittografia dei dati per attività sospette |

Mitre-T1022-T1560: rileva i tentativi di compressione e cifratura prima di fuoriuscita tentativi da parte di attori sospetti. |

Tattica: collezione-tecnica: T1560: cifratura di rilevamento da parte di software di terze parti o metodi personalizzati prima di fuoriuscita. La regola è destinata a ambienti estremamente restrittivi e potrebbe essere soggetta a falsi positivi. |

| 511 |

197119 |

3 |

30 |

Rileva i tentativi di scaricare informazioni sensibili tramite registro o Lsass |

Mitre-T1003: rileva i comandi che possono essere utilizzati per scaricare le informazioni sensibili sul sistema operativo relative alle credenziali. |

Tattica: accesso alle credenziali-tecnica: T1003. Gli aggressori comunemente sfruttano strumenti personalizzati o nativi per esportare dati sensibili come un dump di memoria di LSASS. exe, un'esportazione dell'hive del registro di sistema SAM o una copia shadow di NTDS .dit per facilitare il dumping di hash/credenziali. Alcuni software possono eseguire questa operazione in modo legittimo, pertanto i falsi positivi possono essere generati utilizzando questa regola. |

| 512 |

197120 |

3 |

30 |

Rileva comandi che consentono l'esecuzione indiretta al di fuori di cmd e PowerShell |

Mitre-T1202: rileva comandi che possono eseguire comandi diversi da cmd o PowerShell. L'esecuzione di un comando indiretto può essere un modo per gli avversari di eludere alcuni rilevamenti. |

Tattica: evasione della difesa-tecnica: T1202. Un modo per eludere le difese può essere quello di utilizzare l'esecuzione indiretta del comando che potrebbe consentire agli aggressori di rimanere sotto il radar e di bypassare i rilevamenti che potrebbero essere alla ricerca di un'esecuzione diretta tramite CMD .exe o PowerShell. exe. Alcuni script possono utilizzare legittimamente questi comandi in modo che possano essere generati falsi positivi quando si attiva questa regola. |

| 513 |

197121 |

3 |

15 |

Rileva i comandi utilizzati per la copia di file da un sistema remoto |

Mitre-T1105, T1570: rileva i comandi utilizzati per trasferire strumenti o altri file da un ambiente esterno a un sistema compromesso. |

Tattica: comando e controllo-tecnica: T1105, T1570. Blocca le operazioni di copia remota o gli strumenti laterali dall'ambiente esterno. Questa regola può generare falsi positivi, quindi destinati a ambienti estremamente restrittivi. |

| 514 |

262658 |

4 |

15 |

Rilevamento di carichi DLL potenzialmente dirottati |

Mitre-T1574: rileva i tentativi di impadronirsi del flusso di esecuzione impedendo il caricamento delle dll sospette. |

Tattica: persistenza, escalation dei privilegi, evasione della difesa-tecnica: T1574. Il dirottamento del flusso di controllo può essere eseguito in vari modi abusando dell'ordine che i file binari legittimi tentano di caricare le dipendenze. Ciò può consentire agli aggressori di utilizzare i file binari affidabili per caricare una DLL non affidabile sfruttando quando il file binario non è esplicito del percorso assoluto in cui sono previste le dipendenze. |

| 515 |

197123 |

3 |

-1 |

Protezione dalle app di Office che lanciano processi sconosciuti da percorsi non standard. |

Questa regola protegge dall'uso sospetto delle app di Office. Cerca i processi sospetti lanciati dalle app di Office in posizioni non standard. |

Le app di Office vengono in genere utilizzate per fornire malware, questa regola cerca di avviare processi sospetti dalle app di Office. Questa regola può generare falsi positivi in modo che sia possibile attivarli con attenzione. |

| 516 |

131588 |

2 |

15 |

Identifica e blocca i processi in esecuzione con le righe di comando non standard |

Tentare di bloccare i processi in esecuzione con le righe di comando normalmente non visualizzate dal processo. |

Tattica: evasione della difesa. Questa regola è destinata ai processi Windows comuni che vengono eseguiti con le righe di comando non standard. Se si desidera utilizzarlo, è necessario attivarlo manualmente. |

| 517 |

131589 |

2 |

15 |

Impedisci processo attore con reputazioni sconosciute dall'avvio dei processi nelle cartelle di sistema comuni |

Questa regola cerca gli attori con una reputazione di processo sconosciuta e ne impedisce l'avvio dei processi figlio con righe di comando vuote dalle directory di sistema comuni. |

Questa regola è destinata ai processi con una reputazione di processo sconosciuta (o inferiore) che avvia i file binari dalle cartelle di sistema comuni. Cerca anche le righe di comando vuote come è comune in alcuni usi spawnto di cobalto Strike. |

| 518 |

66054 |

1 |

15 |

Impedisci ai processi di Actor sconosciuti di lanciare processi di destinazione nelle cartelle di sistema comuni |

Questa regola è simile a 517 ma cerca un attore sconosciuto che lancia un bersaglio con parametri sospetti della riga di comando. |

Questa regola è simile a 517 ma cerca un attore sconosciuto che lancia un bersaglio con parametri sospetti della riga di comando. |

| 519 |

131591 |

2 |

15 |

Rileva l'uso dei privilegi di GetSystem Command elevate |

Mitre-T1134: accesso token manipolazione per l'escalation dei privilegi. Questa regola cerca la tecnica di rappresentazione della named pipe utilizzata per ottenere i privilegi di sistema. |

Gli avversari possono utilizzare le named pipe per connettersi e duplicare il manico per ottenere privilegi di sistema. Se questa regola genera l'origine e la destinazione deve essere attentamente ispezionata per cercare qualsiasi potenziale abuso di sistema. |

| 520 |

66056 |

1 |

15 |

Rileva l'abuso dei comandi di modifica dell'autorizzazione file da eseguire malware |

Mitre-T 1222.001 : modifica dell'autorizzazione di file e directory. Questa regola rileva gli utilizzi sospetti dei comandi di modifica del file System da eseguire malware. |

Mitre-T 1222.001 : modifica dell'autorizzazione di file e directory. Questa regola rileva gli utilizzi sospetti dei comandi di modifica del file System da eseguire malware. |

| 521 |

131593 |

2 |

15 |

Rilevamento di tentativi di dirottamento di un servizio il cui percorso non è quotato |

Mitre-T 1574.009 : dirotta il flusso di esecuzione tramite l'intercettazione del percorso. |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa. I percorsi di servizio che non sono stati quotati correttamente possono essere dirottati inserendo un file binario in una cartella che viene ricercata prima del servizio previsto. |

| 522 |

66058 |

1 |

15 |

Rileva i tentativi di dirottamento del flusso di esecuzione tramite l'ordine di ricerca della variabile di ambiente PATH |

Mitre-T 1574.007 : il flusso di esecuzione di Hijack tramite l'intercettazione variabile di ambiente Path. |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa. L'ordine dei percorsi nella variabile di ambiente PATH può essere soggetto al dirottamento dell'esecuzione. |

| 523 |

66059 |

1 |

15 |

Rileva servizi o attività pianificate avviate da un percorso sospetto |

Mitre-T 1036.004 : attività di mascheramento o servizio |

Tattiche: persistenza, escalation dei privilegi, evasione della difesa. Il malware può utilizzare un'attività pianificata o un servizio per la persistenza o per aumentare i privilegi. Per eludere il rilevamento, possono mascherare il nome del servizio o dell'attività per essere legittimi. Se questa regola attiva le attività pianificate e i servizi devono essere controllati per legittimità. |

| 524 |

66060 |

1 |

15 |

Impedisci l'esecuzione di cmd .exe da mshta. exe |

Questa regola è stata creata per impedire l'esecuzione di cmd .exe da mshta. exe. |

Impedisci l'esecuzione del comando .exe di deposizione delle uova dal processo Mshta .exe . |