Apache ha rilasciato

Log4j 2.16.0 per affrontare questa vulnerabilità (Aggiornato: 12/14). Ti consigliamo di applicare questo aggiornamento ai sistemi interessati e di esaminare le

Log4j configurazioni pertinenti nel tuo ambiente per identificare potenziali flussi di lavoro che potrebbero essere soggetti a questa vulnerabilità. Per le applicazioni di terze parti, contattare i fornitori dell'applicazione sui passaggi per farlo.

Sono stati osservati numerosi metodi in cui gli aggressori possono utilizzare

Log4Shell. C'è un'ampia portata e portata di questa vulnerabilità e l'unico modo definitivo per essere inoculati dal rischio è sia applicare gli aggiornamenti del fornitore sia rivedere le configurazioni dell'applicazione. Queste azioni assicurano che la vulnerabilità sia mitigata secondo le raccomandazioni di Apache. Come per tutti i principali zero-day, il miglior approccio alla sicurezza è presumere che tu sia già stato scansionato, che tu sia preso di mira e che applichi passaggi di correzione o mitigazione con priorità assoluta. Stiamo lavorando instancabilmente per fornire copertura a questa minaccia e assicurarci che gli amministratori della sicurezza siano abilitati nelle loro indagini durante la valutazione dei loro ambienti.

I prodotti Trellix sono interessati da questa vulnerabilità?

Stiamo esaminando tutti i prodotti all'interno del nostro portafoglio per valutarne il potenziale impatto e il rischio per i clienti. Il 13 dicembre 2021, abbiamo pubblicato un bollettino formale sulla sicurezza per fornire ai clienti indicazioni sui prodotti interessati da questa vulnerabilità. L'obiettivo era delineare i prodotti che non includono il componente

Log4j o che non sono altrimenti a rischio.

Per informazioni su se un prodotto nel tuo ambiente è interessato, soluzioni alternative e passaggi di mitigazione e altre informazioni relative al prodotto, consulta

SB10377 - REGISTRATO - Bollettino sulla sicurezza - Stato del prodotto per "Log4Shell" (CVE-2021-44228, CVE- 2021-4104, CVE-2021-45046, CVE-2021-45105 e CVE-2021-44832).

Nota: Il contenuto a cui si fa riferimento è disponibile solo per gli utenti che hanno effettuato l'accesso a ServicePortal. Per visualizzare il contenuto, fare clic sul collegamento e accedere quando richiesto.

Gli aggiornamenti continueranno a essere forniti non appena saranno disponibili.

Per ricevere notifiche email quando l'articolo viene aggiornato, fare clic su Sottoscrivi sul lato destro della pagina. Per sottoscriversi, è necessario effettuare l'accesso.

In che modo le soluzioni dei prodotti Trellix possono aiutare?

È sempre consigliabile, e una best practice, assicurarsi che il software e i sistemi operativi siano aggiornati sugli aggiornamenti disponibili e sugli aggiornamenti di sicurezza man mano che vengono rilasciati. Raccomandiamo inoltre di valutare e implementare contromisure generali contro le minacce di livello base, se adatte al proprio ambiente. Per ulteriori informazioni, vedere

KB91836 - Contromisure per le minacce del vettore di ingresso. Molti di questi metodi, pur non affrontando la vulnerabilità da soli, possono inibire gravemente le capacità post-sfruttamento degli attori e fornire visibilità agli amministratori della sicurezza per rispondere in modo appropriato.

Stiamo valutando la copertura dei prodotti nel nostro portafoglio di soluzioni di sicurezza. Questo articolo verrà aggiornato man mano che verranno identificate possibili opportunità di copertura e contromisure.

Le funzionalità del prodotto sono attualmente disponibili per i seguenti componenti:

Rilevamento e risposta:

Abbiamo sviluppato una soluzione per consentire agli amministratori di identificare e rispondere ai tentativi attivi di sfruttare CVE-2021-44228 nel loro ambiente. Questa soluzione è un duplice approccio. Sfruttando la capacità di ENS Expert Rules nelle versioni

10.7.0 2020 November Update (Release Notes) e successive, per reagire ai trigger chiamando una scansione della memoria su richiesta del processo di destinazione. Questo approccio richiede l'applicazione di due prerequisiti all'endpoint:

- È necessario applicare il ExtraDAT fornito nella sezione "Allegato" di questo articolo per fornire contenuto per le scansioni della memoria su richiesta da rilevare su JNDI stringhe correlate nella memoria del processo.

IMPORTANTE:Il 21 dicembre, un nuovo ExtraDAT è stato aggiunto a questo articolo nell'archivio EXTRA2.zip. Per ulteriori informazioni, vedere la sezione "Ottimizzazione della regola dell'esperto per il proprio ambiente" di seguito.

- È necessario implementare la regola dell'esperto nella policy di prevenzione degli exploit di ENS e impostarla solo su REPORT. La regola dell'esperto non fornisce da sola una protezione sufficiente per essere preziosa in una capacità di blocco, e così facendo si rischia un potenziale conflitto con i processi legittimi nel proprio ambiente. L'impostazione della regola su REPORT garantisce solo l'attivazione delle scansioni della memoria su richiesta quando la regola viene violata, senza rischiare blocchi imprevisti.

NOTA:

- È importante che questa configurazione venga testata accuratamente per garantire l'integrità delle regole e per evitare potenziali conflitti. Una volta che il test conferma che la regola è valida per il proprio ambiente, i clienti sono incoraggiati ad applicare questo meccanismo alle piattaforme Windows Server in cui le applicazioni basate su Java sono potenzialmente esposte alla connettività di rete da Internet. Ad esempio, Apache Tomcat, server Elastic Search, ecc. In questo modo si riduce la probabilità di falsi positivi e le misure di ottimizzazione aggiuntive che tali risultati potrebbero richiedere. L'applicazione di questo contenuto a workstation Windows per utenti generici non è consigliata.

- Stiamo esaminando le opzioni per rendere disponibili questi contenuti anche per i clienti MVISION. Iscriviti a questo articolo per essere informato quando vengono effettuati aggiornamenti.

- Questa configurazione determina la generazione di due eventi quando viene rilevato un comportamento potenzialmente dannoso. Il primo rilevamento riflette l'attivatore della regola Prevenzione exploit. Il secondo rilevamento riflette la scansione della memoria su richiesta che rileva comportamenti potenzialmente dannosi. Se viene ricevuto solo il primo evento, la scansione della memoria non identifica alcuna stringa correlata a JNDI-dannosa nella memoria del processo. Se viene ricevuto il secondo evento, che indica che la scansione della memoria su richiesta rileva una stringa correlata a JNDI-nella memoria del processo, gli amministratori devono intraprendere un'azione immediata sul sistema identificato.

- L'immagine seguente mostra esempi dei due diversi possibili tipi di minacce di rilevamento. Notare il tipo di minaccia Trojan, con Threat Source Process "scansione su richiesta". Questo tipo di evento è l'evento di seconda fase e indica che gli amministratori devono intraprendere un'azione immediata.

Implementazione di ExtraDAT e regola di prevenzione degli exploit:

- Archivia il file ExtraDAT in ePO tramite la funzione "Archivia pacchetto" della pagina Archivio principale. In alternativa, per gli endpoint di test o non gestiti, applicare ExtraDAT tramite la console ENS.

Per ulteriori informazioni, vedere KB67602 - Come effettuare il check-in e distribuire un Extra.DAT in ePolicy Orchestrator e KB93673 - Applicare Extra.DAT in locale utilizzando Endpoint Security Client.

Una volta effettuato il check-in, ExtraDAT riflette il seguente nome nell'archivio principale e all'interno delle attività clientExtraDAT (JNDI.Log4J-Exploit.a;JNDI.Log4J.Exploit.b;JNDI.Log4J.Exploit.c)

NOTA: Offriamo uno strumento per unire ExtraDATs nel portale di supporto se ricevi un altro driver aggiuntivo che deve essere applicato al tuo ambiente.

- Assicurarsi che le attività di aggiornamento del client agli endpoint includano il tipo di pacchetto ExtraDAT e che questi aggiornamenti vengano applicati ai sistemi. Dopo che ExtraDAT è stato distribuito ai sistemi che dovrebbero ricevere la regola dell'esperto, continuare con la modifica dei criteri al passaggio 3.

- Per configurare la regola dell'esperto, accedere al criterio Endpoint Security, Prevenzione exploit. Aggiungi una Regola esperto configurata con le seguenti impostazioni:

| Nome regola |

Exploit JNDI Log4J |

| Gravità |

Alta |

| Azione |

Rapporto |

| Tipo di regola |

Processi |

- Applicare i seguenti contenuti della regola alla regola:

Rule {

Reaction SCAN ACTOR_PROCESS ScanAction REPORT

Process {

Include OBJECT_NAME {

-v "java.exe"

-v "javaw.exe"

-v "tomcat*.exe"

}

Include AggregateMatch -xtype "dll1" {

Include DLL_LOADED -name "java" { -v 0x1 }

}

Include AggregateMatch -xtype "dll2" {

Include DLL_LOADED -name "jvm" { -v 0x1 }

}

}

Target {

Match PROCESS {

Include OBJECT_NAME { -v "cmd.exe" }

Include OBJECT_NAME { -v "powershell.exe" }

Include OBJECT_NAME { -v "powershell_ise.exe" }

Include OBJECT_NAME { -v "wscript.exe" }

Include OBJECT_NAME { -v "cscript.exe" }

Include OBJECT_NAME { -v "rundll32.exe" }

Exclude PROCESS_CMD_LINE { -v "* chcp 1252 *" }

}

}

}

-

Salva la regola e il criterio modificati. Applicalo agli endpoint che hanno ricevuto il contenuto

ExtraDAT appropriato.

Ottimizzazione della regola dell'esperto per il proprio ambiente:la regola dell'esperto è progettata per attivare una scansione su richiesta (ODS) mirata. La regola non indica che una minaccia è presente sui sistemi. Puoi tranquillamente ignorare

Log4J gli eventi di Prevenzione exploit non seguiti da un evento di rilevamento ODS. Un numero elevato di questi eventi di Prevenzione exploit potrebbe essere generato da normali operazioni e non indica un falso positivo poiché i criteri della regola sono soddisfatti per attivare l'attività ODS. Per gestire gli eventi, vedere la sezione "Pianificare l'eliminazione del registro eventi di minaccia" del

5.10 Guida del prodottoePO.

Il vantaggio di questo approccio consiste nell'invocare una scansione della memoria ODS mirata basata sul trigger regola esperta. Pertanto, ulteriori esclusioni non sono necessarie e potrebbero ridurre l'efficacia ODS della norma. Tuttavia, puoi regolare con precisione la regola dell'esperto per il tuo ambiente. L'ottimizzazione della regola garantisce che ENS esegua la scansione della memoria del processo solo quando è necessario. Assicurarsi che la regola venga applicata ai sistemi con applicazioni potenzialmente vulnerabili tramite l'assegnazione di criteri mirati e il raggruppamento di sistemi ePO. Questa azione può impedire una copertura non necessaria ed è possibile ottimizzare ulteriormente la regola per ignorare il comportamento naturale dell'applicazione.

Per i video di formazione sulle regole degli esperti, vedere

KB89677 - Video di formazione sulle regole degli esperti. Per la dichiarazione del supporto tecnico per le regole personalizzate con ENS, vedere

KB94889 - Dichiarazione di supporto per le regole personalizzate con Endpoint Security. Se modifichi la regola come previsto in questo articolo, assicurati di

convalidare e applicare la regola dell'esperto su un sistema client prima di applicare la policy in ePO. Per ulteriori informazioni, vedere la sezione "Convalida e imposizione di una regola dell'esperto su un sistema client" del

10.7 Guida ai prodottiENS.

Ci sono tre sezioni principali della regola su cui devi concentrarti.

Processi ACTOR: questi processi si riferiscono a tutti i processi che la regola dell'esperto dovrebbe monitorare. Questa sezione include gli eseguibili dell'applicazione che sfruttano Java o potrebbero contenere

Log4j. Questa sezione consente alla regola dell'esperto di monitorare la propria attività per potenziali chiamate alla sezione Target.

Sezione TARGET: questa sezione include tutti i file binari che potrebbero essere considerati sospetti se avviati dal processo ACTOR. La regola dell'esperto confronta i dettagli con i comuni vettori di attacco senza file come '

wscript.exe' e '

powershell.exe'. Se il processo ACTOR richiama un binario elencato nella sezione TARGET, la regola dell'esperto si risolve nella sezione REACTION.

È possibile escludere attività di processo legittime dai parametri della riga di comando utilizzati durante l'esecuzione del processo aggiungendo una riga come la seguente alla sezione

Destinazione della regola.

Esempi:

Exclude PROCESS_CMD_LINE { -v "* chcp 1252 *" }

Exclude PROCESS_CMD_LINE { -v "* ping 127.0.0.1*" }

Ciò consente di escludere i processi che altrimenti attiverebbero la regola in base ai parametri della riga di comando specificati in uso. La stessa azione senza il parametro specificato attiverebbe comunque la regola. Il parametro della riga di comando può variare e deve essere sufficientemente univoco da non escludere eventi imprevisti. Gli amministratori di ePO possono visualizzare gli

Log4J eventi di minaccia per la prevenzione degli exploit nei loro ambienti per determinare quali parametri potrebbero essere necessari.

NOTA: A causa della natura della regola, le esclusioni per processo da sole non sono vantaggiose in quanto sono inclusi solo processi predefiniti.

Sezione REACTION: questa sezione fa riferimento alla prima riga all'interno della regola,

Reaction SCAN ACTOR_PROCESS ScanAction REPORT. Questa riga indica a Prevenzione exploit che quando il processo ACTOR ha richiamato un TARGET, per iniziare una scansione della memoria del processo dei processi interessati. Qualsiasi reazione diversa da rapporto viene applicata al processo ACTOR, che potrebbe essere la tua applicazione vulnerabile in esecuzione. Ciò significa che se rileviamo che TOMCAT viene sfruttato, la pulizia potrebbe essere applicata a

TOMCATxx.EXE stesso. Si consiglia di lasciare la regola solo in rapporto e di isolare il sistema utilizzando altri mezzi (come la quarantena EDR) se si verifica un rilevamento. Tuttavia, sono disponibili più opzioni per le reazioni. Si consiglia di testare prima dell'implementazione.

NOTA: Il

ExtraDAT fornito in questo articolo è stato aggiornato per fornire funzionalità avanzate il 21 dicembre 2021. I clienti che hanno applicato

ExtraDAT prima del 21 dicembre devono ridistribuire la nuova versione avanzata (

EXTRA2.zip). Le modifiche in questo

ExtraDAT consentono di indirizzare le azioni CLEAN al processo TARGET senza influire sul processo principale ACTOR. Ad esempio, se

Java.exe avvia

cmd.exe a causa di un exploit, il rilevamento arresta il processo

cmd.exe senza arrestare

java.exe. Ciò consente agli amministratori di reagire e analizzare il sistema limitando al contempo potenziali interruzioni nelle applicazioni di produzione.

- CLEAN_PROCESS - Tentativo di pulire il processo. Il rilevamento viene registrato nel registro attività ODS.

- DELETE_PROCESS - Tentativo di eliminare il processo. Il rilevamento viene registrato nel registro attività ODS.

- CLEAN_DELETE_PROCESS - Innanzitutto, prova a pulire il processo; in caso di esito negativo, tentare di eliminare il processo. Il rilevamento viene registrato nel registro attività ODS.

- REPORT - Non intraprendere alcuna azione sul processo rilevato. Il rilevamento viene registrato nel registro attività ODS e un evento di rilevamento viene inviato a ePO.

- REPORT_CLEAN_PROCESS - Tentativo di pulire il processo. Il rilevamento viene registrato nel registro attività ODS e un evento di rilevamento viene inviato a ePO.

- REPORT_DELETE_PROCESS - Tentativo di eliminare il processo. Il rilevamento viene registrato nel registro attività ODS e un evento di rilevamento viene inviato a ePO

- REPORT_CLEAN_DELETE_PROCESS - Innanzitutto, prova a pulire il processo; se non riuscito; tentare di eliminare il processo. Il rilevamento viene registrato nel registro attività ODS e un evento di rilevamento viene inviato a ePO.

ENS, VirusScan Enterprise (VSE), Secure Web Gateway (SWG):il 12 dicembre 2021 abbiamo rilasciato

il contenuto V3AMCore4648 ,

MEDDAT 4818.0000e

V2 DAT 10196. I rilevamenti generici sono forniti con il titolo

Exploit-CVE-2021-44228.C. Questi rilevamenti identificano l'uso di potenzialmente dannosi

jndi:ldaps, jndi:ldap,

jndi:rmie

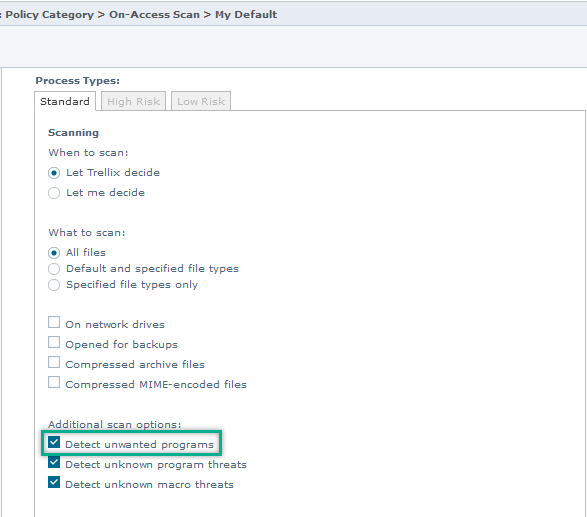

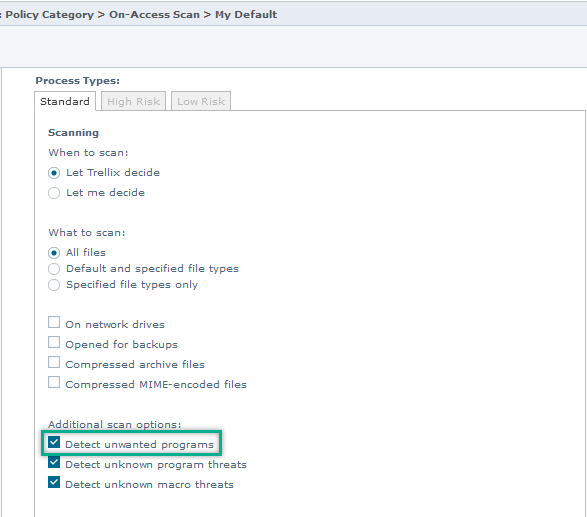

jndi:dns stringhe. I rilevamenti sono rappresentati come "Programma potenzialmente indesiderato" e si consiglia di rivedere i criteri per assicurarsi che gli scanner rispettino i rilevamenti di programmi indesiderati.

Altri rilevamenti continuano ad essere aggiunti ed è consigliabile che i clienti continuino ad aggiornare il contenuto di endpoint e gateway seguendo la nostra cadenza di rilascio giornaliera.

Abilitazione dei rilevamenti di programmi indesiderati:

ENS: criterio di scansione all'accesso, impostazioni di processo (assicurarsi che l'impostazione sia regolata per tutti i profili di rischio, ove applicabile).

VSE: criterio di scansione all'accesso

I rilevamenti sono disponibili anche per campioni relativi a campagne in-the-wild che sfruttano questa vulnerabilità. Questo elenco potrebbe non essere completo e i campioni vengono continuamente valutati per il rilevamento.

| Hash |

Nome rilevamento |

| 0579a8907f34236b754b07331685d79e |

Linux/Black-T.a |

| 07b7746b922cf7d7fa821123a226ed36 |

Linux/Coinminer.bl |

| 648effa354b3cbaad87b45f48d59c616 |

LINUX/Kinsing.a |

| ccef46c7edf9131ccffc47bd69eb743b |

LINUX/Downloader.bb |

| 09c5608ec058a3f1d995a4340b5d204b |

Exploit-CVE-2021-44228.d |

| 671182fa65c043c5643aca73a2827553 |

Exploit-CVE-2021-44228.d |

| 0af9f06338c94bc026787a85d06af5ac |

Exploit-CVE-2021-44228.d |

| 2b4303e6a9346781bd70f32290f97d4f |

Exploit-CVE-2021-44228.d |

| 751249af62035965a26ab90ff9c652f2 |

Exploit-CVE-2021-44228.d |

| eab89d2f9511d79a7ea10477320b93bd |

Exploit-CVE-2021-44228.d |

| e29b1df3acaa1dd701fa123e362ab52d |

Exploit-CVE-2021-44228.d |

| b8519db943405027127c8a8b919fde9e0c5f9c9f |

BAT/Agent.bp |

| f43a96d6970e8252894d6a53c6858bf2ab75149f |

BAT/Agent.bp |

| 716167b08e01e9c5919b8e8458e59e8e9ad68826 |

BAT/Agent.bs |

| c927738922b87802cc75697dd99dd8c7d8cfdf1e |

Linux/Black-T.a |

| 8611063eefa5cc2bbec29870fb56779192eed454 |

Linux/Black-T.a |

| bf2df8f2813ef4e2cf61ea193e091b808aa854c7 |

Linux/Coinminer.bl |

| ffe3dda2486083d0b26f1c64ac300923088e01df |

Linux/Coinminer.bl |

| 38c56b5e1489092b80c9908f04379e5a16876f01 |

LINUX/Downloader.bb |

| 8654b19a3fd4e3e571cc84c0c3990669c04e3558 |

Linux/Gates |

| 0194637f1e83c2efc8bcda8d20c446805698c7bc |

LINUX/Kinsing.a |

| 296273fd9965bf41d8d3970c766158c7f24fc618 |

LINUX/Tsunami.u |

| 61586a0c47e3ae120bb53d73e47515da4deaefbb |

LINUX/Tsunami.u |

| 43c1c41fdb133c3f9c25edcdff16e229ac31f42b |

LINUX/Tsunami.u |

| 335d6b7d76d2918ef133fe9d4735ae201616323b |

LINUX/Tsunami.u |

| e3eb1e98ca477918154b9ed7bcc2b7fe757c1020 |

LINUX/Tsunami.u |

| fd91820560d2e0aa7079d7c7756e343e66f47056 |

LINUX/Tsunami.v |

| 82d984fcbf4f8bc8ffbad29e3f3cc4cfac70d8d4 |

LINUX/Tsunami.v |

| b21aa1107ecc79f4ad29f68a026a02e2abc952ef |

LINUX/Tsunami.v |

| 0c876245dfdeb17c0ad472b0356cd5658b384f6a |

LINUX/Tsunami.v |

| edcacb6b71a0a66736f8b3dd55aaae371e4171b8 |

LINUX/Tsunami.v |

| e121d1050bf62a94adfde406325e70a7878b3ed8 |

LINUX/Tsunami.v |

| 3c7a4da4190ceac25f28719794e2b9e6d62105c1 |

LINUX/Tsunami.v |

| 2e75071855d7f1c78eed2e6e971e763451c6298c |

LINUX/Tsunami.v |

| 237315820fe77880e892d5c30b2f5fde7e5f6d64 |

LINUX/Tsunami.v |

| 7c1808a5296ece6400e4ec558b9ef0d82e0f23b0 |

LINUX/Tsunami.v |

| 5008672d6f47a444c743455346e0b04eef257b30 |

LINUX/Tsunami.v |

| 74402152ac0f0c9dfed6f76975080ce1d0d4584d |

Linux-coinminer.d |

| 18791de615208b29809e840771e11ac8c3b5ed7b |

PS/Reverseshell.a |

| 0d4404b132e6e297974eca391f176a047ad7ed73 |

PUP-XOK-HR |

| cef612c5c042cceddff8b6b8bc573bb0af46a208 |

GenericRXNV-AC!F5271F6B20FD |

| 9147d834f4cb7047a6e6ab96565868c6fede373e |

RDN/Generic Downloader.x |

| 95d9a068529dd2ea4bb4bef644f5c4f5 |

RDN/Generic.dx |

| 18cc66e29a7bc435a316d9c292c45cc6 |

W64/CoinMiner |

| 0BB39BA78FC976EDB9C26DE1CECD60EB |

Linux/Tsunami!0BB39BA78FC9 |

| 0F7C2DD019AFCC092FD421EE52431AFF |

JAVA/Agent.f |

| 1348A00488A5B3097681B6463321D84C |

Linux/Log4Shell |

| 163E03B99C8CB2C71319A737932E9551 |

Coinminer.cp |

| 1780D9AAF4C048AD99FA93B60777E3F9 |

Coinminer.cp |

| 194DB367FBB403A78D63818C3168A355 |

W64/CoinMiner |

| 1CF9B0571DECFF5303EE9FE3C98BB1F1 |

Coinminer.cp |

| 1E051111C4CF327775DC3BAB4DF4BF85 |

BAT/Downloader.ax |

| 1FE52C0B0139660B2335DD7B7C12EA05 |

LINUX/Coinminer.cl |

| 20DF80B56B1B6FFC8CA49F8AD3AB7B81 |

Linux/Mirai!20DF80B56B1B |

| 39FC2CEE0A2BEA3EE9A065F6955FFD43 |

Java/Agent!39FC2CEE0A2B |

| 51E052EB6032D11B3093FECB901870EA |

Linux/Mirai!51E052EB6032 |

| 7B8CE524AE078A76A69548AEBB95CB7E |

Main.class JAVA/Agent.i |

| 844864C45816B10356B730F450BD7037 |

Linux/Mirai!844864C45816 |

| 963B4F516B86C9D8B30BEFE714CEDB22 |

Linux/Downloader.bv |

| AB80C03C460BD3D6A631FD0CEDDDEF49 |

Linux/Mirai!AB80C03C460B |

| C6E8E6BB0295437FB790B1151A1B107E |

Linux/Mirai!C6E8E6BB0295 |

| C717C47941C150F867CE6A62ED0D2D35 |

W64/CoinMiner |

| D766BD832973A991C5894A3521C9815E |

Linux/Mirai!D766BD832973 |

| F14019C55E7CE19D93838A4B2F6AEC12 |

BAT/Downloader.ax |

| F5271F6B20FDA39C213FD9579AD7E1FB |

Linux/Tsunami!F5271F6B20FD |

| F65F547869CA35A8E2902C4DEC0DD97F |

LINUX/Coinminer.cb |

| F8ED43117DFB995F4B9D88F566394BA4 |

CVE-2021-44228!F8ED43117DFB |

I clienti devono assicurarsi che tutte le soluzioni ricevano il contenuto più aggiornato man mano che vengono rilasciate, il che avviene con cadenza giornaliera. In questo modo si garantisce che man mano che la copertura viene aggiunta, sia resa prontamente disponibile per fornire protezione.

SWG:SWG Classic 10.2 e versioni successive possono identificare e bloccare modelli di ricerca JNDI dannosi che attivano la vulnerabilità

Log4Shell tramite il set di regole "Cerca Log4Shell" (disponibile nella sezione "Allegato" di questo articolo). Funziona per le richieste e i vantaggi sono i seguenti:

- Quando si utilizza SWG come proxy inverso, i sistemi dietro di esso sono protetti da Log4Shell exploit nelle intestazioni e nel corpo HTTP (GAM rileva schemi di exploit in una richiesta POST pronta all'uso con i recenti aggiornamenti DAT).

- Quando si utilizza SWG come proxy di inoltro, gli attacchi provenienti dalla propria rete con una richiesta POST tramite il proxy vengono bloccati.

Per applicare/importare il set di regole, procedere come segue:

- Posiziona il set di regole 2021-12-13_10-50_Search for Log4Shell.xml (disponibile nella sezione "Allegato" di questo articolo) sul desktop.

- Fare clic su Aggiungi e quindi su Set di regole di primo livello.

- Fare clic su Importa set di regole dalla Libreria set di regole.

- Fai clic su Importa da file.

- Seleziona il file.

- Risolvi tutti i conflitti.

- Fare clic su OK.

- Spostare l'impostazione della regola in una posizione appropriata nel criterio, idealmente dove è abilitata la scansione SSL.

- Fare clic su Save Changes.

UCE e SWG possono anche proteggere dal download di file di classe Java. L'approccio più semplice consiste nel bloccare completamente il tipo di supporto "

application/java-vm" (disponibile nella categoria del tipo di supporto "Eseguibili"). Se è necessario consentire il download legittimo di file di classe, si consiglia di concedere l'accesso tramite indirizzo IP o dominio. Vedere il file

2021-12-20_15-16_Block Java Class Files.xml (disponibile nella sezione "Allegato" di questo articolo) per SWG. Per importare il set di regole, seguire passaggi simili a quelli sopra. In UCE, puoi creare facilmente un set di regole simile tramite l'interfaccia utente dei criteri.

Nota: Il contenuto a cui si fa riferimento è disponibile solo per gli utenti che hanno effettuato l'accesso a ServicePortal. Per visualizzare il contenuto, fare clic sul collegamento e accedere quando richiesto.

Caccia, valutazione della vulnerabilità e indagine:

- MVISION Endpoint Detection and Response (EDR), Trellix Active Response (TAR):

puoi utilizzare le funzionalità 'Real-Time Search' e 'Historical Search' per ricercare in modo proattivo sistemi vulnerabili o sfruttare l'attività all'interno del tuo ambiente.

Manteniamo un GitHub repository di utili 'Real-Time Search' query che gli amministratori potrebbero trovare per aiutarli nelle loro indagini. Per ulteriori informazioni, consulta Query RTS GitHub.

I raccoglitori integrati possono abilitare la ricerca di quanto segue:

L'autovalutazione delle versioni vulnerabili segnalate di Log4j mediante hash può essere eseguita con una query di base. Ad esempio:

HostInfo os, hostname, platform

AND Files sha256, full_name

WHERE HostInfo platform equals "Linux"

AND Files sha256 equals "bf4f41403280c1b115650d470f9b260a5c9042c04d9bcc2a6ca504a66379b2d6"

OR Files sha256 equals "bf4f41403280c1b115650d470f9b260a5c9042c04d9bcc2a6ca504a66379b2d6"

OR Files sha256 equals "58e9f72081efff9bdaabd82e3b3efe5b1b9f1666cefe28f429ad7176a6d770ae"

OR Files sha256 equals "ed285ad5ac6a8cf13461d6c2874fdcd3bf67002844831f66e21c2d0adda43fa4"

OR Files sha256 equals "dbf88c623cc2ad99d82fa4c575fb105e2083465a47b84d64e2e1a63e183c274e"

OR Files sha256 equals "a38ddff1e797adb39a08876932bc2538d771ff7db23885fb883fec526aff4fc8"

OR Files sha256 equals "7d86841489afd1097576a649094ae1efb79b3147cd162ba019861dfad4e9573b"

OR Files sha256 equals "4bfb0d5022dc499908da4597f3e19f9f64d3cc98ce756a2249c72179d3d75c47"

OR Files sha256 equals "473f15c04122dad810c919b2f3484d46560fd2dd4573f6695d387195816b02a6"

OR Files sha256 equals "b3fae4f84d4303cdbad4696554b4e8d2381ad3faf6e0c3c8d2ce60a4388caa02"

OR Files sha256 equals "dcde6033b205433d6e9855c93740f798951fa3a3f252035a768d9f356fde806d"

OR Files sha256 equals "85338f694c844c8b66d8a1b981bcf38627f95579209b2662182a009d849e1a4c"

OR Files sha256 equals "db3906edad6009d1886ec1e2a198249b6d99820a3575f8ec80c6ce57f08d521a"

OR Files sha256 equals "ec411a34fee49692f196e4dc0a905b25d0667825904862fdba153df5e53183e0"

OR Files sha256 equals "a00a54e3fb8cb83fab38f8714f240ecc13ab9c492584aa571aec5fc71b48732d"

OR Files sha256 equals "c584d1000591efa391386264e0d43ec35f4dbb146cad9390f73358d9c84ee78d"

OR Files sha256 equals "8bdb662843c1f4b120fb4c25a5636008085900cdf9947b1dadb9b672ea6134dc"

OR Files sha256 equals "c830cde8f929c35dad42cbdb6b28447df69ceffe99937bf420d32424df4d076a"

OR Files sha256 equals "6ae3b0cb657e051f97835a6432c2b0f50a651b36b6d4af395bbe9060bb4ef4b2"

OR Files sha256 equals "535e19bf14d8c76ec00a7e8490287ca2e2597cae2de5b8f1f65eb81ef1c2a4c6"

OR Files sha256 equals "42de36e61d454afff5e50e6930961c85b55d681e23931efd248fd9b9b9297239"

OR Files sha256 equals "4f53e4d52efcccdc446017426c15001bb0fe444c7a6cdc9966f8741cf210d997"

OR Files sha256 equals "df00277045338ceaa6f70a7b8eee178710b3ba51eac28c1142ec802157492de6"

OR Files sha256 equals "28433734bd9e3121e0a0b78238d5131837b9dbe26f1a930bc872bad44e68e44e"

OR Files sha256 equals "cf65f0d33640f2cd0a0b06dd86a5c6353938ccb25f4ffd14116b4884181e0392"

OR Files sha256 equals "5bb84e110d5f18cee47021a024d358227612dd6dac7b97fa781f85c6ad3ccee4"

OR Files sha256 equals "ccf02bb919e1a44b13b366ea1b203f98772650475f2a06e9fac4b3c957a7c3fa"

OR Files sha256 equals "815a73e20e90a413662eefe8594414684df3d5723edcd76070e1a5aee864616e"

OR Files sha256 equals "10ef331115cbbd18b5be3f3761e046523f9c95c103484082b18e67a7c36e570c"

OR Files sha256 equals "dc815be299f81c180aa8d2924f1b015f2c46686e866bc410e72de75f7cd41aae"

OR Files sha256 equals "9275f5d57709e2204900d3dae2727f5932f85d3813ad31c9d351def03dd3d03d"

OR Files sha256 equals "f35ccc9978797a895e5bee58fa8c3b7ad6d5ee55386e9e532f141ee8ed2e937d"

OR Files sha256 equals "5256517e6237b888c65c8691f29219b6658d800c23e81d5167c4a8bbd2a0daa3"

OR Files sha256 equals "d4485176aea67cc85f5ccc45bb66166f8bfc715ae4a695f0d870a1f8d848cc3d"

OR Files sha256 equals "3fcc4c1f2f806acfc395144c98b8ba2a80fe1bf5e3ad3397588bbd2610a37100"

OR Files sha256 equals "057a48fe378586b6913d29b4b10162b4b5045277f1be66b7a01fb7e30bd05ef3"

OR Files sha256 equals "5dbd6bb2381bf54563ea15bc9fbb6d7094eaf7184e6975c50f8996f77bfc3f2c"

OR Files sha256 equals "c39b0ea14e7766440c59e5ae5f48adee038d9b1c7a1375b376e966ca12c22cd3"

OR Files sha256 equals "6f38a25482d82cd118c4255f25b9d78d96821d22bab498cdce9cda7a563ca992"

OR Files sha256 equals "54962835992e303928aa909730ce3a50e311068c0960c708e82ab76701db5e6b"

OR Files sha256 equals "e5e9b0f8d72f4e7b9022b7a83c673334d7967981191d2d98f9c57dc97b4caae1"

OR Files sha256 equals "68d793940c28ddff6670be703690dfdf9e77315970c42c4af40ca7261a8570fa"

OR Files sha256 equals "9da0f5ca7c8eab693d090ae759275b9db4ca5acdbcfe4a63d3871e0b17367463"

OR Files sha256 equals "006fc6623fbb961084243cfc327c885f3c57f2eba8ee05fbc4e93e5358778c85"

Hash di file per

Log4j 2.x versioni provenienti da

GitHub.

Identifica i sistemi con versioni vulnerabili di

Log4j installate in base al nome del file. Ad esempio: Files e HostInfo hostname dove Files name contiene

log4j.

I nomi dei file potrebbero differire tra le versioni o se

Log4j viene fornito tramite una soluzione del fornitore.

.png)

.png)

Identificare i tentativi di comunicazione in uscita verso domini callout noti.

Identifica gli indicatori di compromesso associati ai payload degli exploit.

NOTA: su Linux, i file

.JAR sono esclusi dall'hashing dei file per impostazione predefinita. Per fornire una visibilità accurata nel tuo ambiente, rimuovi

.JAR dalle tue impostazioni EDR Policies

File Hashing,

Ignore Extensions on Linux. Questa modifica non richiede il rehash completo dei file system.

- SIEM

Abbiamo rilasciato la versione Exploit Content Pack 4.1.0, che è ora disponibile per il download dal server delle regole. Questo pacchetto di contenuti contiene un nuovo avviso intitolato "Exploit - Possibile exploit Log4Shell". Questo allarme esamina i campi URL e User_Agent per la specifica stringa jndi per indicare un possibile tentativo di exploit.

Per ulteriori informazioni sul SIEM Exploit Content pack 4.1.0, vedere KB85403 - REGISTERED - SIEM Content Packs for Exploit.

Nota: Il contenuto a cui si fa riferimento è disponibile solo per gli utenti che hanno effettuato l'accesso a ServicePortal. Per visualizzare il contenuto, fare clic sul collegamento e accedere quando richiesto.

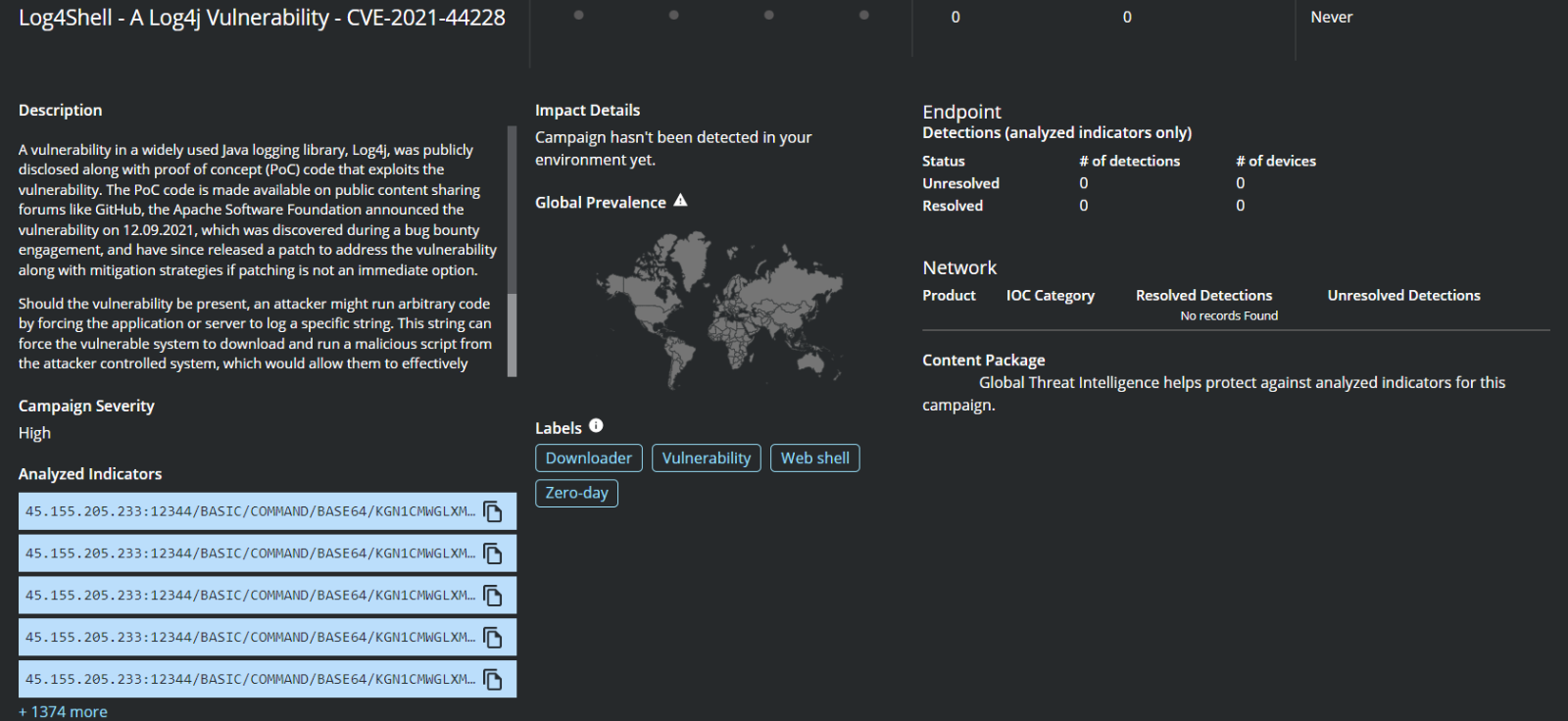

Informazioni sulle minacce:

Funzionalità del prodotto che non rientrano nell'ambito:

- Prevenzione degli exploit ENS. Per informazioni dettagliate sull'utilizzo della funzionalità della regola esperta per la prevenzione degli exploit con le scansioni della memoria su richiesta, vedere la precedente sezione "Rilevamento e risposta".

.png)

.png)