McAfee 了解在公司环境中检测到的新的勒索软件变种。 威胁名称:

Ransom-WannaCry(也称为

WCry,

WanaCrypt,

WannaCrypt和 WanaCrypt0r)。

在此处阅读 McAfee 观察和分析:

https://securingtomorrow.mcafee.com/business/analysis-wannacry-ransomware-outbreak/

阅读以下官方 McAfee 威胁顾问:

KB91863- 威胁顾问:Ransom-WannaCry。

另请参阅此技术概要中的信息:

https://www.mcafee.com/us/resources/solution-briefs/sb-how-to-protect-against-ransomware.pdf

覆盖率最低的 DAT:

- Endpoint Security (ENS) 2978 或更高版本*

- VirusScan Enterprise (VSE) 8527 或更高版本*

* 针对已知变体提供 McAfee 定义的内容保护。

作为最佳实践,请使用最少的刷新时间间隔配置存储库更新任务。 此做法确保 McAfee 发布新内容时应用该内容。

当有其他信息可用时,此文章会进行更新。 继续监控本文的更新。

本文中的主题

系统感染症状

VSE 访问保护规则

ENS 访问保护规则

ENS 自适应威胁防护 – Real Protect 和 动态应用程序封闭

ENS 动态应用程序封闭 规则

Advanced Threat Defense WannaCry Ransomware 的覆盖范围

McAfee NSP 针对 WannaCry Ransomware 的覆盖范围

常见问题

本文最近更新

要在更新本文时收到电子邮件通知,请单击 订阅 位于页面右侧。您必须登录后才能订购。

| 日期 |

更新 |

| 2020 年 9 月 22 日 |

添加了新的 Endpoint Security 自适应威胁防护 类别。 |

| 2020年3月12日 |

将"每日 DAT"替换为"常规 DAT"。 |

| 2019 年 9 月 9 日 |

以下链接:Ransom-WannaCry 威胁顾问已更改为KB91863. |

| 2017 年 11 月 20 日 |

已删除 Extra.DAT 文件 Extra.DAT 文件。 |

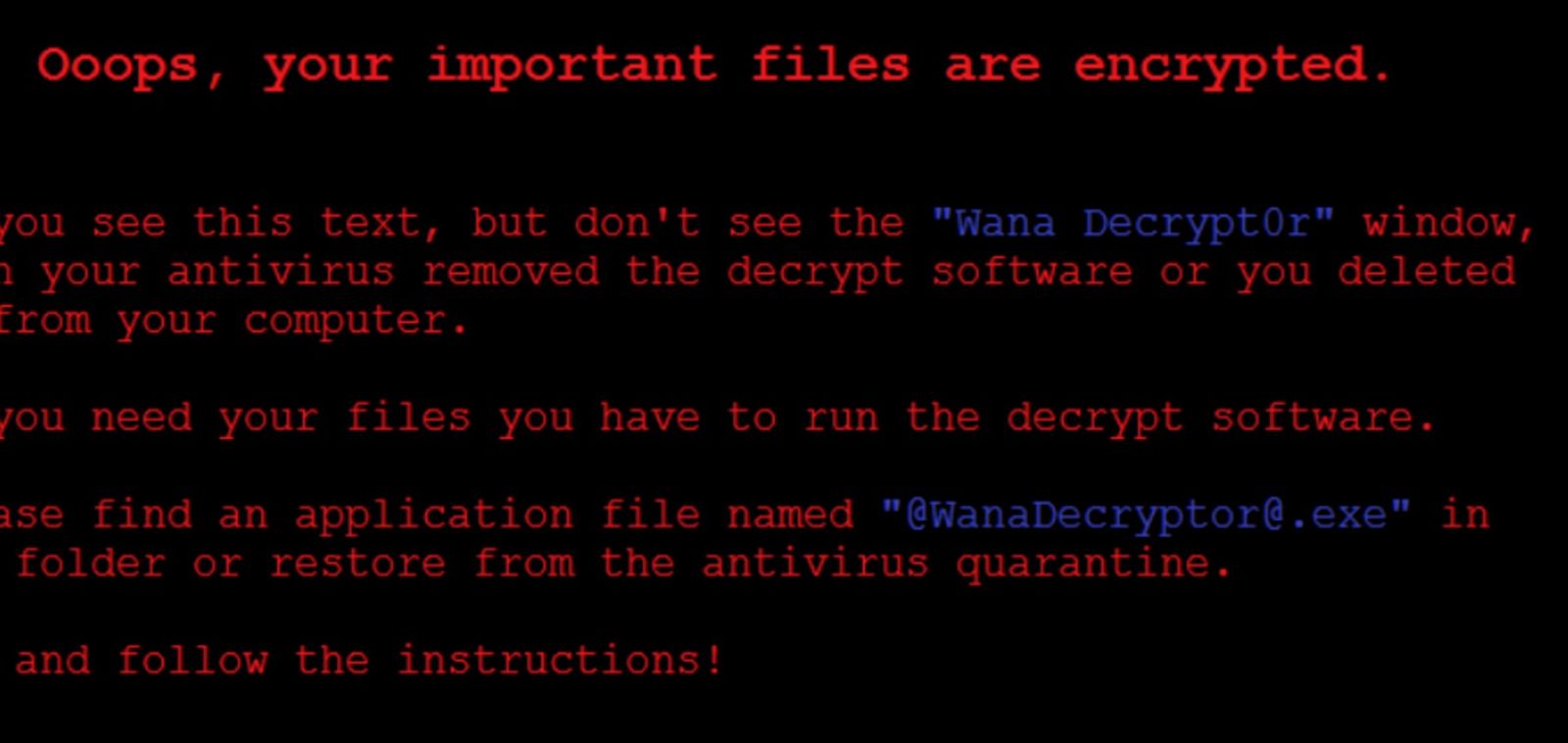

该威胁在感染病毒的系统上表现出以下症状:

返回顶部

Endpoint Security (ENS) 和 VirusScan Enterprise (VSE) 访问保护主动措施

| 注意:ENS 和 VSE 访问保护规则阻止创建.WNRY文件。 此规则可阻止加密常规操作,在加密例程中,您可看到包含一个或多个加密文件.WNCRYT, .WNCRY或.WCRY 扩展。 通过实施阻止,以抵御.WNRY,则对于加密的文件类型,不需要其他块。 |

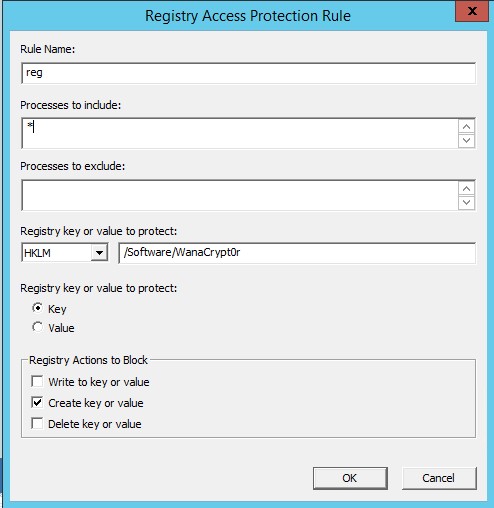

使用 VSE 访问保护规则:

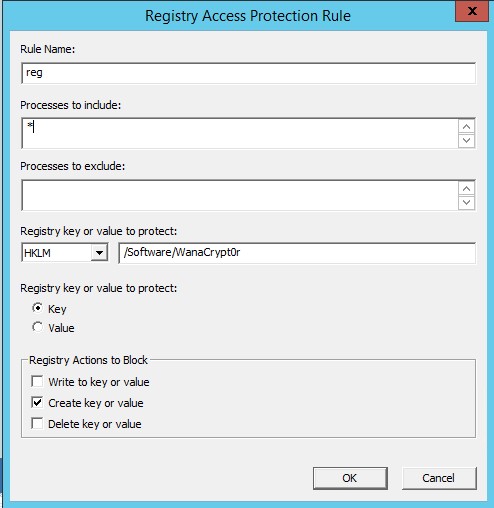

规则 1:

规则类型:注册表阻止规则

要包含的进程: *

要保护的注册表项或注册表值: HKLM - /Software/WanaCrypt0r

注册表项或值 p 保护: Key

要禁止的文件操作:创建项或值

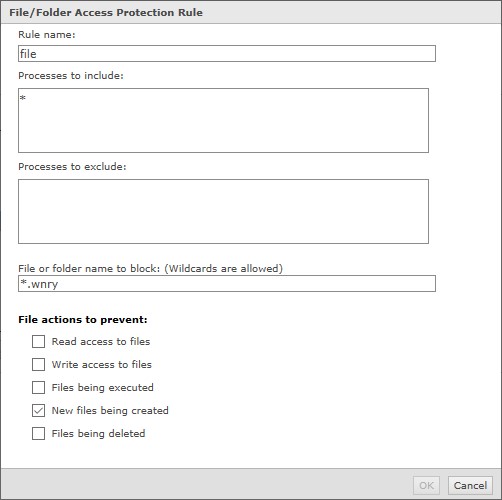

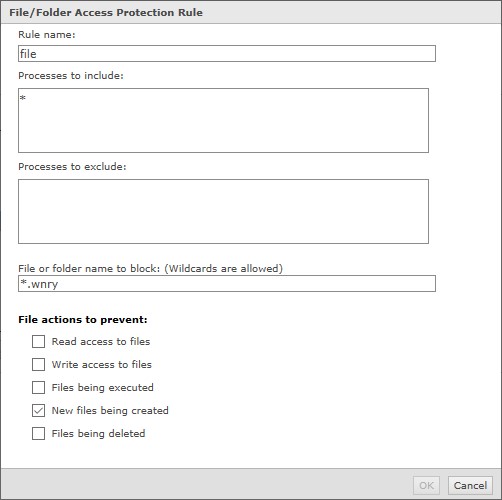

规则 2:

规则类型:文件/文件夹阻止规则

要包含的进程: *

要阻止的文件或文件夹名称: *.wnry

要禁止的文件操作:正在创建新文件

返回到顶部

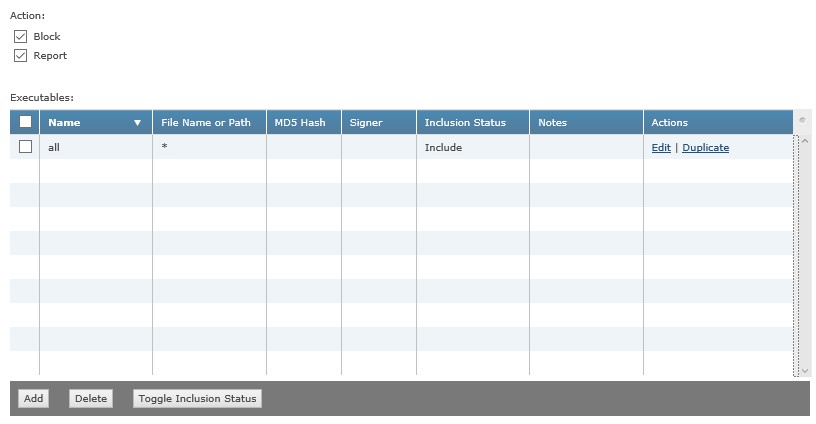

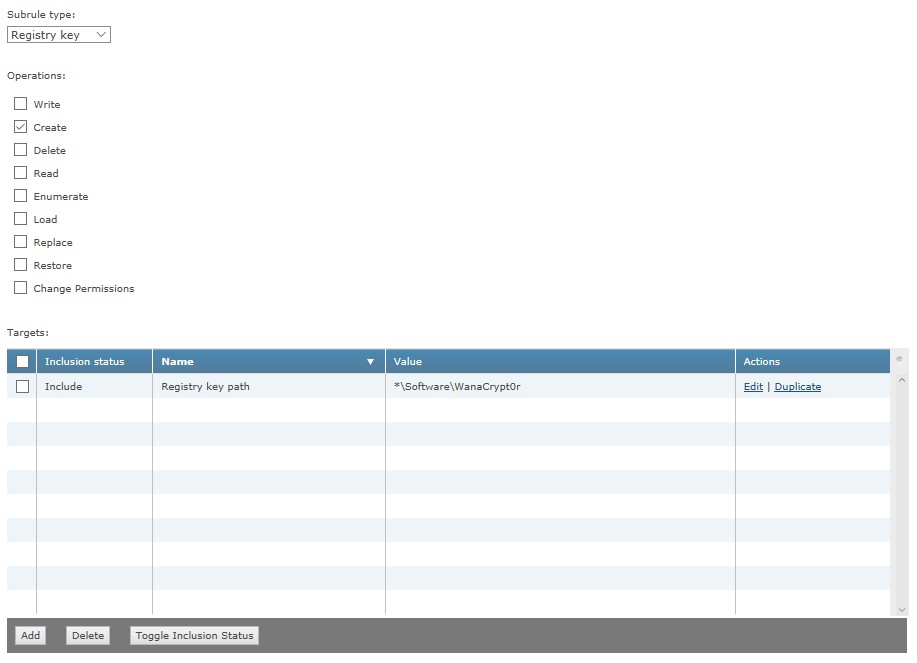

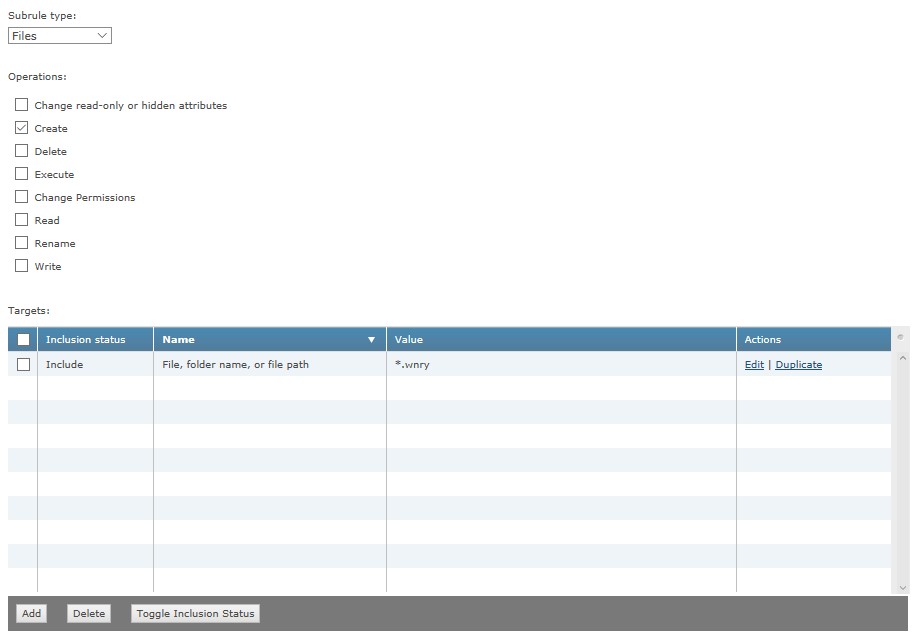

使用 ENS 访问保护规则:

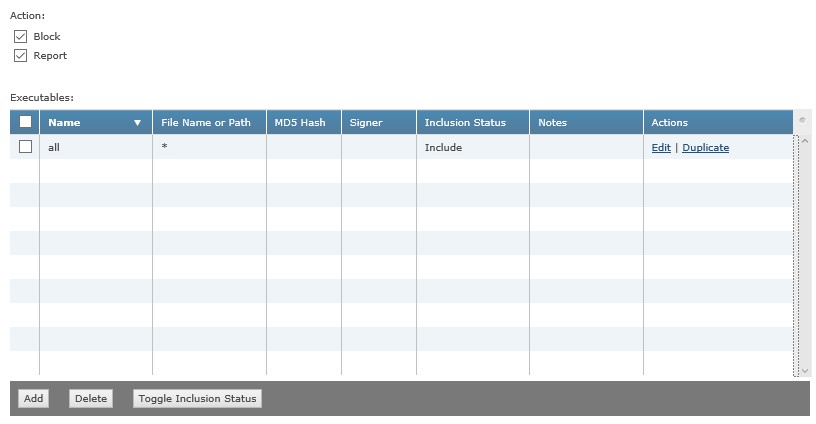

规则 1:

可执行文件 1:

包含:包括

文件名或路径: *

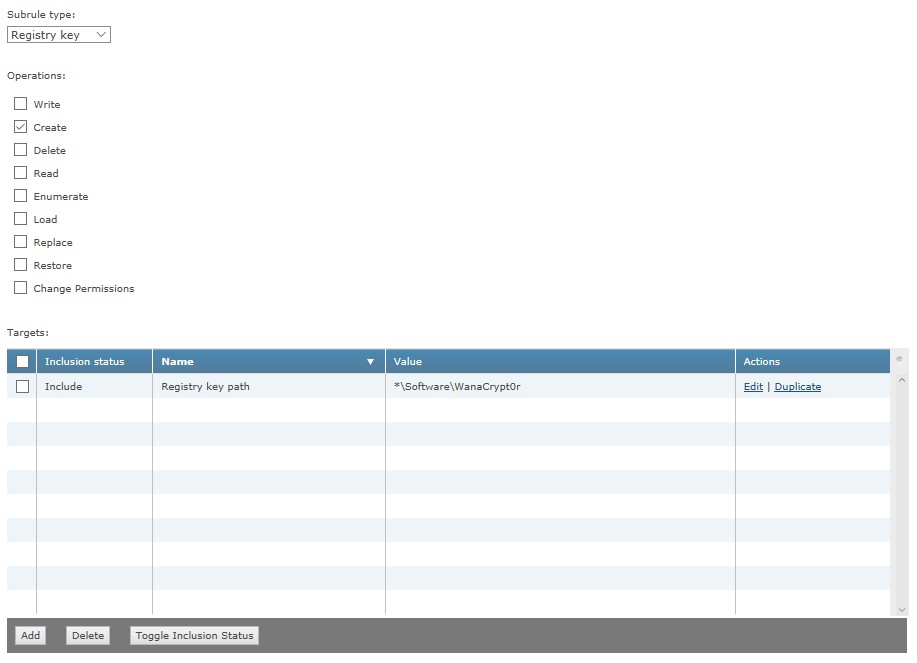

子规则 1:

子规则类型:注册表项

操作:创建

目标 1:

包含:包括

文件、文件夹名称或文件路径:*\Software\WanaCrypt0r

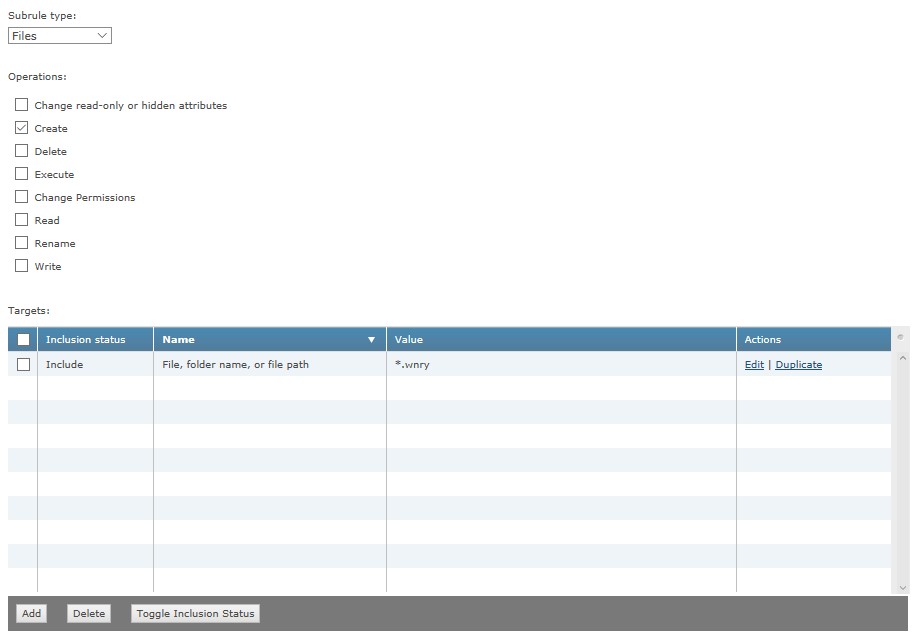

子规则 2:

子规则类型: 文件

操作:创建

目标 1:

包含:包括

文件、文件夹名称或文件路径: *.wnry

返回到顶部

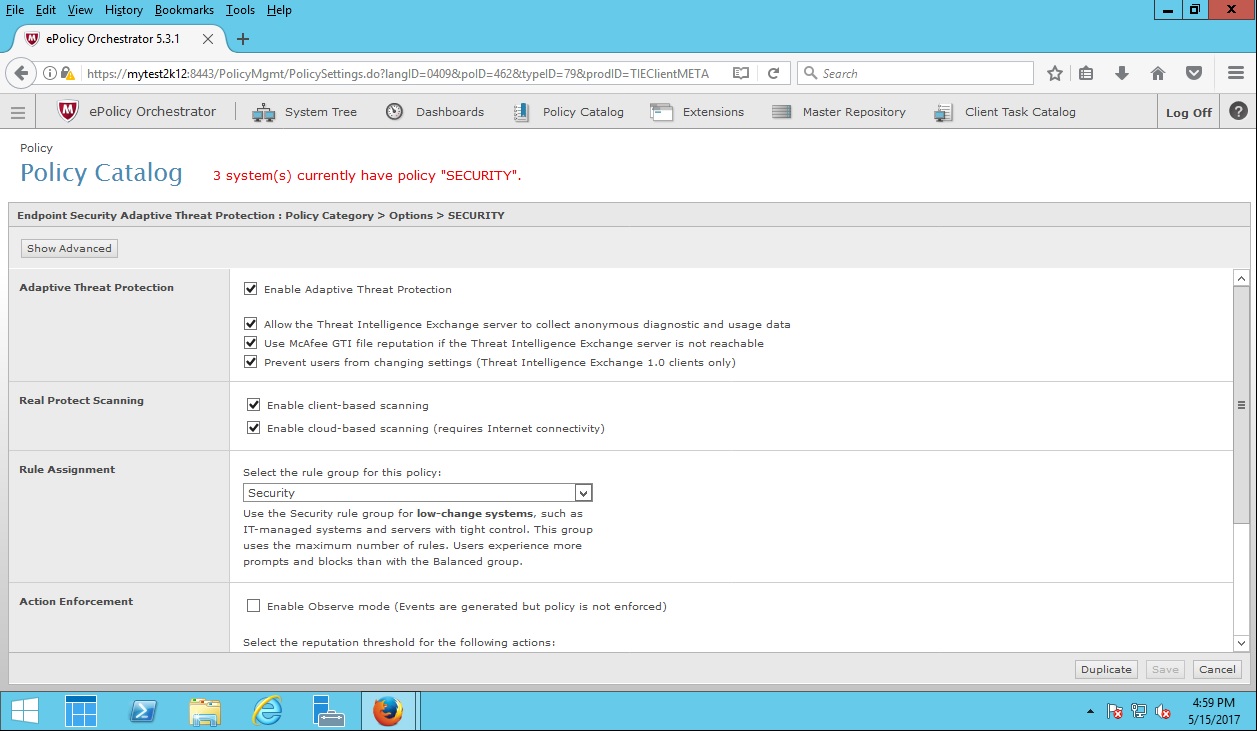

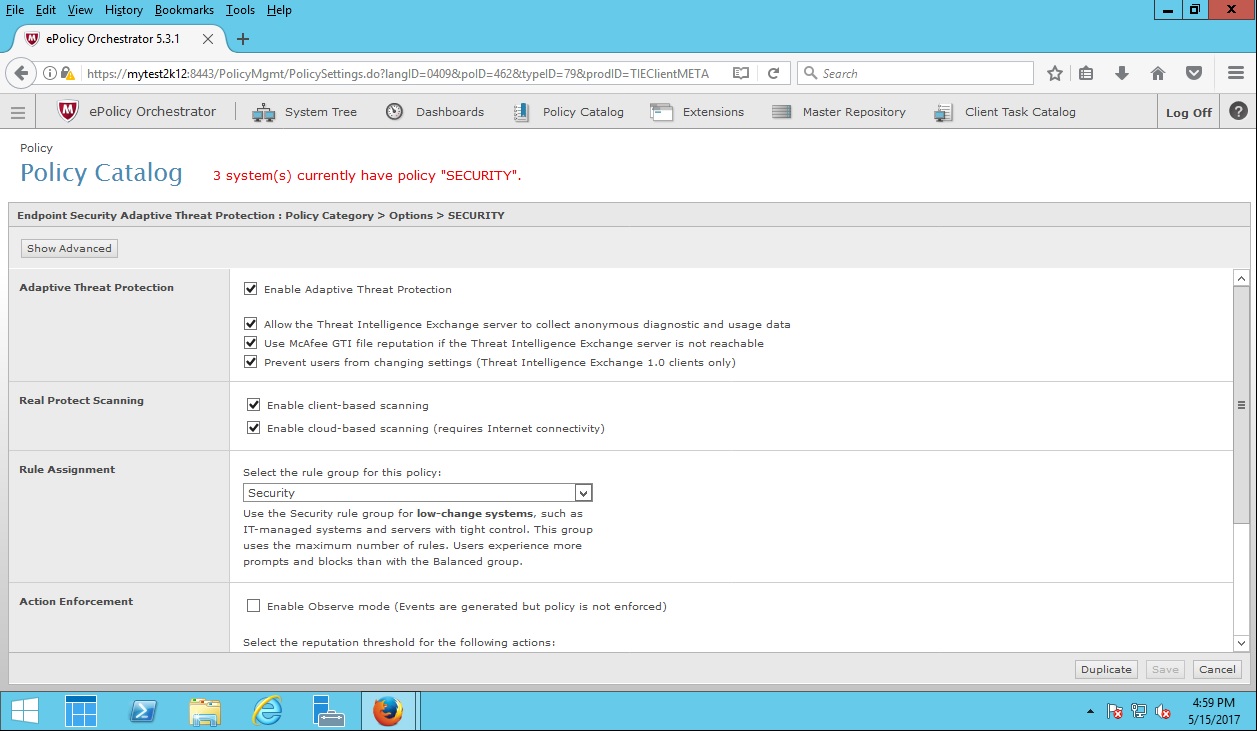

Endpoint Security (DAC) 自适应威胁防护 (ATP) – Real Protect (DAC) 动态应用程序封闭 (DAC) 的组 (ENS)

ENS ATP Real Protect 与 DAC 一同提供新一代保护,防止未知漏洞利用。

ENS ATP 针对 WannaCry 利用的所有已知变体提供全面保护。 McAfee 建议进行以下ATP配置,以检测未知的 WannaCry 变体。

- 在 选项 策略 自适应威胁防护配置以下设置:

规则分配 =安全(默认设置为 平衡 )

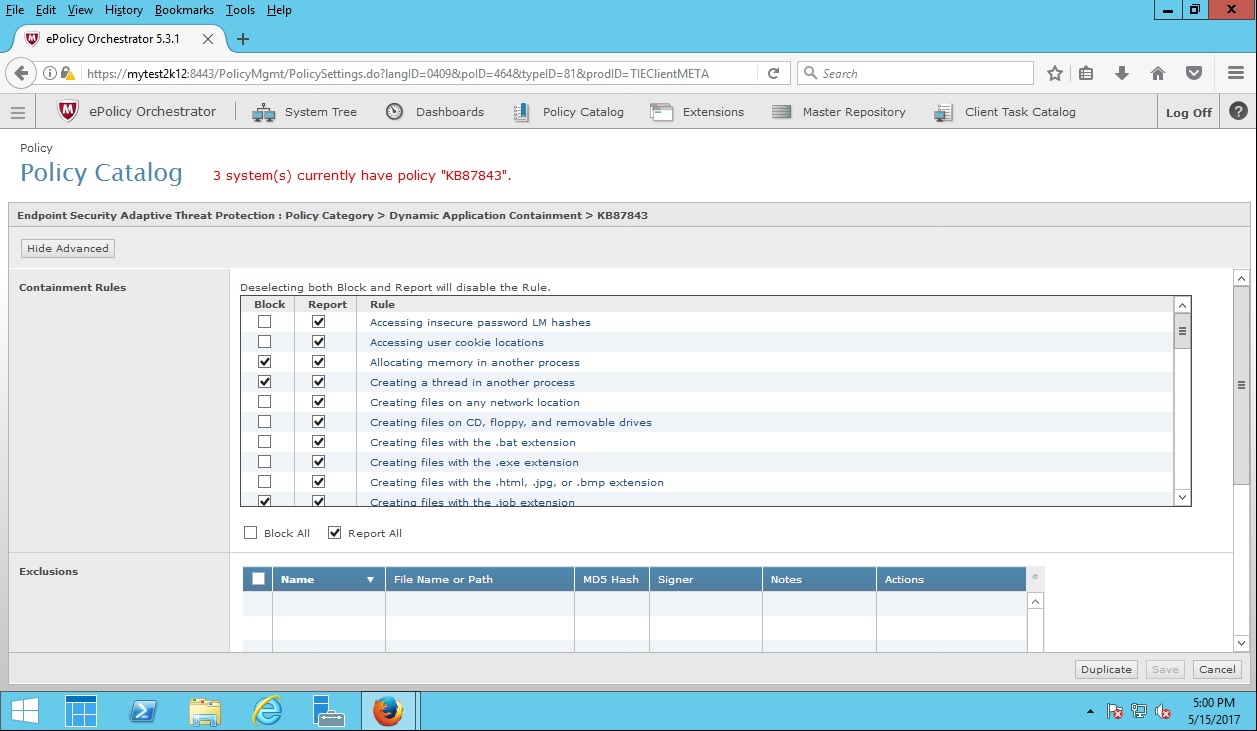

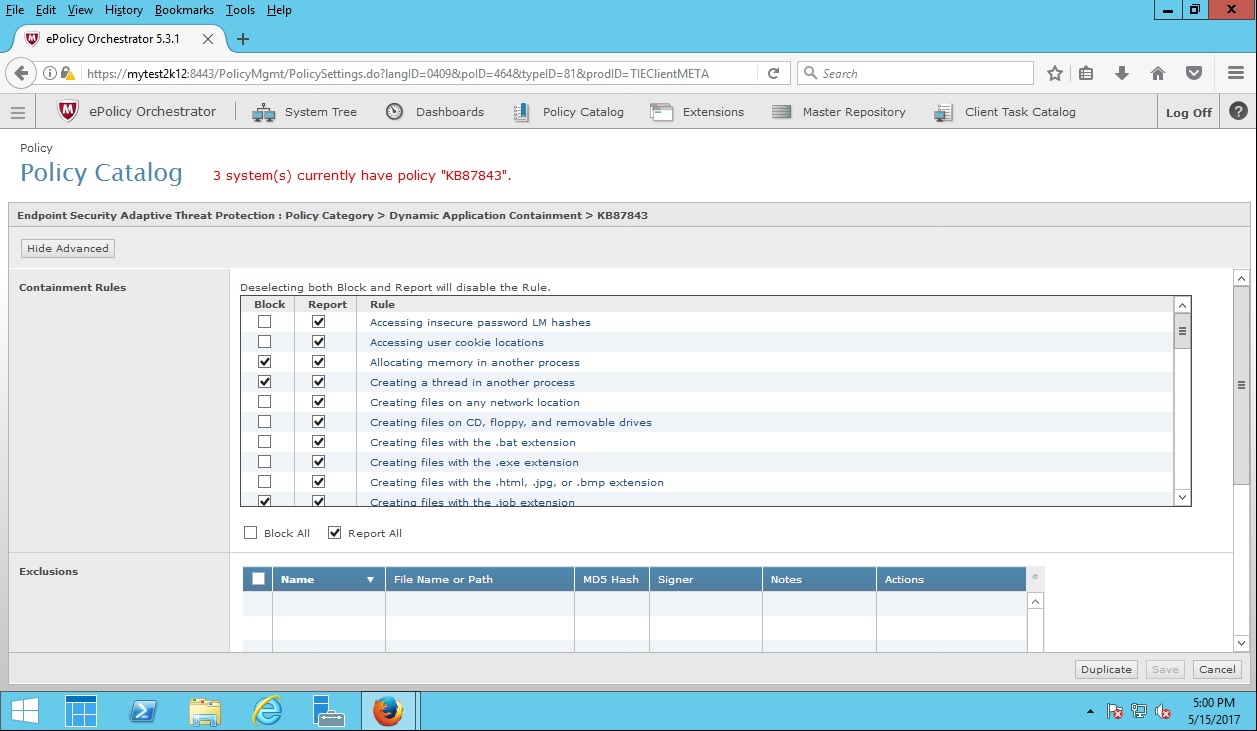

- 配置策略策略中的自适应威胁防护 – 动态应用程序封闭规则:

动态应用程序封闭 – 封闭规则

看到KB87843- 有关规则Endpoint Security 动态应用程序封闭最佳实践列表,并且将建议的 DAC 规则设置为块作为计划程序。

返回到顶部

ENS DACRansom-WannaCry 变体触发的规则

此部分提供有关已知 WannaCry 变体触发的已观察 DAC 规则的其他信息。 对于 ENS 安全堆栈其他层未检测到的进程,可能需要额外启用规则才能有效控制这些进程。 看到KB87843- ENS 规则与规则动态应用程序封闭,将建议的 DAC 规则设置为 阻止 作为基准。

规则 1:

规则名称:执行任何子进程

规则 2:

规则名称:访问用户 Cookie 位置

规则 3:

规则名称:创建具有.html、.jpg 或.bmp 扩展名的文件

规则 4:

规则名称:创建具有.exe 扩展名的文件

规则 5:

规则名称:修改用户的数据文件夹

规则 6:

规则名称:修改启动注册表位置

规则 7:

规则名称:修改Windows文件和注册表位置

规则 8:

规则名称:读取或修改任何文件网络位置

规则 9:

规则名称:修改具有 .bat 扩展名的文件

规则 10:

规则名称:修改具有 .vbs 扩展名的文件

规则 11:

规则名称:创建具有 .bat 扩展名的文件

规则 12:

规则名称:读取通常成为勒索软件类恶意软件攻击目标的文件

规则 13:

规则名称:在任意位置创建网络位置

规则 14:

规则名称:写入勒索软件类恶意软件通常作为攻击目标的文件

规则 15:

规则名称:修改隐藏属性位

返回顶部

Advanced Threat Defense内部版本或更高版本中可用的 WannaCry 内容更新包 (ATD):

3.6.x–3.6.2.103.61987或更高版本

3.8.x包 –3.8.2.170207.59307或更高版本

3.10.x–3.10.2.170712.61985或更高版本

4.0– 基本安装中包含的检测项

针对 WannaCry Ransomware 的 McAfee NSP 覆盖范围:

现有签名:

- 0x43c0b800 - NETBIOS-SS: Windows SMBv1 完全相同的 MID 和 FID 类型混淆漏洞 (CVE-2017-0143)

- 0x43c0b400 - NETBIOS-SS: Windows SMB 远程代码执行漏洞 (CVE-2017-0144)

- 0x43c0b500- NETBIOS-SS: Windows SMB 远程代码执行漏洞 (CVE-2017-0145)

- 0x43c0b300 - NETBIOS-SS: Microsoft Windows SMB绑定写入漏洞 (CVE-2017-0146)

- 0x43c0b900 - NETBIOS-SS: Windows SMBv1 信息利用漏洞 (CVE-2017-0147)

返回顶部

关于 Ransom-WannaCry 的常见问题

在阻止McAfee Application Control (MAC) 是否可帮助避免感染?

是,因为 MAC 会阻止不在允许列表中的任何新哈希值。

威胁 (TIE) Threat Intelligence Exchange ATD 是否于第 0 天阻止了此威胁?

TIE 和 ATD 包含多个 0 天的 WannaCry 示例。 对于丢失的样本,进一步智能会添加到云,以选择 0 天的后续 WannaCry 变体。 ATD 还发布特定于 WannaCry 的内容更新。 以下内容更新可从当前内部版本获取。

您一般为何命名访问保护规则?

规则名称不会影响规则本身,并且可以命名任何内容。

为什么软件密钥使用"\" 而不是 "/'?

"" 是一个会输入的正确语法,但是托管产品会修改路径,并且将所有"\' 替换为"/"。 因此,这是此语法背后的原因。

为什么没有文件扩展名规则:**\*.wnry?

不。由于 ENS 和 VSE 使用不同的通配符语法,因此最好使用

*.wnry,因为两者都可以正确使用此规则。

将DAT 文件的哪一个常规服务覆盖?

ENS DAT 2978 或更高版本

VSE DAT 8527 或更高版本