Somos consciente de una nueva variante de ransomware que se ha detectado en entornos corporativos. Nombre

de la amenaza: Ransom-WannaCry (también conocido como

WCry ,

WanaCrypt ,

WannaCrypt y WanaCrypt0r).

Consulte los siguientes artículos relacionados:

Número mínimo de archivos DAT para la cobertura:

- Endpoint Security (ENS) 2978 o posterior *

- VirusScan Enterprise (VSE) 8527 o posterior *

* Protección de contenido definida por McAfee frente a las variantes conocidas.

Como práctica recomendada, configure las tareas de actualización del repositorio con un intervalo de actualización mínimo. Esta práctica garantiza que el contenido nuevo se aplique cuando lo publiquemos.

Este artículo se actualiza a medida que se dispone de información adicional. Siga monitor este artículo para obtener actualizaciones.

Temas de este artículo

Síntomas de los sistemas infectados reglas de protección de

acceso de VSE

ENS reglas de protección de acceso

deENS protección adaptable frente a amenazas – real Protect y contención dinámica de aplicaciones

ENS contención dinámica de aplicaciones reglas

Advanced Threat Defense cobertura para WannaCry ransomware

NSP cobertura para WannaCry

preguntas frecuentes sobre ransomware

Actualizaciones recientes de este artículo

Para recibir una notificación por correo electrónico cuando se actualice este artículo, haga clic en Suscribirse en la parte derecha de la página. Para suscribirse debe haber iniciado sesión.

| Fecha |

Actualización |

| 16 de marzo de 2022 |

Actualizaciones de formato secundarias. No hay cambios de contenido. |

Esta amenaza muestra los siguientes síntomas en los sistemas infectados:

- Los archivos se cifran con la .wnry, .wcry, .wncry, .wcryt extensión y y .wncryt . Los usuarios ven una pantalla con un mensaje Ransom.

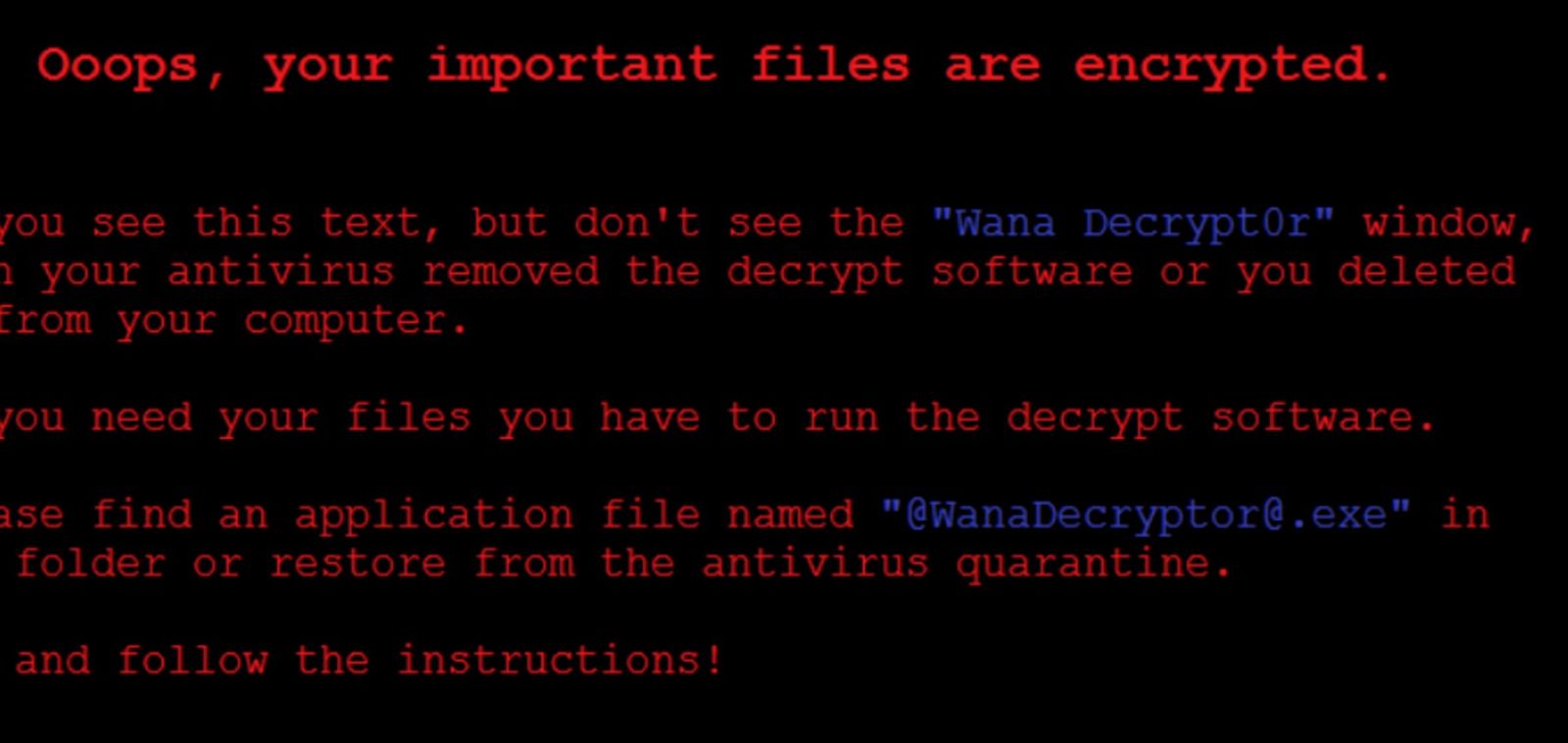

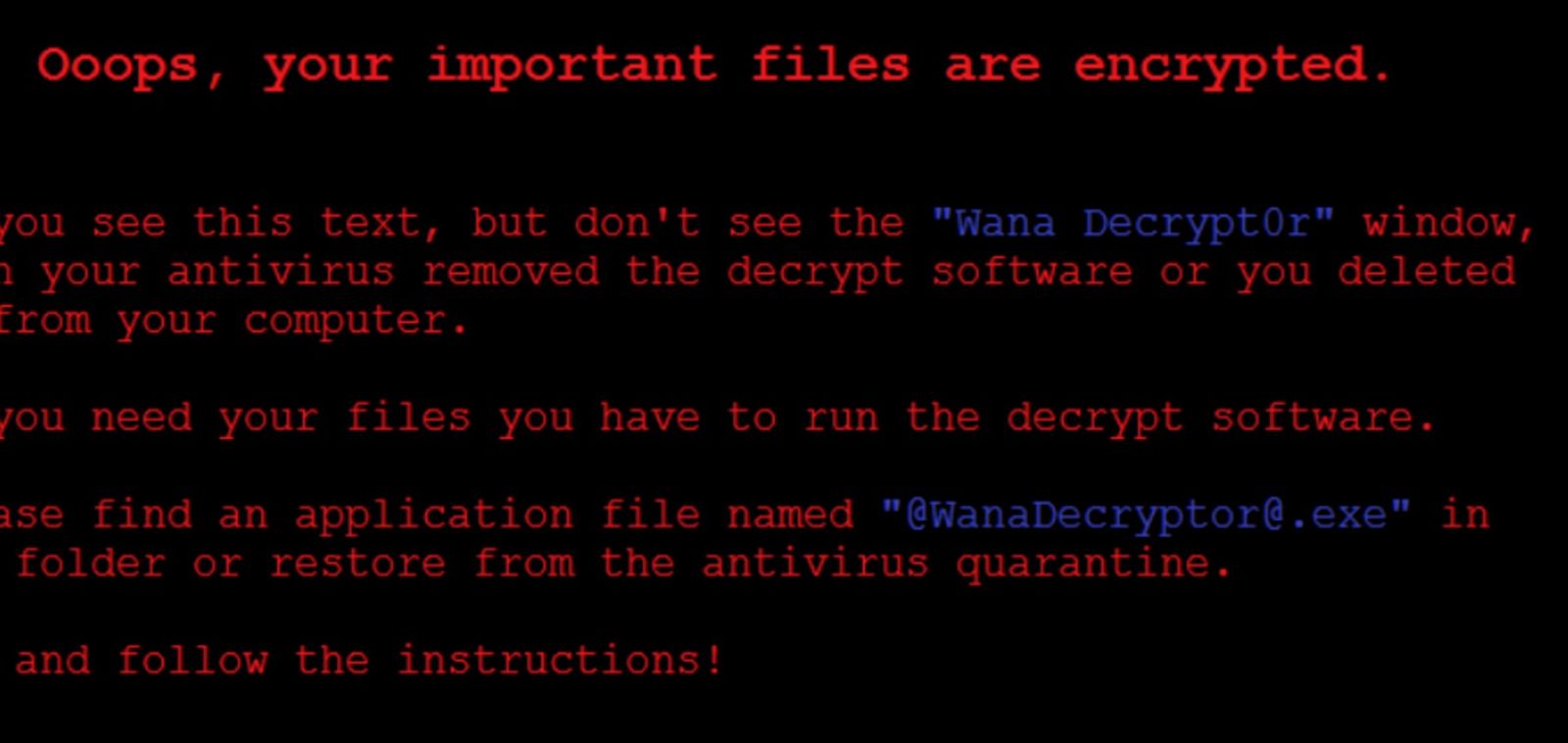

- Los usuarios ven el siguiente Ransom-WannaCry Desktop Background:

- Al reiniciar, los sistemas afectados tienen un error de pantalla azul y no se pueden iniciar.

- El cifrado se ve en el host local y se abre SMB recursos compartidos.

Importante: Instale inmediatamente el parche de Microsoft crítico MS17-010 para evitar que se cifren los recursos compartidos de SMB. Para obtener detalles, consulte este Microsoft artículo.

Volver al principio

Medidas proactivas de protección de acceso de ENS y VSE

| Nota: Las reglas de protección de acceso de ENS y VSE impiden la .WNRY creación del archivo. Esta regla impide la rutina de cifrado, que es donde se ven los archivos cifrados que contienen una o varias .WNCRYT, .WNCRY.WCRY extensiones. Al implementar el bloqueo .WNRY , no se necesitan otros bloques para los tipos de archivos cifrados. |

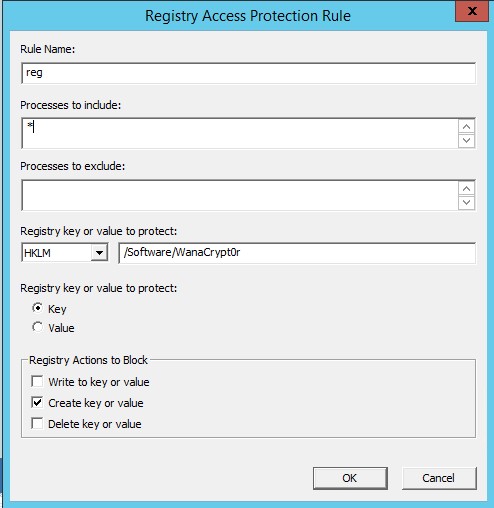

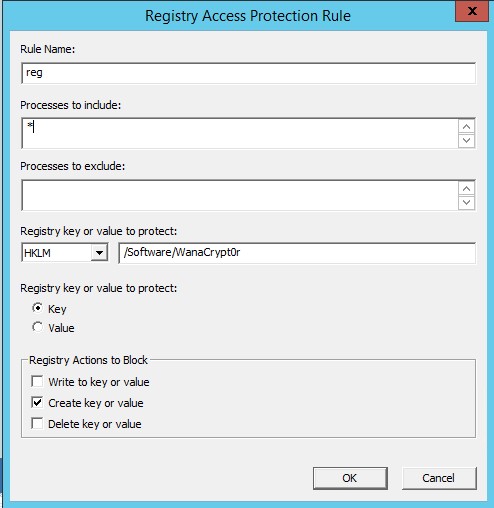

Utilice las reglas de protección de acceso de VSE:

Regla 1:

Tipo de regla: Regla de bloqueo de registro

Proceso para incluir: *

clave de registro o valor que proteger: HKLM - /Software/WanaCrypt0r

clave de registro o valor p Protect: clave

Acciones de archivo que evitar: Cree clave o valor

Regla 2:

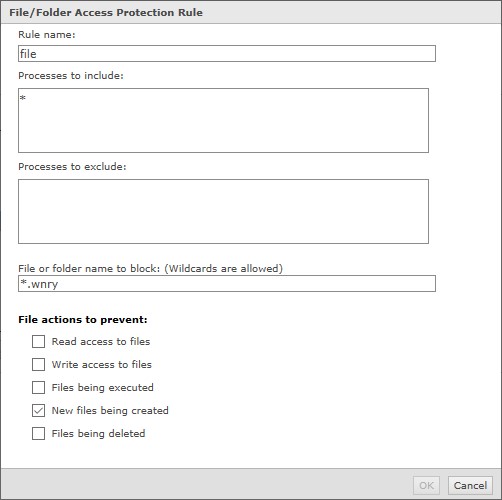

Tipo de regla: Regla de bloqueo de archivos/carpetas

Proceso para incluir: *

nombre de archivo o carpeta que bloquear: *.wnry

acciones de archivo que evitar: archivos nuevos que se van a crear

Volver al principio

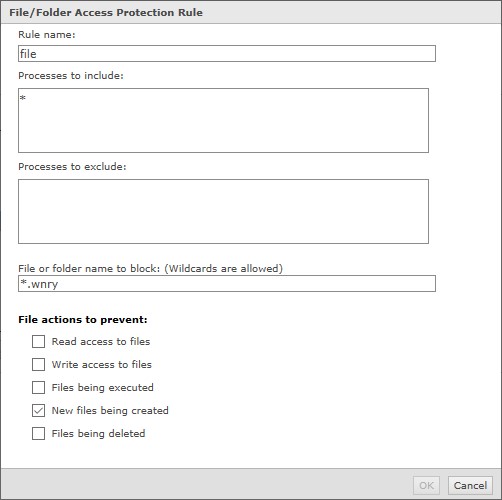

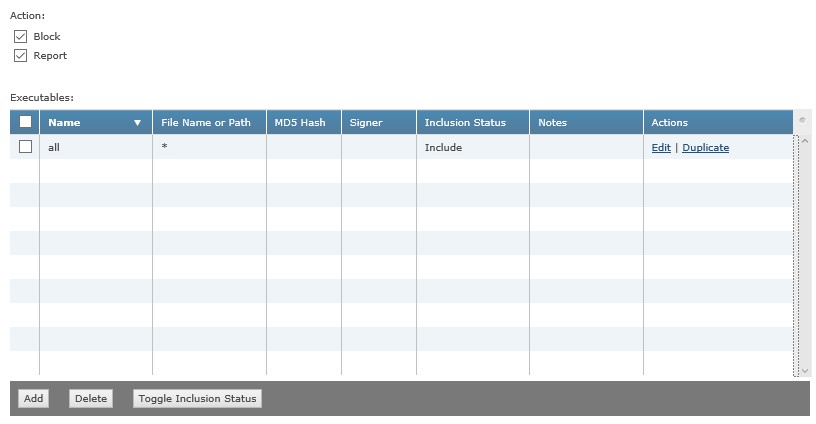

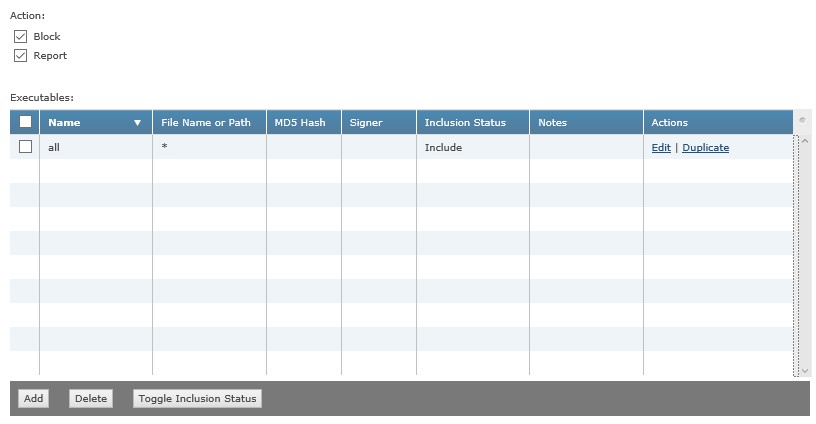

Usar reglas de protección de acceso de ENS:

Regla 1:

Ejecutable 1:

Inclusión: Entre

Nombre de archivo o ruta: *

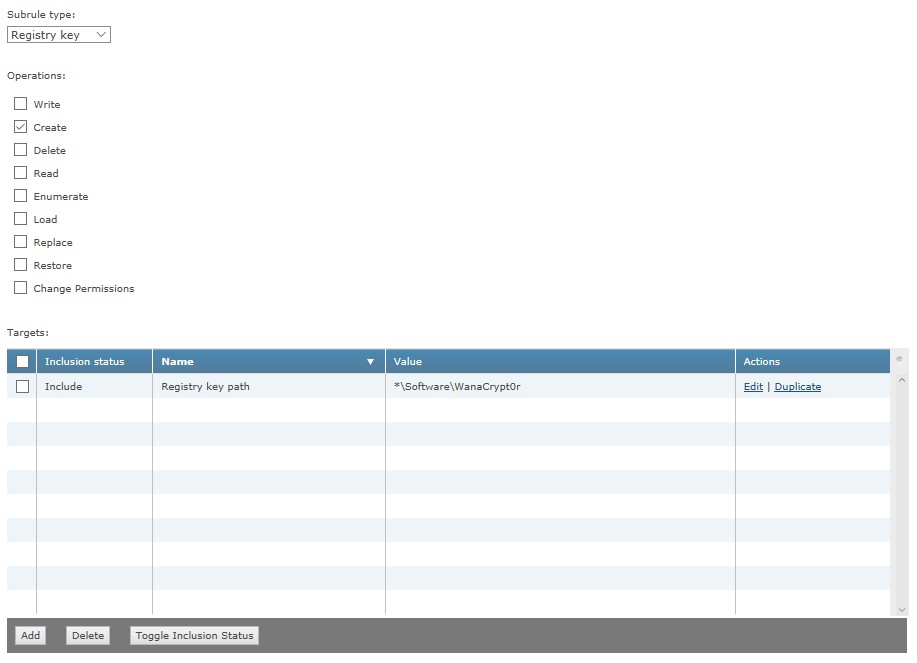

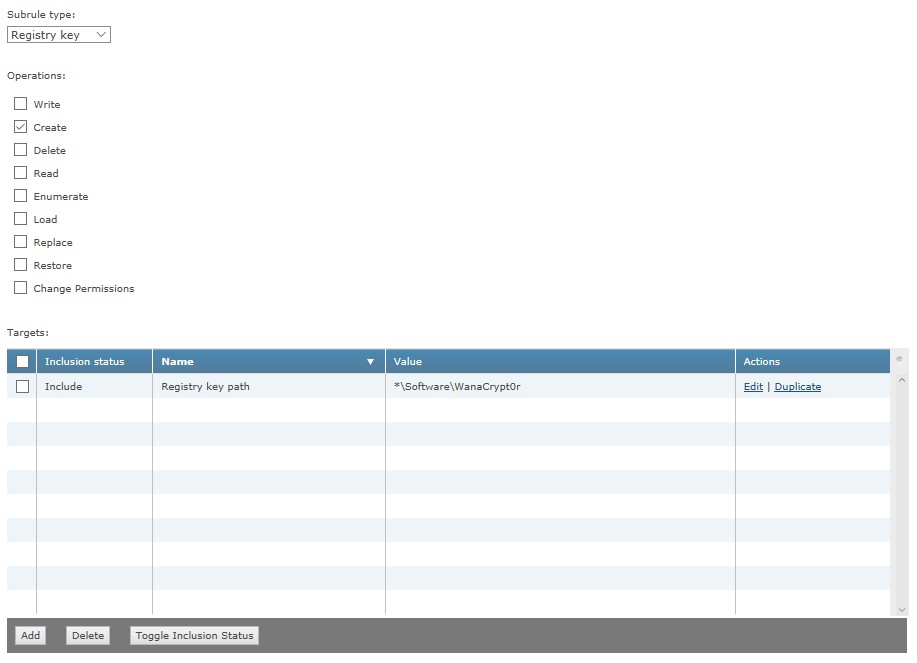

Subregla 1:

Tipo de subregla: Clave de registro

Operaciones: Crear

Destino 1:

Inclusión: Entre

Archivo, nombre de carpeta o ruta de archivo: *\Software\WanaCrypt0r

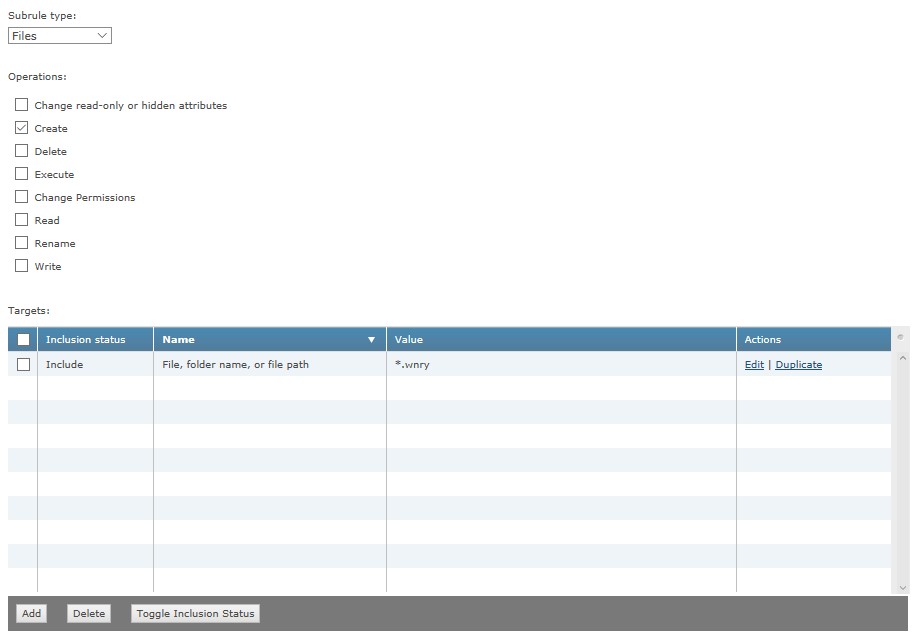

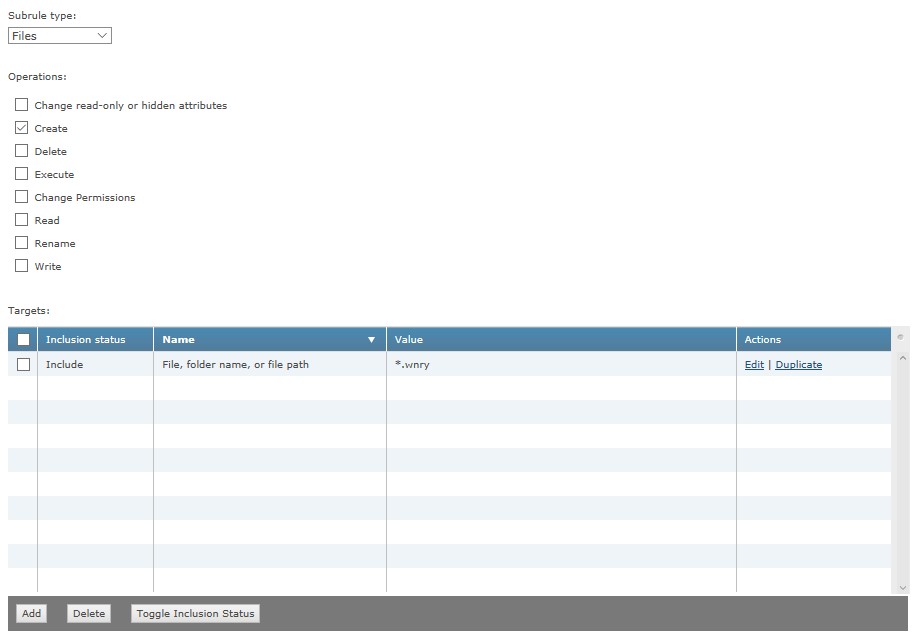

Subregla 2:

Tipo de subregla: Programa

Operaciones: Crear

Destino 1:

Inclusión: Entre

Archivo, nombre de carpeta o ruta de archivo: *.wnry

Volver al principio

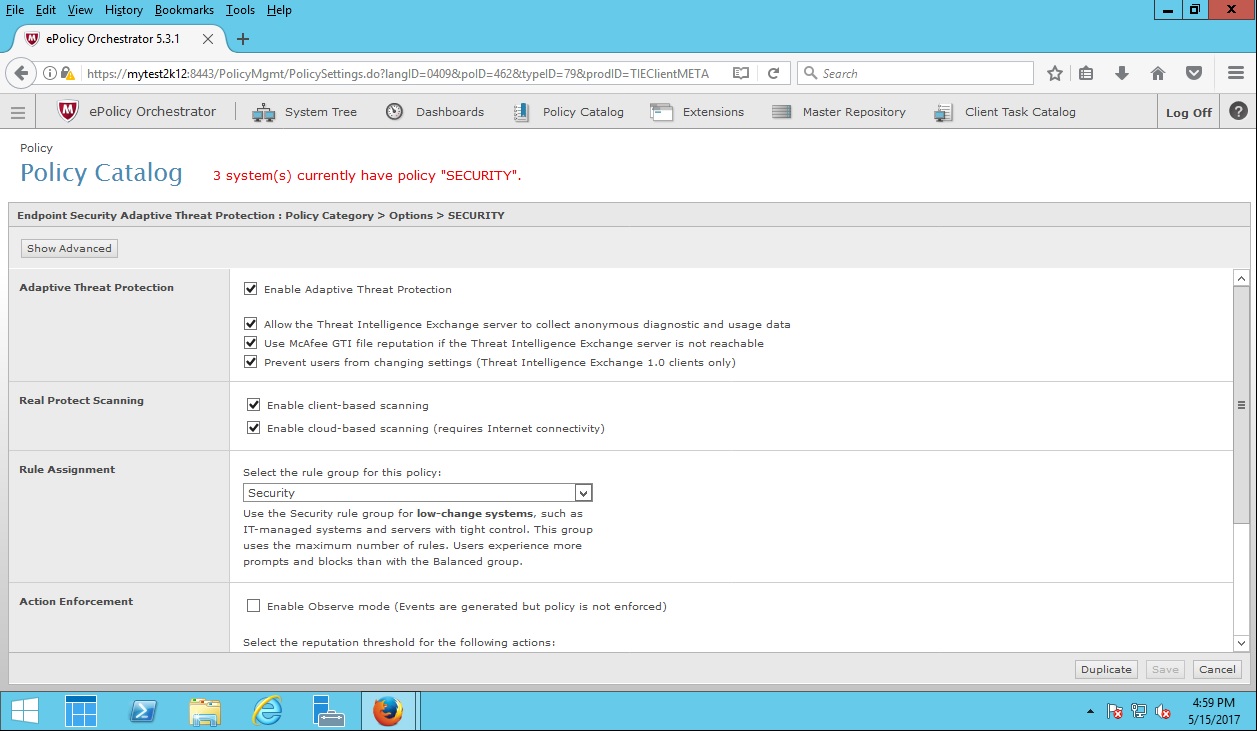

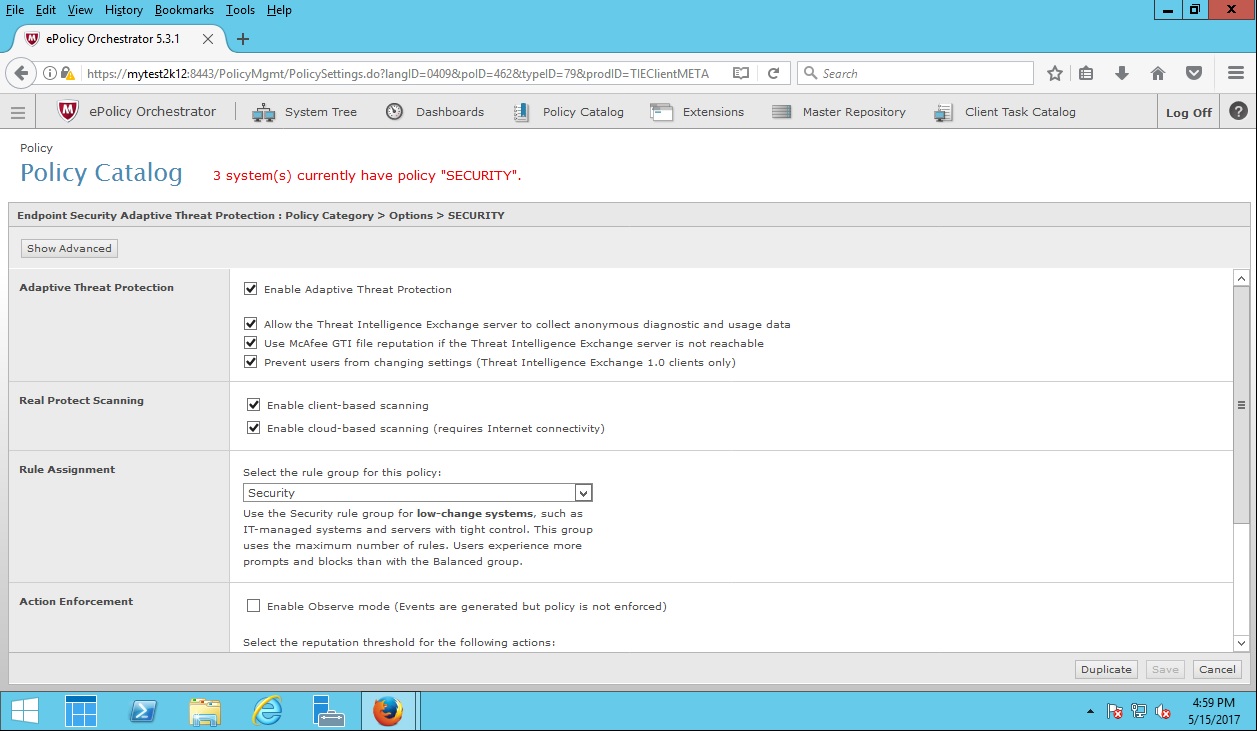

ENS con protección adaptable frente a amenazas (ATP): real Protect y contención dinámica de aplicaciones (DAC)

ENS ATP Real Protect, con DAC, proporciona protección de próxima generación frente a exploits desconocidas.

ENS ATP proporciona una protección completa frente a todas las variantes conocidas del exploit de WannaCry. Se recomienda la siguiente configuración de ATP para la detección de variantes de WannaCry desconocidas.

- Configure la siguiente configuración en la Directiva Protección adaptable frente a amenazas-opciones:

Asignación de reglas = seguridad (la configuración predeterminada es equilibrada)

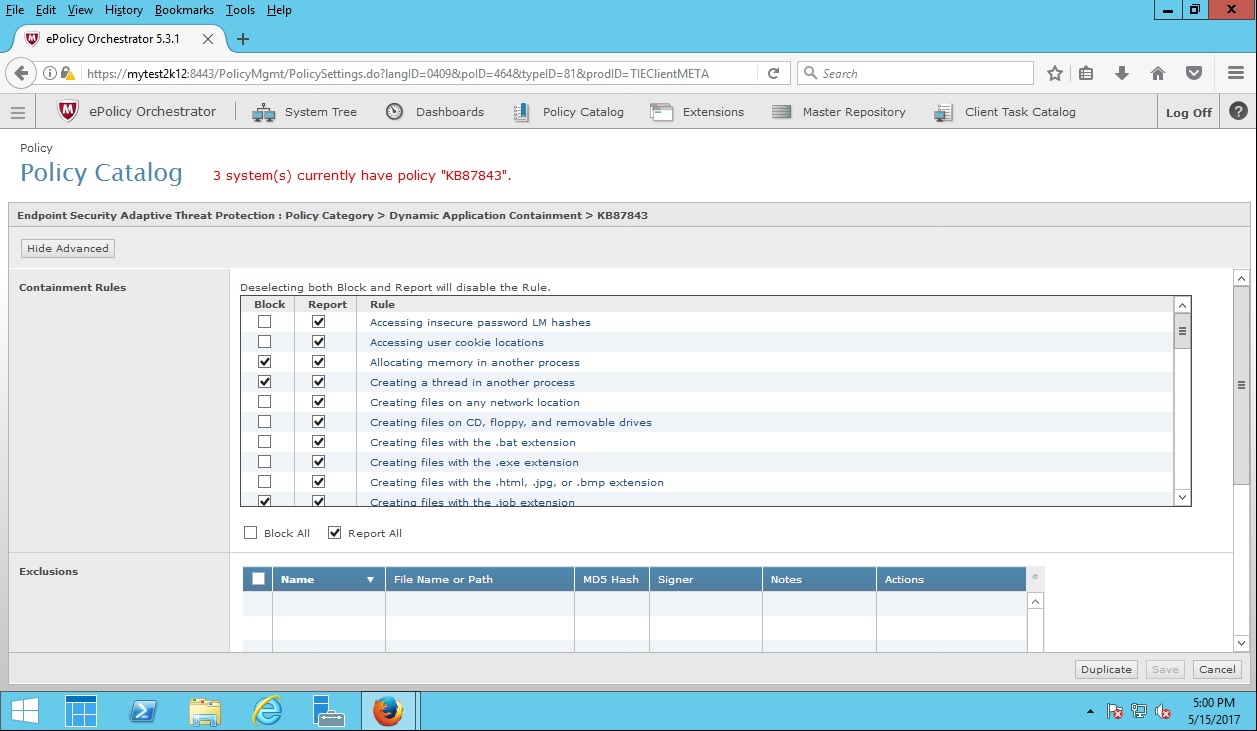

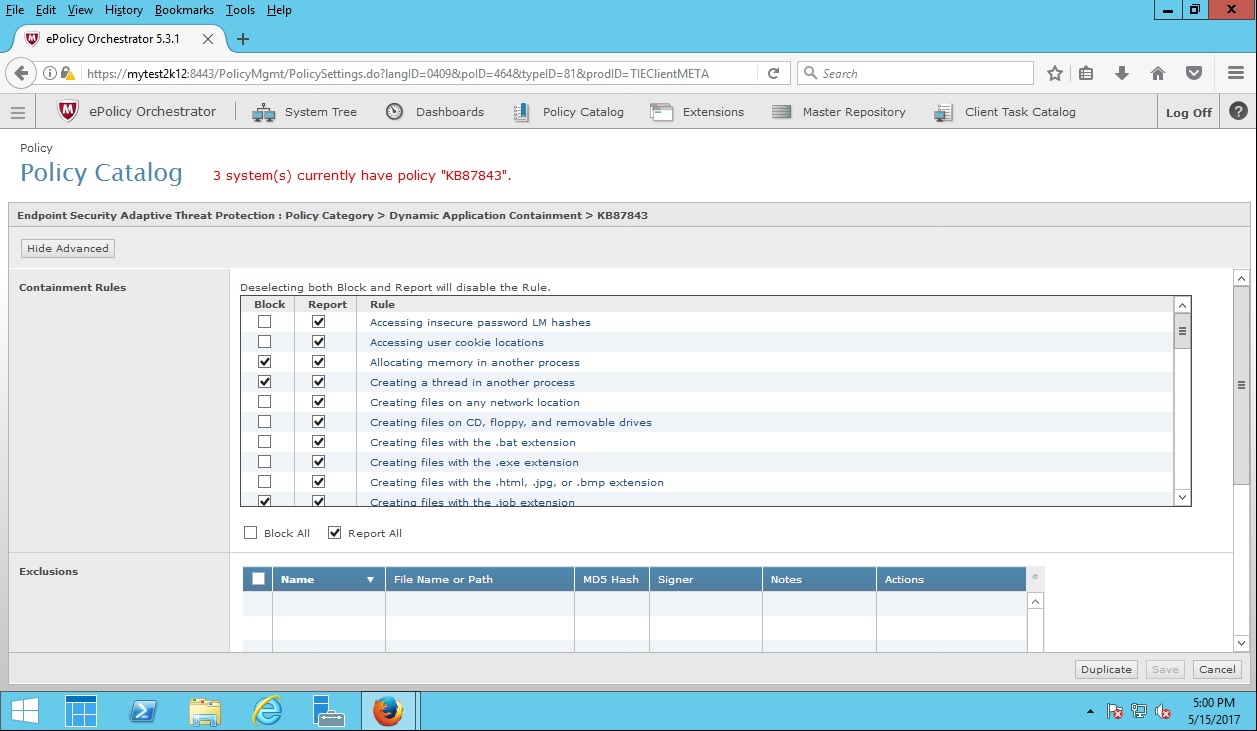

- Configure las siguientes reglas en la Directiva Protección adaptable frente a amenazas – Contención dinámica de aplicaciones:

Contención dinámica de aplicaciones: regpara los

de contención

Consulte KB87843-reglas de contención dinámica de aplicaciones y prácticas recomendadas, y establezca las reglas de DAC recomendadas para que se bloqueen como se recomienda.

Volver al principio

Reglas de ENS DAC Seleccionedas por Ransom-WannaCry Variants

En esta sección se proporciona información adicional sobre las reglas de DAC observadas activadas por las variantes conocidas de WannaCry. En el caso de los procesos que no detecten otras capas de la pila de seguridad de ENS, es posible que no sea necesaria la activación de reglas adicional para contener los procesos de forma eficaz. Consulte KB87843-reglas de contención dinámica de aplicaciones y prácticas recomendadas, y establezca las reglas de DAC recomendadas para que se bloqueen como se recomienda.

Regla 1:

Nombre de la regla: Ejecución de cualquier proceso secundario

Regla 2:

Nombre de la regla: Acceso a ubicaciones de cookie de usuario

Regla 3:

Nombre de la regla: Creación de archivos con la extensión. html,. jpg o .bmp

Regla 4:

Nombre de la regla: Creación de archivos con la .exe extensión

Regla 5:

Nombre de la regla: Modificación de las carpetas de datos de los usuarios

Regla 6:

Nombre de la regla: Modificación de las ubicaciones del registro de inicio

Regla 7:

Nombre de la regla: Modificación de archivos críticos de Windows y ubicaciones de registro

Regla 8:

Nombre de la regla: Lectura o modificación de archivos en cualquier ubicación de la red

Regla 9:

Nombre de la regla: Modificación de archivos con la .bat extensión

Regla 10:

Nombre de la regla: Modificación de archivos con la .vbs extensión

Regla 11:

Nombre de la regla: Creación de archivos con la .bat extensión

Regla 12:

Nombre de la regla: Lectura de archivos que suelen ser objetivo de malware de ransomware

Regla 13:

Nombre de la regla: Creación de archivos en cualquier ubicación de la red

Regla 14:

Nombre de la regla: Escritura en archivos que suelen ser objetivo de ransomware de clase malware

Regla 15:

Nombre de la regla: Modificación del bit de atributo oculto

Volver al principio

Advanced Threat Defense (ATD) paquete de actualización de contenido para WannaCry disponible en las siguientes compilaciones o posteriores:

3.6.x( 3.6.2.103.61987 o

4.0

3.8.x3.8.2.170207.59307

3.10.x3.10.2.170712.61985 posterior) (o posterior) o posterior: detección incluida en la instalación básica

Cobertura de NSP para ransomware de WannaCry:

Firmas existentes:

- 0x43c0b800-NETBIOS-SS: Windows de SMBv1 idéntica vulnerabilidad de confusión en MID y FID (CVE-2017-0143)

- 0x43c0b400-NETBIOS-SS: Windows SMB vulnerabilidad de ejecución remota de código (CVE-2017-0144)

- 0x43c0b500-NETBIOS-SS: Windows SMB vulnerabilidad de ejecución remota de código (CVE-2017-0145)

- 0x43c0b300-NETBIOS-SS: Microsoft Windows SMB vulnerabilidad de escritura fuera de enlace (CVE-2017-0146)

- 0x43c0b900-NETBIOS-SS: vulnerabilidad de divulgación de información en Windows SMBv1 (CVE-2017-0147)

Volver al principio

Preguntas frecuentes sobre Ransom-WannaCry

¿La aplicación de Application control en modo de bloqueo le impide la infección?Sí, ya que Application control

bloquea cualquier valor de hash nuevo que no esté en la lista de permitidos.

¿Una combinación de Threat Intelligence Exchange (empate) y ATD bloquear esta amenaza el día 0?

Ate y ATD contienen varias muestras de WannaCry de 0 días. Para las muestras que no se encuentran, se agrega una inteligencia adicional a la nube, que recoge las siguientes variantes de WannaCry como 0 días. ATD también publica actualizaciones de contenido específicas de WannaCry. Estas actualizaciones de contenido están disponibles en las compilaciones actuales.

¿Por qué denomina genéricamente las reglas de protección de acceso?

Los nombres de reglas no afectan a la propia regla y pueden tener el nombre que desee.

¿Por qué la clave de software no utiliza ' \ ' ni ' / '?

' \ ' es la sintaxis correcta que se debe introducir, pero el producto gestionado modifica la ruta y sustituye a ' \ ' por '/'.

¿Por qué la regla de extensión de archivo no es: **\*.wnry ?ENS y VSE utilizan distintas sintaxis de caracteres comodín; por lo tanto, es mejor utilizarlo

*.wnry , ya que ambos pueden utilizar esta regla correctamente.

¿En qué archivo DAT normal se ha publicado la cobertura?ENS DAT 2978 o posterior

Archivos DAT de VSE 8527 o posterior