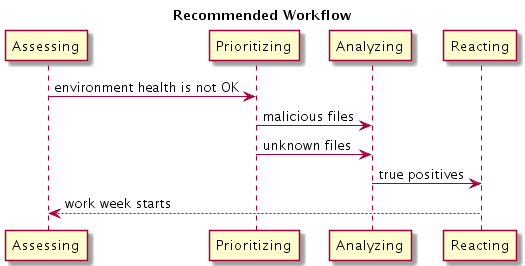

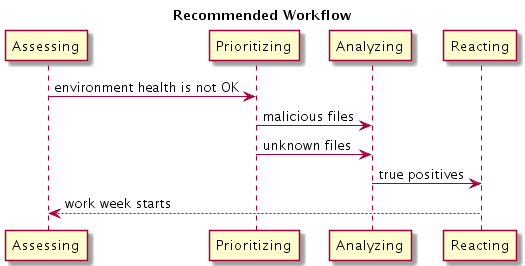

Per utilizzare in modo efficace le funzionalità TIE, seguire un flusso di lavoro scalabile. Il processo ideale cicla periodicamente un imbuto multi-stage che privilegia l'analisi dettagliata.

Attività

TIE attiva le seguenti attività all'interno di ePolicy Orchestral:

-

Valutare

Le dashboard out-of-the-box per server TIE file e i certificati server TIE includono i file nuovi, modificati e sospetti rilevati durante l'ultima settimana. È possibile utilizzare le dashboard per valutare rapidamente lo stato di salute di un ambiente. Forniscono punti di ingresso utili alle fasi di priorità e analisi. È possibile drill-down in dashboard grafici e tabelle nei dettagli dei dati aggregati.

Dashboard → File server TIE

Dashboard → Certificati server TIE

Dashboard → server TIE intelligence sulle minacce

Dashboard → server TIE ATD invii

Dashboard → Infrastruttura server TIE

Dashboard → override di server TIE

Dashboard → Pulizia dati server TIE

Dashboard → server TIE file sconosciuti senza firma

Dashboard → server TIE file sconosciuti firmati

Dashboard → server TIE dashboard di priorità sconosciuta

È inoltre possibile creare dashboard personalizzate utilizzando le query già disponibili e i widget di ricerca rapida.

Dashboards → Dashboard Actions → New

-

Prioritizzazione

La pagina reputazioni TIE include filtri in scatola per assegnare priorità all'analisi. Si concentrano su file dannosi o sconosciuti.

Reputazioni TIE → Ricerca file → Personalizzate → File dannosi

Reputazioni TIE → Ricerca file → Personalizzate → Sconosciuto in GTI

È possibile creare filtri personalizzati utilizzando il sistema query di ePO. È possibile utilizzare i punti dati, ad esempio il Punteggio di reputazione e il provider, e gli attributi dei file come il prodotto o il nome dell'azienda.

TIE Reputations → File Search → Custom → Add

-

Analizzando

Quando un elemento viene selezionato per un'ulteriore analisi, è possibile eseguire due operazioni. È possibile drill-down nei dettagli relativi alla scheda Dettagli file associati e ottenere informazioni sul comportamento nella scheda dati aggiuntivi.

TIE fornisce una preziosa intelligenza aziendale specifica sulla prevalenza locale, tra cui il numero Enterprise e il primo contatto.

Il menu azioni di ePO può ruotare da un file al relativo padre, al relativo certificato di firma o all'elenco di host in cui è stato eseguito il file.

Reputazioni TIE → Seleziona elemento → Azioni → Dettagli file associati

Reputazioni TIE → Seleziona elemento → Azioni → File genitori

Reputazioni TIE → Seleziona elemento → Azioni → Dettagli del certificato associato

Reputazioni TIE → Seleziona elemento → Azioni → Percorso in cui è stato eseguito il file

-

Reagire

Sono disponibili diverse opzioni per reagire a indicatori sospetti:

- L'impostazione manuale delle sostituzioni consente di correggere già l'esecuzione malware e di proteggersi dalle esecuzioni future.

TIE Reputations → Select Item → Actions → File Most Likely Malicious or File Most Likely Trusted → Analyze Impact → Confirm Override

- I sistemi di tag sono compromessi e utilizzano le query ePO per elencarle.

System Tree → Select Item → Actions → System Health Indicator → Set Possibly Compromised

Flusso lavoro

Il ciclo del flusso di lavoro è simile al seguente:

Scala

Scala

Scalare con il crescere del numero di indicatori:

- Utilizzare i commenti predefiniti per contrassegnare le sostituzioni manuali per utilizzare i filtri personalizzati per cercare i tag e suddividere l'analisi in più risponditori degli incidenti.

- Utilizzare un query personalizzato per gli indicatori di integrità del sistema. Il query individua i sistemi compromessi e consente il completamento delle azioni remediation tramite un team diverso e dedicato.

Gestione temporanea

Per aggiungere nuove immagini di base all'ambiente gestito con interruzioni minime:

- Se la CRAVATTa è integrata con Advanced Threat Defense, eseguire manualmente i file binari sconosciuti in un'immagine di base nuova o aggiornata. Questa azione impone l'analisi sandbox su di essi prima di un'ampia distribuzione dell'immagine.

- Se sono presenti file binari senza una reputazione Global Threat Intelligence in un'immagine nuova o aggiornata, eseguire gli strumenti getclean o GetSusp in modo che gli esempi vengano sottoposti a scansione.

Vedi l'articolo relasted L'articolo KB69385-domande frequenti per GetSusp.

- Utilizzare la procedura guidata Importa STIX per archiviare i nuovi file. Consente di valutare informazioni di Intelligence locale come reputazioni e prevalenza sugli hash prima dell'importazione effettiva.

TIE Reputations → File Overrides → Actions → STIX Import