| Authentification unique Version du produit |

Date de publication |

| Authentification unique 22.10 | Décembre 2022 |

| Authentification unique 21.9 | Septembre 2021 |

| Authentification unique 21.4 | Avril 2021 |

| Authentification unique 20.11 | Novembre 2020 |

| Authentification unique 20.8 | Août 2020 |

| Authentification unique 1.0 | Avril 2020 |

Outil de collecte de données Self-Service Supportability Orchestrator

Articles techniques ID:

KB92519

Date de la dernière modification : 2023-02-27 14:56:15 Etc/GMT

Date de la dernière modification : 2023-02-27 14:56:15 Etc/GMT

Environnement

Self-Service Supportability Orchestrator (SSSO): 22.10 outil de collecte de données

Synthèse

Authentification unique

SSSO est un outil de collecte de données. Il intègre plusieurs outils de prise en charge que les clients clients utilisent sous un seul orchestrator. L’outil invoque l’outil qui convient au bon moment et facilite l’effort de collecte des données. Cet outil capture le contexte dans lequel se produit la collecte des données, ce qui permet de signaler des données télémétriques précises.

L’outil SSSO est disponible sur la page d’accueil Outils support portal .

Mises à jour récentes de cet article

Cliquez pour développer la section à afficher:

Utilisez cet outil dans les situations suivantes:

Le SSSO est fourni sous la forme d’un .zip fichier nommé SSSO_1.0.0.xxx.zip . Lors de l’exécution, la structure de dossiers de l’outil contient les éléments suivants:

Quatre workflows de l’interface utilisateur graphique SSSO sont disponibles:

Paramètres de ligne de commande:

Utiliser:SSSSLauncher.exe [options...]

Exemple de problème: la collecte de données lorsqu’un processus Endpoint Security consomme une utilisation processeur élevée sur un système.

Nom du Playbook:ENS_Process_HighCPU_Level1.yml

Fonction du Playbook:

Pour obtenir des instructions sur la création d’un workflow EEDK, reportez-vous à la section « Workflows de l’interface utilisateur graphique SSSO » du Guide Produit de SSSO.

Déploiement de SSSO sur plusieurs hôtes à partir d’ePO:

Une solution unique pour déployer SSSO à l’aide d’ePO se fait via un package EEDK. Pour l’utiliser, suivez les étapes ci-dessous: Un jeu de jeux de lecture fourni avec les package que vous pouvez utiliser pour la collecte de données.

ENS Playbooks

VSE Playbooks

Playbooks de l’agent

Tuelleix

Annuaires Application Control

Management for Optimized Virtual Environments (MOVE) Antivirus Playbooks

Créer votre propre livre de lecture

Il n’est pas difficile de créer votre propre playbook. Leplaybook.yml fichier contenu dans le dossier doc permet de créer un classeur sans trop d’effort.

Lorsque vous créez un livre de lecture, vous avez quelques éléments à retenir:

IMPORTANT :

Echec de l’exécution de Playbook

L’exécution de Playbook peut échouer pour de nombreuses raisons. Exemples de cas courants:

SSSO est un outil de collecte de données. Il intègre plusieurs outils de prise en charge que les clients clients utilisent sous un seul orchestrator. L’outil invoque l’outil qui convient au bon moment et facilite l’effort de collecte des données. Cet outil capture le contexte dans lequel se produit la collecte des données, ce qui permet de signaler des données télémétriques précises.

L’outil SSSO est disponible sur la page d’accueil Outils support portal .

Mises à jour récentes de cet article

| Date | Mise à jour |

| 14 décembre 2022 | Ajout du lien vers le Guide Produit mis à jour. |

| 9 décembre 2022 | Mise à jour pour la version SSSO 22.10. |

Cliquez pour développer la section à afficher:

- Lorsque vous ouvrez une demande de service avec Support technique et que vous devez collecter des données

- Lorsque l’effort de collecte des données est complexe ou simple

- Lorsque l’outil ou les outils dont vous avez besoin sont nombreux ou difficiles à utiliser

- Lorsque le problème est sporadique, aléatoire ou reproductible à la demande

Exemples:- Capturez des données relatives à un problème de processeur élevé qui se produit aléatoirement dans l’environnement. Pour que ce problème puisse être résolu, les outils de Tagéix et de Microsoft doivent être exécutés en tandem uniquement lorsque la utilisation processeur est élevée.

- Exécutez Tuelleix et Microsoft outils nécessaires pour capturer le comportement lors du démarrage d’une application tierce, et également lorsque le tiers rencontre de manière aléatoire un échec d’accès refusé et se bloque. Ne collectez pas les journaux en l’absence d’échec.

- Cliquez sur journalisation de débogage pour Endpoint Security et l’agent Tquistix lorsqu’un certain processus tiers démarre. Collectez le vidage du processus de ce tiers lorsqu’il se bloque dans les deux minutes suivant le démarrage. Désactivez journalisation de débogage et collectez les fichiers lorsque le blocage se produit. Sinon, arrêtez la journalisation jusqu’au prochain démarrage du processus.

- Dossier doc : le dossier doc se compose des documents d’aide. Le

Playbook.yml fichier contient les étapes permettant de créer votre propre manuel pertinent pour le problème. LeTelemetryData.txt fichier contient les détails relatifs aux informations télémétriques collectées à des fins d’amélioration des produits et de support aux entreprises. Ce fichier est créé dans le dossier racine. - Dossier Playbooks : se compose de deux sous-dossiers, personnalisés et par défaut. Le dossier par défaut contient quelques jeux de lecture créés en fonction des remontées des clients. Utilisez le dossier personnalisé lorsqu’un nouveau playbook a été créé.

- Dossier Plug-ins : les plug-ins sont constitués de deux sous-dossiers, personnalisés et par défaut. Dans le dossier par défaut, quelques

PowerShell scripts surveillent des cas d’utilisation spécifiques. En faitPowerShell , les plug-ins sont des modules. Vous pouvez écrire et enregistrer des plug-ins personnalisés dans le dossier personnalisé. Il existe de nombreuses ressources sur Internet pourPowerShell les scripts.

NOTE: La signature des plug-ins par défaut est vérifiée lors de l’exécution, mais les plug-ins personnalisés ne sont pas vérifiés pour la signature. Tanchez n’est pas responsable des plug-ins personnalisés créés par le client.

- Exécuter le dossier - Par défaut, le dossier d’exécution n’est pas présent lorsque l’outil est extrait de

SSSO_1.0.0.xxx.zip . Le dossier est créé automatiquement lorsSSSOLauncher.exe de l’exécution. Ce dossier contient la sortie de la commande exécutée dans un format compressé (.tgz ) enregistré en fonction de l’horodatage. Ce fichier compressé contient lesSSSO.log fichiers ,SSSO_Telemetry.xml et autres fichiers ou journaux de vidage. Les fichiers dépendent des outils utilisés dans l’exécution de la commande. - Dossier Outils : le dossier outils est classé dans les catégories personnalisée et par défaut. Chacun des dossiers comporte des sous-dossiers, x64 et x86. Les outils par défaut sont fournis avec tous les outils Tuelleix pertinents.

Les outils peuvent être mis à jour vers les dernières versions en exécutant le workflow des outils de mise à jour. Pour plus d’informations, consultez le Guide Produit SSSO ou exécutez laSSSOLauncher.exe -update

NOTE: La signature des outils par défaut est vérifiée pendant l’exécution, mais les outils personnalisés ne sont pas vérifiés pour la signature. T vidaix n’est pas responsable des outils personnalisés créés par le client.

License.txt - Informations de licence sur les composants utilisés. Ce fichier est ajouté en tant que référence.SSSOLauncher.exe - Fichier exécutable principal utilisé pour démarrer l’application SSSO. Il accepte également les arguments de ligne de commande. Pour en savoir plus sur les arguments d’entrée du fichier binaire, reportez-vous auhelp.txt document du dossier doc.SSSO.log - Fichier journal généré après l’exécution SSSOLauncher.exe . Il affiche uniquement la sortie de journal de la dernière exécution de commande.SSSO_Updater.log - Fichier journal du programme de mise à jour généré après l’exécutionSSSOLauncher.exe . Il affiche la sortie de chargement de journal et de mise à jour automatique de la dernière commande exécutée uniquement.SSSO_Telemetry.xml - Ce fichier XML affiche la sortie de télémétrie de la dernière commande exécutée.Royalty-Free Tools License.txt - Ce fichier contient l’authentification unique (EULA SSSOend-user license agreement ). Par défaut, ce fichier n’est pas présent dans le dossier racine. Lorsqu’elle est exécutée pour la première fois, la page EULA s’affiche. Une fois accepté, ce fichier est créé dans le dossier racine.

- Collecter les MER workflow (SSSO prend en charge toutes les options de ligne de commande et

WebMER d’interface utilisateur graphique) - Workflow d’exécution de Playbook (exécution des playbooks SSSO sur un hôte)

- Création d’un workflow ePO Endpoint Deployment Kit (EEDK)

- Workflow des outils de mise à jour

Paramètres de ligne de commande:

Utiliser:

| Options | Description du problème |

| Détails de l’aide affichés. | |

| Téléchargez ou mettez à jour des outils tiers. | |

| Spécifiez le nom du processus à utiliser dans le Playbook. Exemple : |

|

| Spécifiez le chemin d’accès au fichier à utiliser dans le Playbook. Exemple : |

|

| Exécutez le Playbook spécifié. Exemple : |

|

| Accepter l’EULA SSSO en mode silencieux. | |

| Spécifiez le seuil de processeur à utiliser dans le Playbook. Exemple : |

|

| Utilisez ce commutateur pour charger automatiquement les résultats sur un serveur Tmutix par rapport au numéro de demande de service (SR) valide spécifié. Exemple : |

|

| Ignorez la mise à niveau automatique des fichiers binaires SSSO pour une exécution spécifique. | |

|

Spécifiez le délai (en secondes) à utiliser dans le FICHIER YAML.

Exemple : |

|

| Spécifiez plusieurs seuils de mémoire (en Mo) séparés par une virgule à utiliser dans le fichier YAML. Exemple : |

|

| Créez un package déployable ePO. | |

| Accepter NOTE: Le |

|

| Permet de définir les détails de serveur proxy. Utilisez l’une des options ci-dessous: Désactive l’paramètres de proxy. se connecte directement à Internet sans proxy.

Applique le paramètres de proxy système. Définit le proxy sur l’URL et le port spécifiés. Exemple : |

|

| Désactivez la télémétrie SSSO. | |

| Exécute la MER pour tous les produits Tconnectix détectés avec des journaux d’événements pour le nombre de jours par défaut. | |

| Spécifiez les produits T tbix pris en charge pour lesquels MER doivent être collectées. | |

|

Nombre de jours de journaux d’application, de journaux système et de journaux de sécurité à collecter. Spécifiez -1 pour éviter la collecte pour l’un des journaux des événements.

|

|

| Supprimez l’adresse IP, les adresse MAC, les noms de domaine et les noms d’ordinateur du fichier de résultats MER. | |

Ce commutateur permet de nettoyer les journaux de MER à partir d’un fichier regex ou d’un argument regex. |

Exécution de l’authentification unique dans les environnements air gapped:

Pour obtenir un workflow détaillé sur l’exécution de SSSO dans des environnements à air gapé, reportez-vous au Guide Produit de SSSO.Nom du Playbook:

Fonction du Playbook:

- Exécutez

SSSOLauncher.exe . - Après avoir accepté le EULA, sélectionnez le Playbook

ENS_Process_HighCPU_Level1.yml . Pour plus d’informations, reportez-vous au Guide Produit SSSO et consultez la section « Workflow d’exécution de Playbook (exécution des Playbooks SSSO sur un hôte). »

NOTE: LeSSSOLauncher.exe fichier exécutable attend que l’utilisation du processeur dépasse le seuil de 40 %. - Reproduisez le problème et attendez que le processeur viole la valeur de seuil.

- Lancez une Endpoint Security analyse à la demande complète sur le système.

NOTE: Lorsqu’une analyse à la demande complète est déclenchée, l’utilisation du processeur dépasse la limite de seuil. Commence àSSSOLauncher.exe collecter lesPerfCounters données ,Procmon etAMTrace . A la fin, les journaux de MER sont collectés.

- Une fois l’exécution terminée, accédez à

SSSO_1.0.0.xxx\run .

NOTE: Les journaux de sortie sont affichés dans leSSSO.log fichier. Le fichier se trouve dans le répertoireSSSO_1.0.0.xxx\run\<timestamp>.tgz racine. Le fichier affiche les résultats de la commande exécutée et les différentes activités d’outil interne. Les rapports générés par tous les outils tiers sont compressés dans unSSSO_1.0.0.xxx\run\<timestamp>.tgz fichier.

- Si vous utilisez cette option

-sr:<SR number> , les données collectées sont automatiquement chargées vers la demande de service (SR) spécifique.

Par exemple: à l’aide de l’option-SR: 1–123456789 , vous pouvez charger les données collectées sur les 123456789 respectives de la SR 1 à la 123456789.

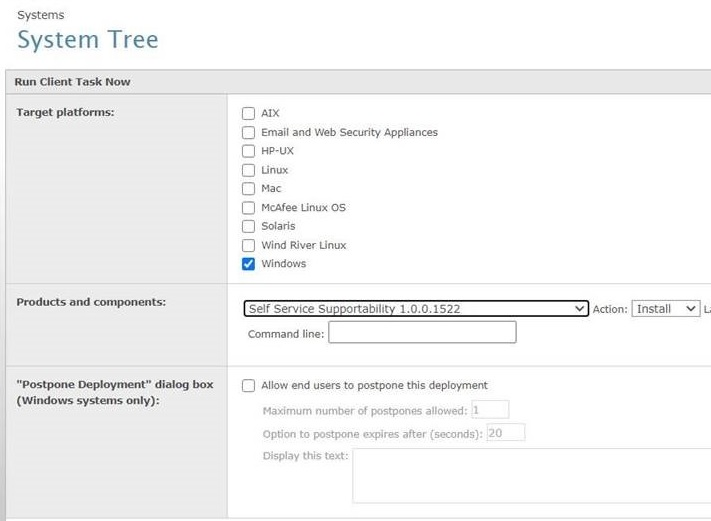

Déploiement de SSSO sur plusieurs hôtes à partir d’ePO:

Une solution unique pour déployer SSSO à l’aide d’ePO se fait via un package EEDK. Pour l’utiliser, suivez les étapes ci-dessous:

- Chargez les package

SSSO _EEDK.zip - Sélectionnez la liste des systèmes ou des groupes dans l'Arborescence des systèmes.

- Pour créer une tâche, cliquez sur Actions, Agent, Exécuter une

Run Client Task Now tâche client maintenant. - Dans la fenêtre Exécuter une tâche client maintenant, sélectionnez le produit Tagéix

Agent et le type de tâche Déploiement de produits, puis cliquez sur Créer une tâche. - Sur la page Exécuter une tâche client maintenant, sélectionnez les éléments suivants:

- Plate-forme cible

- Le produit sous

Self Service Supportability 1.0.0.xxx

- Entrez l’option

-acceptThirdPartyEULA de ligne de commande et fournissez l’argument de ligne de commande correspondant à l’exécution du Playbook. Par exemple :

-acceptThirdPartyEULA -play <Playbook_Name.yml>

- Fournissez les options de ligne de commande appropriées pour exécuter le playbook spécifique.

Exemple: vous exécutezENS_Process_HighCPU_Level1.yml pour collecter des données pourmcsheild.exe à un seuil processeur de 40 %. La commande se présente comme suit:

-acceptThirdPartyEULA -play ENS_Process_HighCPU_Level1.yml -procname:mcshield.exe -threshold:40

NOTE: Tout paramètre avec guillemets doubles (« ) doit être précédé d’une barre oblique inverse \. Par exemple:

acceptthirdpartyeula -MERprods \"Endpoint Security\"

Exemple d’informations sur le package et la ligne de commande:

NOTES:- S’il existe des échecs SSSO, vous pouvez consulter dans

SSSO_Updater.log etSSSO.log dans%ProgramData%\McAfee\SSSO . - L’emplacement des journaux de sortie est le suivant

%ProgramData%\McAfee\SSSO\<Timestamp>.tgz : - Les éléments suivants s’appliquent à tout playbook devant être exécuté sur le client à l’aide de l’package EEDK. Vous devez tout d’abord accepter un EULA pour les outils tiers sur le système client.

- Vous ne pouvez pas exécuter de playbooks avec

LiveKD.exe etNotMyFault.exe les références à partir d’ePO.

- S’il existe des échecs SSSO, vous pouvez consulter dans

REMARQUES :

- Tous les playbooks nécessitent l’installation de la version minimale

PowerShell d’ou d’une 3.0 version ultérieure. - Si la prévention contre les exploits est activée, la règle Contournement de la stratégie d’exécution dans PowerShell ne doit pas être configurée sur Bloquer.

- Pour tous les jeux de lecture associés à la mémoire, si l’un des produits suivants est installé, l’autoprotection doit être désactivée avant d’exécuter le Playbook.

- Endpoint Security (ENS)

- VirusScan Enterprise (VSE)

- Playbooks de base

- Jeux de lecture avancés

| De base | |

| Nom de l’annuaire | Playbook Description |

| Vérifie si l’outil tiers EULA est accepté. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Avancé | |

| Nom de l’annuaire | Playbook Description |

| Affiche l’utilisation de tous les outils T tbix. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les utilisation processeur élevées d’un processus spécifié ( Collecte les données suivantes: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Recherche un modèle dans n’importe quel fichier journal. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’événement d’un blocage du processus ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’événement d’un blocage du processus ( Collecte: Vidage du processus, MER. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’événement de blocage d’un processus ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’événement d’un processus: ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’événement d’un processus: ( Collecte: captures instantanées et Tous les logiciels à installer avant d’exécuter Playbook: Oui1 |

|

| Collecte plusieurs vidages de panne pour un processus spécifié. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Utile pour détecter des fuites de mémoire pour un processus donné et des seuils de mémoire donnés ( Collecte les données suivantes: Tous les logiciels à installer avant d’exécuter Playbook: Oui1,2 |

|

| 1 | Windows outils de débogage qui doivent être installés pour être exécutés |

| 2 | Windows Kit de développement (WDK) doit être installé pour s’exécuter |

ENS Playbooks

| De base | |

| Nom de l’annuaire | Playbook Description |

| Collecte les données relatives à un ID d’événement précis. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les échecs d’installation du déploiement ePO d’ENS. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

|

Manalyse la utilisation processeur du processus

Tous les logiciels à installer avant d’exécuter Playbook: NonENS spécifié. ( spécifié ( Collecte: |

|

|

Utile pour détecter les fuites de mémoire pour un processus ENS donné.

Tous les logiciels à installer avant d’exécuter Playbook: Oui1Collecte: |

|

| Permet de collecter des vidages pour une analyse à la demande lente (ODS). Collecte: Plusieurs Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Le Playbook surveille la procédure: ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille la utilisation processeur de l’ensemble du système. Collecte les données suivantes: Tous les logiciels à installer avant d’exécuter Playbook: Oui2 |

|

| Avancé | |

| Nom de l’annuaire | Playbook Description |

| Collecte les données relatives à un certain ID d’événement et à certains messages. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Collecte les détails de configuration, de stratégie et Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les échecs d’installation de l’installation autonome d’ENS. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Oui2 |

|

| Surveille la utilisation processeur du processus ENS spécifié: ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille l’utilisation du processeur et de la mémoire du processus ENS spécifié ( Collecte: vidage complet de la mémoire en cas de violation de seuil. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille un processus si le démarrage prend beaucoup de temps. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Configure les journaux de démarrage pour les Windows ENS. Comme il s’agit d’une exécution manuelle, l’utilisateur doit exécuter le Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Ce playbook doit être exécuté après Collecte les informations suivantes: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| 1 |

Windows outils de débogage doivent être installés pour exécuter le

|

| 2 | Windows Kit d’évaluation et de déploiement (ADK) doit être installé pour s’exécuter |

VSE Playbooks

| Nom de l’annuaire | Playbook Description |

| Surveille un ID d’événement 21 , qui concerne l’exécution refusée pour une application, et collecte le fichier MER lorsque cet événement se produit. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Collecte des informations en exécutant Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Permet de définir les niveaux de journalisation requis. Tous les logiciels à installer avant d’exécuter Playbook: Non |

Tuelleix

| De base | |

| Nom de l’annuaire | Playbook Description |

| Utile lors de la détection de fuites de mémoire pour un processus de l’agent T tbix donné. Collecte: de mémoire Tous les logiciels à installer avant d’exécuter Playbook: Oui1 |

|

|

Windows outils de débogage doivent être installés pour être exécutés

|

Annuaires Application Control

| De base | |

| Nom de l’annuaire | Playbook Description |

| Surveille l’exécution d’un événement refusé par Application Control. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Collecte les Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Définit les niveaux de journalisation requis pour un module ACC spécifié. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Avancé | |

| Nom de l’annuaire | Playbook Description |

| Surveille la utilisation processeur d’un processus Application Control spécifié ( Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Oui2 |

|

| Utile pour détecter les fuites de mémoire pour un processus Application Control donné. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les échecs d’installation d’Application Control. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille package les événements de prévention des modifications par Application Control. Collecte les informations suivantes: MER. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les événements de prévention d’exécution par Application Control pour tout fichier binaire. Collecte les informations suivantes: MER. Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Utile pour détecter les fuites de mémoire pour un processus Application Control donné. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Oui1 |

|

| Collecte: , Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille le blocage du système pour Application Control. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille le blocage du système pour Application Control. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Compresse les données générées lors d’une panne du système, après l’exécution de MACC_ Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Ecrire des événements refusés par Application Control sur les moniteurs. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

|

WDK doit être installé pour s’exécuter

|

|

| 2 | Windows ADK doit être installé pour s’exécuter |

Management for Optimized Virtual Environments (MOVE) Antivirus Playbooks

| De base | |

| Nom de l’annuaire | Playbook Description |

| Modifie les Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Avancé | |

| Nom de l’annuaire | Playbook Description |

| Surveille les échecs d’installation du client MOVE 32 bits. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Surveille les échecs d’installation du client MOVE 64 bits. Collecte: Tous les logiciels à installer avant d’exécuter Playbook: Non |

|

| Utile pour détecter des fuites de mémoire pour un processus de MOVE donné. Collecte: MER, plusieurs Tous les logiciels à installer avant d’exécuter Playbook: Oui1 |

|

|

Windows outils de débogage doivent être installés pour être exécutés

|

Créer votre propre livre de lecture

Il n’est pas difficile de créer votre propre playbook. Le

Lorsque vous créez un livre de lecture, vous avez quelques éléments à retenir:

- Exposez votre cas d’utilisation dans des tâches simples. Analysez les éléments nécessaires et les cas de figure souhaités.

- Suivez les conventions décrites dans le fichier

doc\playbook.yml . - Evitez d’utiliser des espaces d’onglet dans le

YAML logiciel. Voici une FAQ disponible sur le site web officielYAML :

"Tabs have been outlawed, since different editors and tools treat them differently. And since indentation is so critical to proper interpretation of YAML, this issue is just too tricky to even attempt. Indeed, Guido van Rossum of Python has acknowledged that allowing TABs in Python source is a headache for many people."

- SSSO prend en charge les jeux de lecture des workflows bien connus, qui incluent des workflows spécifiques au produit.

- Les workflows propres à un utilisateur ou à un produit peuvent réduire le temps nécessaire à la correction automatique ou à la collecte de données effective.

- SSSO prend également en charge la création de jeux de lecture personnalisés en fonction de vos besoins.

- Le Playbook prend également en charge l’appel de différents outils en fonction de l’heure, des événements ou des déclencheurs externes.

| Système d'exploitation | Authentification unique Outil 21.9 et versions ultérieures |

| Clients | |

| Microsoft Windows 11 | Oui |

| Microsoft Windows 10 version 21H2 Microsoft Windows 10 version 21H1 Microsoft Windows 10 version 20H2 Mise à jour d’octobre 2020 Microsoft Windows 10 version 2004 Mise à jour de mai 2020 Microsoft Windows 10 version 1909 Mise à jour de novembre 2019 Microsoft Windows 10 version 1903 Mise à jour de mai 2019 (32 bits, 64 bits) |

Oui |

| Microsoft Windows 8 (32 bits, 64 bits) | Oui |

| Microsoft Windows 7 (32 bits, 64 bits) | Oui |

| Microsoft Windows Vista (32 bits, 64 bits) | Non |

| Serveurs | |

| Microsoft Windows Server 2022 | Oui |

| Microsoft Windows Server 2019 | Oui |

| Microsoft Windows Server 2016 | Oui |

| Microsoft Windows Server 2012 R2 | Oui |

| Microsoft Windows Server 2012 | Oui |

| Microsoft Windows Server 2008 Release 2 (64 bits) | Oui |

| Microsoft Windows Server 2008 | Non |

| Produit | Article sur la journalisation de débogage |

| Application Control | KB90755 - Collecte de données minimale pour le dépannage d’Application Control |

| MOVE | KB87799 - Comment activer journalisation de débogage pour MOVE Agentless et Multi-Platform via la ligne de commande |

| ENS | KB91797 - Activez journalisation de débogage pour résoudre Endpoint Security problèmes |

- Si vous essayez d’exécuter l’outil SSSO avec Application Control (Application Control activé), vous pouvez observer certains dénis.

- Vous devez ajouter un certificat Tagéix en tant qu’éditeur approuvé. Pour plus d’informations, voir l’article KB94861 - Comment utiliser l’outil SSSO avec ACC activé.

- «

Another Instance of Self Service Supportability Orchestrtor is already running.

Commentaire: vous ne pouvez exécuter qu’une seule instance de SSSO à la fois.

- «

Unsupported OS! SSSO requires Windows 7/ Windows 2008 R2 or above.

Blocking Execution.

Commentaire: SSSO ne peut être exécuté que sur les systèmes d’exploitation répertoriés dans la section « Systèmes d’exploitation pris en charge ». L’exécution de SSSO sur des versions plus anciennes du système d’exploitation renvoie une erreur de système d’exploitation non prise en charge.

- "

PowerShell version not supported! Please upgrade PowerShell version is less than 3.0 or higher version.

Blocking Execution. "

Commentaires :

- Pour tous les workflows à l’exception de Collecter MER workflow, la

PowerShell version doit être 3.0 ou ultérieure. - Si la prévention contre les exploits est activée, la règle Contournement de la stratégie d’exécution dans PowerShell ne doit pas être configurée sur Bloquer.

- "

Self Service Supportability Orchestrtor validation Failed! Exiting."

Commentaire: Cette erreur s’affiche si des fichiers non autorisés se trouvent dans les dossiers SSSO. Pour comprendre la raison de l’échec, consultez les journaux.

- «

Self Service Supportability Orchestrtor validation Failed!

Invalid File SSSSO_1.0.0.1522/test.xml

Blocking SSSO Execution!

Commentaire: Vous ne pouvez pas exécuter l’authentification unique à partir des chemins d’accès sensibles à la casse. Si l’un des dossiers figurant dans le chemin d’accès est sensible à la casse, reportez-vous à la section ci-dessous.

Echec de l’exécution de Playbook

L’exécution de Playbook peut échouer pour de nombreuses raisons. Exemples de cas courants:

- «

ENS Self Protection not disabled - Pour tous les jeux de lecture associés à la mémoire, si ENS ou VSE est installé, l’autoprotection doit être désactivée avant d’exécuter le Playbook.

- «

Required tool missing - Assurez-vous que le logiciel requis est installé et que les chemins d’accès sont correctement définis dans l’annuaire.

- Pour en savoir plus sur les autres erreurs, consultez les journaux. Vous pouvez cliquer sur Afficher le dossier des journaux dans la page Synthèse.

- «

Waiting for Process to Launch - Memory Playbooks. - Dans les jeux de règles tels que

MA_Process_MemoryLeak.yml , lors de l’activation ou de la désactivationgFlags , SSSO interrompt le processus et s’attend à un redémarrage. - Idéalement, le processus démarre automatiquement. Cependant, le processus peut parfois ne pas démarrer si l’annuaire est exécuté plusieurs fois dans un court laps de temps.

- Dans ce cas, SSSO attend le démarrage du processus. Si vous constatez que le processus n’a pas démarré depuis longtemps, vérifiez et démarrez-le manuellement. S’il s’agit d’un service du type

masvc.exe , démarrez-le via le gestionnaire de contrôle des services Windows.

- Dans les jeux de règles tels que

Informations connexes

Problèmes connus

| Article connexe | Description du problème |

| - | Question: SSSO ne fonctionne pas sur un système d’exploitation non anglophone. Les mots clés utilisés dans les scripts ne sont pas traduits automatiquement en langues étrangères.

Contournement: Vous pouvez ajuster manuellement les scripts (par exemple Utilisez « |

| - | Question: La mise à jour automatique SSSO échoue à partir des versions antérieures. Vous ne pouvez pas mettre à jour SSSO à partir de la version 21.4 ou de l’version antérieure.

Contournement: Vous pouvez télécharger la dernière package SSSO (ZIP) à partir du portail outils, puis l’exécuter. |

| KB92811 | Problème: Résolution: Vous devez placer des outils tiers dans le |

| - | Question: Echec de la création du workflow EEDK SSSO lorsque SSSO est exécuté à partir de chemins avec parenthèses.

Contournement: Copiez SSSO Orchestrator dans un dossier sans parenthèse dans le chemin d’accès et exécutez le workflow EEDK. |

Clause d'exclusion de responsabilité

Le contenu du présent article a été rédigé en anglais. En cas de divergences entre la version anglaise et sa traduction, la version en anglais prévaut. Certaines parties de ce contenu ont été traduites par le moteur de traduction automatique de Microsoft.

Produits affectés

Langues :

Cet article est disponible dans les langues suivantes :