ePO には、SNMP TRAP を自動応答アクションとして送信するオプションがあります。 この記事では、EPO-MIB.mib ファイルで定義されている ePO SNMP TRAP オブジェクトについて説明します。

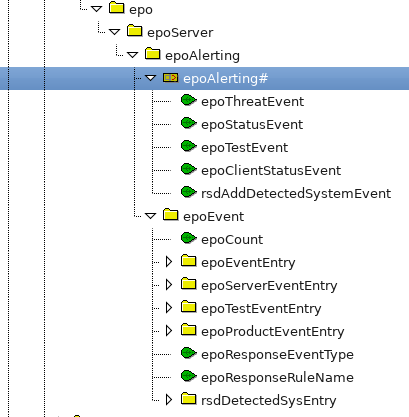

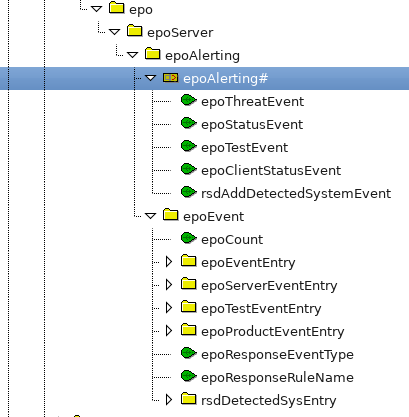

TRAP タイプ 図 1 に示すように、

epoAlerting# には 5 つの TRAP タイプがあります。

-

epoThreatEvent: ePO イベントカテゴリの種類

-

epoStatusEvent: ePO イベントカテゴリの種類

-

epoClientStatusEvent: ePO イベントカテゴリの種類。

-

ePOTestEvents: テストに使用され、ユーザが ePO SNMP 設定 UI でテストボタンをクリックしたときに送信されます。

-

rsdAddDetectedSystemEvent: Rogue System Detection イベントの種類。

図 1: ePO TRAP タイプePOEvent エントリ

図 1: ePO TRAP タイプePOEvent エントリ 図 1 は、それぞれの TRAP タイプの一つである、epoEvent の下で定義された5つのエントリタイプを示しています。 これらのエントリには、特定のTRAPに含めることができるオブジェクトが含まれます。ePOEventEntry には、epoThreatEvent TRAP の一部であるオブジェクトが含まれます。 epoServerEventEntry には、epoStatusEvent TRAP の一部となるオブジェクトが含まれます。

さらに、TRAP に含めることができる 3 つのオブジェクトがあります。

-

epoCount: イベントの合計数。

-

epoResponseEventType: イベントの種類。

-

epoResponseRuleName: 応答ルールの名前。

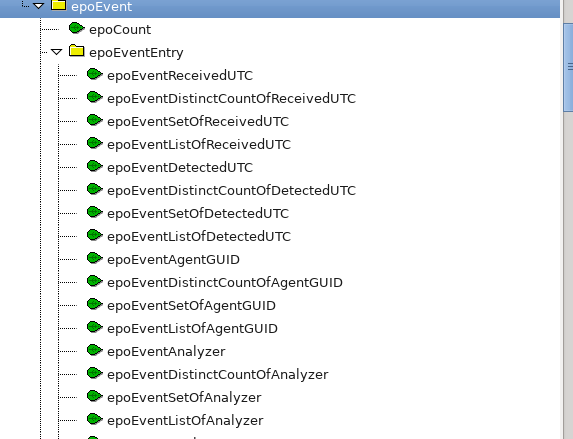

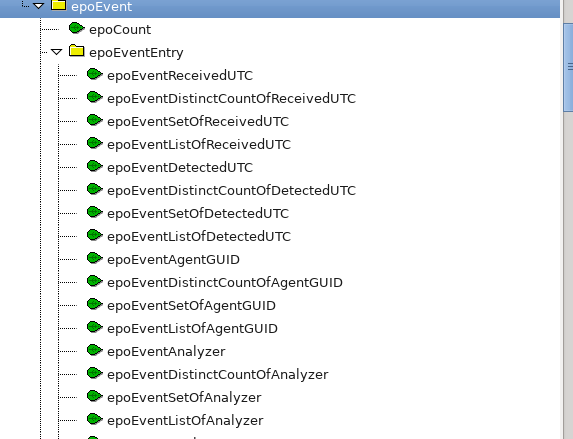

epoEventEntry 前に説明したように、epoEventEntry には、epoThreatEvent TRAP の一部となるオブジェクトが含まれています。 各脅威イベントプロパティには 4 つのエントリがあります。 1 つはプロパティそのもの、3 つは集約のためのものです。 これらの 4 つのオブジェクトの名前は次のとおりです。

-

epoEvent

: イベントプロパティ自体の値。

-

epoEventDistinctCountOf

: 異なるプロパティ値の数。

-

epoEventSetOf

: 値のセット(異なる値のみ)。

-

epoEventListOf

: 値のリスト(すべての値)。

たとえば、図 2 は、epoEventEntry の下にリストされている最初の 4 つのエントリが ReceivedUTC プロパティであることを示しています。

図 2: epoThreatEvent TRAP エントリ 追加の脅威イベントのプロパティ情報

図 2: epoThreatEvent TRAP エントリ 追加の脅威イベントのプロパティ情報 MIB 自体には、各オブジェクトの説明文字列が含まれています。 ほとんどのイベント入力プロパティは、表 1 に示すように、ePO イベントテーブルの列から直接取得されます。

|

フィールド |

属性 |

目的 |

| AgentGUID |

一意識別子、必須 |

レポートの CMA エージェント識別子。 すべての ePO サーバ上のすべての ePO エージェント間でユニークです。 |

| ReceivedUTC |

日時、必須、default=GETDATE() |

イベントがデータベースに格納された日付/時刻(UTC datetime 形式で格納されます) |

| DetectedUTC |

日時、必須 |

アナライザーがこのイベントを検出した日時。 ReceivedUTC (上記参照) とは異なり、常に前にあります。 UTC 形式で保存されます。 |

| Analyzer |

nvarchar(16)、必須 |

このイベントを生成するソフトウェア/ハードウェア。 これは ePO の従来の SoftwareID または ProductCode に似ています。 例: VSE8000 |

| AnalyzerName |

nvarchar(64)、必須 |

表示可能な文字列としての製品名。 |

| AnalyzerVersion |

nvarchar(20)、必須 |

アナライザーのバージョンの文字列。 |

| AnalyzerHostName |

nvarchar (128)、オプション |

マシンのネットワークホスト名(必要に応じてドメインプレフィックスを含む)。 |

| AnalyzerIPV4 |

int、オプション、デフォルト =null |

アナライザーの 32 ビットの IPv4 アドレス。 |

| AnalyzerIPV6 |

binary(16)、オプション、デフォルト =null |

アナライザーの 128 ビットの IPv6 アドレス。 |

| AnalyzerMAC |

nvarchar (16)、オプション、デフォルト =null |

アナライザーの MAC アドレス。 |

| AnalyzerDATVersion |

nvarchar(20)、オプション、デフォルト =null |

DAT テクノロジを使用する製品で脅威が検出され、検出された DAT バージョンがイベントとして報告された場合は、ここに格納されます。 |

| AnalyzerENGVersion |

nvarchar(20)、オプション、デフォルト =null |

キャンエンジンテクノロジを使用する製品で脅威が検出され、そのイベントがエンジンバージョン文字列をレポートする場合は、ここに格納されます。 |

| SourceHostName |

nvarchar (128)、オプション、デフォルト = null |

該当する場合は脅威の送信元ホスト名(検出可能な場合は IPS イベントなど)。 |

| SourceIPV4 |

int、オプション、デフォルト = null |

脅威のソースの 32 ビット IPv4 アドレス。 |

| SourceIPV4 |

binary(16)、オプション、デフォルト = null |

128 ビットの IPv6 アドレス。 |

| SourceMAC |

nvarchar(16)、オプション、デフォルト = null |

脅威の発信元MACアドレス。 |

| SourceUserName |

nvarchar (128)、オプション、デフォルト = null |

脅威のソースのユーザー名または電子メールアドレス。 |

| SourceProcessName |

nvarchar (128)、オプション、デフォルト = null |

脅威のソースのプロセス名(検出可能な場合)。 |

| SourceURL |

nvarchar(256)、オプション、デフォルト = null |

脅威のソースの URL(脅威検出を引き起こす HTTP 要求の場合)。 |

| TargetHostName |

nvarchar (128)、オプション、デフォルト = null |

該当する場合、脅威のターゲットホスト名(IPSイベントなど)。 |

| TargetIPV4 |

int、オプション、デフォルト = null |

32 ビット脅威のターゲット IPv4 アドレス。 |

| TargetIPV6 |

binary(16)、オプション、デフォルト = null |

128 ビットの IPv6 アドレス。 |

| TargetMAC |

nvarchar (16)、オプション、デフォルト = null |

該当する場合、脅威のターゲット MAC アドレス。 |

| TargetUserName |

nvarchar (128) はオプション、デフォルト = null |

脅威ターゲットのユーザー名またはメール アドレス。 |

| TargetPort |

smallint、オプション、デフォルト = null |

ネットワーク内の脅威クラスの脅威ターゲットのポート。 |

| TargetProtocol |

nvarchar (16)、オプション、デフォルト = null |

ネットワーク内の脅威クラスの脅威ターゲットのプロトコル (http、ftp、netbios、smtp、snmp、Linux etc/services ファイルから、お気に入りのプロトコルを選択)。 |

| TargetProcessName |

nvarchar (128) はオプション、デフォルト = null |

該当する場合、脅威のターゲットプロセス名。 |

| TargetFileName |

nvarchar(256)、オプション、デフォルト = null |

該当する場合、脅威のターゲットファイル名。 |

| ThreatCategory |

nvarchar(128)、必須 |

脅威を説明する階層的なカテゴリ文字列。 |

| ThreatEventID |

uint32、uint32 |

ベント ID(現在は TVD イベント識別子)。 個々の製品は McAfee からイベント ID の範囲を取得します。 |

| ThreatSeverity |

uint32、必須、デフォルト = 1 |

イベントのインスタンスの重大度。 概して、これは 1 から 7 までの数字であり、(1)が最も重大であり、(7)が最も低い/情報である。 |

| ThreatName |

uint32、必須 |

ウイルス、ファイアーウォールルール名などの脅威の名前 |

| ThreatType |

nvarchar(32)、必須 |

アナライザ依存のイベントタイプの分類。 たとえば、VSE は、'ウイルス'、'トロイの木馬'、'pup' などを使用します。 ePO は、個々の製品の製品コードの前にプレフィックスを付け、わかりやすな翻訳を提供するようサポートします。 |

| ThreatActionTaken |

nvarchar(32)、必須、デフォルト =none |

脅威に対する処置(ある場合)。 たとえば、 'cleaned'、 'deleted'、 'blocked' などです。 ePO は、個々の製品の製品コードの前にプレフィックスを付け、わかりやすな翻訳を提供するようサポートします。 |

| ThreatHandled |

ビット、オプション、デフォルト = null |

脅威が処理されたかどうかどうかを示します。 現在、0 または 1 がサポートされており、処理されていない状態と処理された状態を示しています。 イベントが脅威指向でない場合は、null に設定します。 |

表 1: ePO イベント テーブル定義 以下は、イベントテーブルの一部ではなく、表 1 に含まれていないプロパティのリストです。

-

DefinedAt: ルールが定義されているノードの ID。

-

EventDesc: イベントの説明。

-

NodeTextPath: ノード パス テキスト。

TRAP で実際に取得するオブジェクトは、自動応答ルールの設定方法、つまり集約ルールの設定方法と、選択されたイベントタイプとプロパティによって異なります。