Questo articolo descrive quanto segue:

- Come installare e configurare il database Security Audit plug-in per il database PostgreSQL da utilizzare con la Sensor DAM.

- Come configurare un utente alternativo nel server DAM per consentire alla diga Sensor di comunicare con il database PostgreSQL.

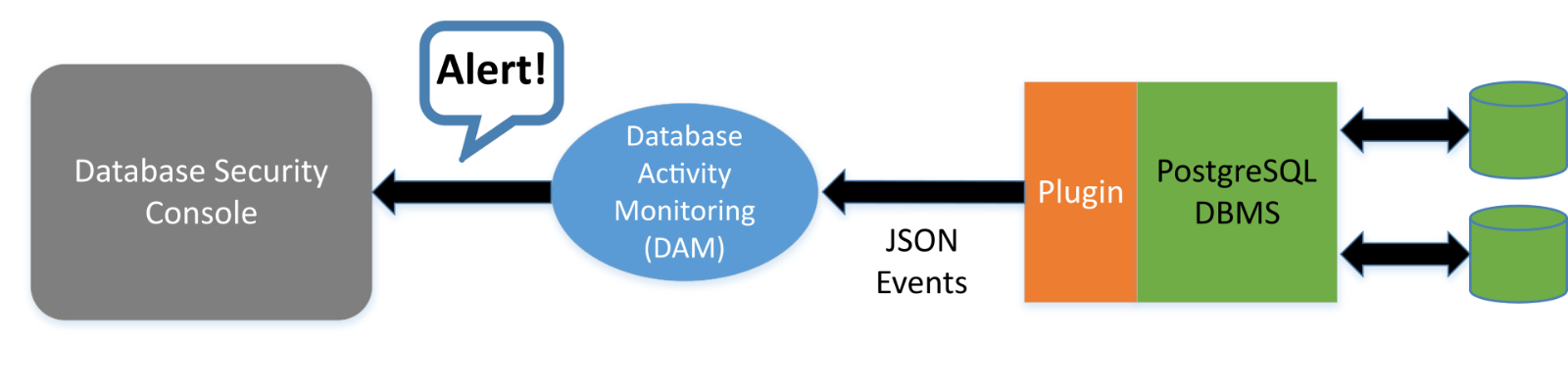

- L'architettura generale di come il plug-in e il sensore DAM collaborano per fornire la verifica di PostgreSQL.

Nota: Il database Security PostgreSQL audit plug-in è un progetto open source gestito separatamente.

Installare e configurare il database Security PostgreSQL audit plug-in l'installazione.

Durante il monitoraggio di un database PostgreSQL, il Sensor di sicurezza del database richiede l'installazione del database Security PostgreSQL audit plug-in oltre alla Sensor:

- Scaricare e installare il plug-in. Seguire le istruzioni fornite in questo articolo di installazione.

- Configurare il plug-in per comunicare con il Sensor impostando l' json_socket opzione nel file di configurazione PostgreSQL ( postgresql.conf ):

audit.json_socket = 1

Per esempio:

audit.json_unix_socket = 1

audit.json_file = 0

Nota: non impostare il audit.json_file valore su 1.

- Salvare il file e riavviare PostgreSQL .

Configurare una configurazione utente alternativa per il Sensor

Il Sensor deve connettersi al database e inviargli i comandi nei seguenti casi di utilizzo:

- Per chiudere una sessione

- Per query la versione del server

- Per ricevere un elenco di tutte le sessioni aperte

Per configurare una conferma utente alternativa, definire un

utente alternativo nel database a tale scopo. È necessario scegliere un nuovo nome utente e password associato per l'utente alternativo.

Nota: Se la definizione di un utente alternativo non è un requisito, è consigliabile attivare la funzione.

- Nel server DAM, fare clic sul database PostgreSQL. Viene visualizzata la pagina di configurazione del database aperto nella scheda DBMS .

- Selezionare connessione DBMS alternativa e immettere il nome utente e il password che si è scelto.

Nota: In questo esempio, è possibile impostare sia il nome utente che il password come trellix .

- Fare clic su Salva.

- Scaricare il pgsql_create_user_mc.sql file utilizzando il link. Questo script viene salvato nella cartella dei download .

- Modificare questo file e sostituire le seguenti voci:

- SENSOR_USER -Sostituire questo valore con il nome utente trellix .

Nota: Utilizzare lo stesso nome utente immesso nel campo nome utente nella pagina connessione DBMS alternativa.

- SENSOR_PWD -Sostituire questo valore con il password trellix .

Nota: Utilizzare lo stesso password immesso nel campo password nella pagina connessione DBMS alternativa.

- Salvare il file modificato.

- [Facoltativo] Per impostazione predefinita, lo script crea un database con lo stesso nome dell'utente. Questo database è necessario se il database Template1 è stato rimosso. Se il database Template1 esiste, rispostare le istruzioni che creano un database. Per rispostare queste istruzioni, commentare o rispostare le voci per le seguenti istruzioni:

- Aprire lo script in un editor.

- Rispostare le righe riportate di seguito:

CREATE USER SENSOR_USER WITH PASSWORD 'SENSOR_PWD';

CREATE DATABASE SENSOR_USER; -- OPTIONAL, if not defined, will use PostgreSQL 'template1' DB

ALTER USER SENSOR_USER WITH SUPERUSER

- Salvare il script.

Configurare una configurazione utente alternativa per il database PostgreSQL.

Creare l'utente nel database PostgreSQL ed eseguire alcune configurazioni aggiuntive in modo che la diga Sensor possa connettersi correttamente al database:

- Aprire una sessione della riga di comando ed eseguire il pgsql_create_user_mc.sql file creato in precedenza per creare l'utente.

- Attivare la connessione utente/password per l'utente:

Nota: Il seguente esempio presuppone che si stia utilizzando PostgreSQL 9.5.x.

- Aprire il pg_hba.conf file nella /var/lib/pgsql/9.5/data/ Directory utilizzando un editor di propria scelta.

- Cercare le voci seguenti verso la parte inferiore del file e aggiungere righe come quelle evidenziate di seguito:

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all <replace with username you created> password

…

…

# IPv4 local connections:

host all <replace with username you created> 127.0.0.1/32 password

For example, if you created the DB user called ‘trellix’, edit the pg_hba.conf file as shown below:

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all trellix password

…

…

# IPv4 local connections:

host all trellix 127.0.0.1/32 password

- Salvare il file e riavviare PostgreSQL.

Nota: Ulteriori informazioni e opzioni di configurazione vengono fornite più avanti in questo documento.

Risoluzione dei problemi

È possibile utilizzare i numerosi file di registro creati da PostgreSQL e i Sensor per la risoluzione dei problemi. Per verificare che l'plug-in sia stata configurata correttamente, visualizzare il file

pgstartup.log .

Questo file si trova nella directory che contiene la directory dei dati, ad esempio

/var/lib/pgsql/9.5/pgstartup.log

Look for a line similar to the following:

- Per plug-in versione 1.0.11 e versioni successive:

< 2022-04-17 17:47:44.732 IDT >LOG: Trellix postgresql-audit extension initialized

- Per plug-in versione 1.0.10 e versioni precedenti:

< 2017-04-17 17:47:44.732 IDT >LOG: Intel Security postgresql-audit extension initialized

Se non viene visualizzata una di queste righe, il plug-in non viene caricato. Rivedere la configurazione di PostgreSQL.

Per quanto riguarda il Sensor, se si specifica una connessione DBMS alternativa, è possibile esaminare i registri di Sensor per verificare che sia in grado di connettersi. Se non è in grado di connettersi, è possibile che vengano visualizzati alcuni messaggi di errore.