Comment installer et configurer la plug-in d’audit de sécurité de base de données pour la base de données PostgreSQL à utiliser avec le Database Activity Monitoring Sensor

Articles techniques ID:

KB89299

Date de la dernière modification : 2022-09-13 12:41:49 Etc/GMT

Date de la dernière modification : 2022-09-13 12:41:49 Etc/GMT

Environnement

Database Activity Monitoring (DAM) Sensor 4.x

Plug-in d’audit pour la base de données 1.0.1 PostgreSQL-64 et versions ultérieures

Base de données 9.4.x PostgreSQL, 9.5.x , 11.x9.6.x10.x ,, (64 bits), 12.x (64 bits), 13.x (64 bits), 14.x (64 bits) — versions à source ouverte uniquement

Base de données 9.4 PostgreSQL standard edb, 9.5 et 9.6 : utilisez les versions régulières des plug-in d’audit de sécurité de la base de données.

Important : Actuellement, la mère audit plug-in est disponible uniquement pour les versions 9.4 , 9.5 et 9.6 de l’entreprise PostgreSQL edb.

L’installation de la plug-in dans une édition Enterprise autre que les versions répertoriées ci-dessus de la base de données PostgreSQL échoue.

Remarque : Pour obtenir des informations à jour sur les versions de base de données PostgreSQL prises en charge, consultez les notes de publication de la base de données Security.

Base de données 9.4.2.11 d’entreprise PostgreSQL edb, 9.5.7.12 et, et 9.6.2.7 : utilisez les versions de plug-in d’audit de sécurité de base de données conçues pour edb pour ces versions de la base de données.

Support technique s’attend à ce que ces versions plug-in fonctionnent pour les versions mineures suivantes de chaque version principale ; par exemple 9.4.2.129.5.7.13 ,, et 9.6.2.8.

Plug-in d’audit pour la base de données 1.0.1 PostgreSQL-64 et versions ultérieures

Base de données 9.4.x PostgreSQL, 9.5.x , 11.x9.6.x10.x ,, (64 bits), 12.x (64 bits), 13.x (64 bits), 14.x (64 bits) — versions à source ouverte uniquement

Base de données 9.4 PostgreSQL standard edb, 9.5 et 9.6 : utilisez les versions régulières des plug-in d’audit de sécurité de la base de données.

Important : Actuellement, la mère audit plug-in est disponible uniquement pour les versions 9.4 , 9.5 et 9.6 de l’entreprise PostgreSQL edb.

L’installation de la plug-in dans une édition Enterprise autre que les versions répertoriées ci-dessus de la base de données PostgreSQL échoue.

Remarque : Pour obtenir des informations à jour sur les versions de base de données PostgreSQL prises en charge, consultez les notes de publication de la base de données Security.

Base de données 9.4.2.11 d’entreprise PostgreSQL edb, 9.5.7.12 et, et 9.6.2.7 : utilisez les versions de plug-in d’audit de sécurité de base de données conçues pour edb pour ces versions de la base de données.

Support technique s’attend à ce que ces versions plug-in fonctionnent pour les versions mineures suivantes de chaque version principale ; par exemple 9.4.2.129.5.7.13 ,, et 9.6.2.8.

Synthèse

Cet article décrit les éléments suivants :

Installez et configurez l’installation de plug-in d’audit PostgreSQL de sécurité de base de données.

Lors de la surveillance d’une base de données PostgreSQL, la Sensor de sécurité de la base de données nécessite l’installation de plug-in d’audit PostgreSQL de sécurité de base de données en plus de la Sensor :

Le Sensor doit se connecter à la base de données et lui envoyer des commandes dans les cas d’utilisation suivants :

Remarque : Bien qu’il ne soit pas nécessaire de définir un autre utilisateur, il est conseillé d’activer la fonction.

Créez l’utilisateur dans la base de données PostgreSQL et procédez à une configuration supplémentaire afin que la mère Sensor puisse se connecter correctement à la base de données :

Résolution des problèmes

Vous pouvez utiliser les nombreux fichiers journaux créés par PostgreSQL et le Sensor pour le dépannage. Pour vérifier que vous avez correctement configuré les plug-in, affichez le fichierpgstartup.log .

Ce fichier se trouve dans le répertoire contenant le répertoire de données, par exemple,/var/lib/pgsql/9.5/pgstartup.log

Look for a line similar to the following:

En ce qui concerne la Sensor, si vous spécifiez une autre connexion SGBD, vous pouvez consulter les journaux de Sensor pour vérifier qu’ils peuvent se connecter. S’il ne peut pas se connecter, vous pouvez voir des messages d’erreur.

- Comment installer et configurer la plug-in d’audit de sécurité de base de données pour la base de données PostgreSQL à utiliser avec la mère Sensor.

- Comment configurer un autre utilisateur sur le serveur DAM pour permettre à la mère Sensor de communiquer avec la base de données PostgreSQL.

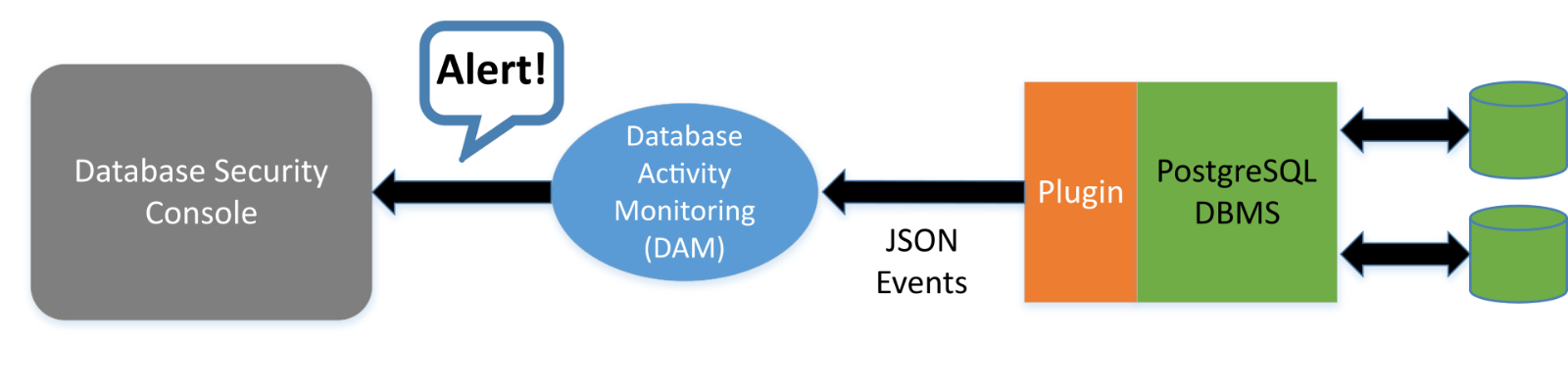

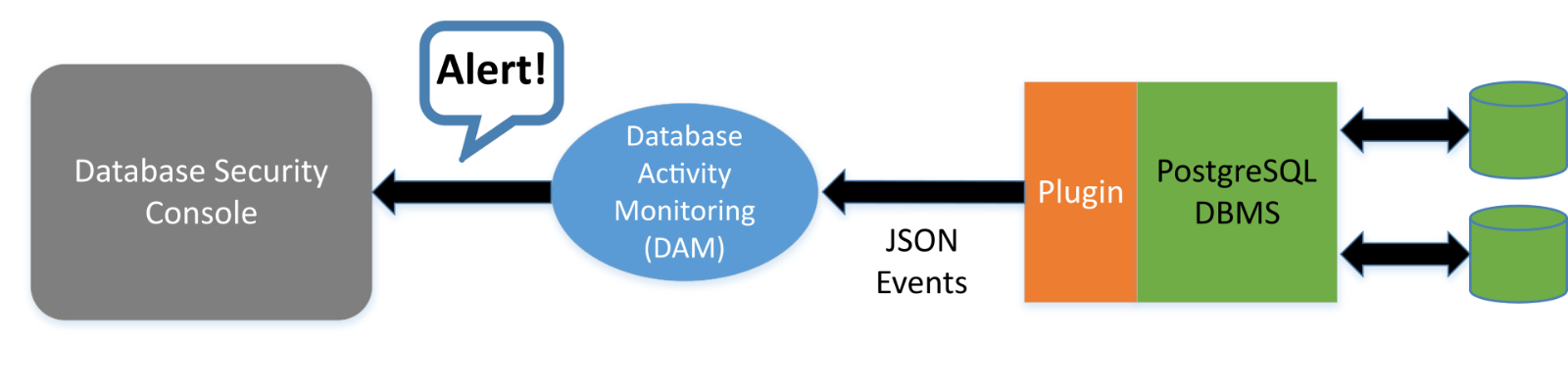

- L’architecture générale de la manière dont le plug-in et le capteur DAM fonctionnent ensemble pour fournir l’audit de PostgreSQL.

Installez et configurez l’installation de plug-in d’audit PostgreSQL de sécurité de base de données.

- Téléchargez et installez le plug-in. Suivez les instructions fournies dans cet article d’installation.

- Configurez la plug-in pour communiquer avec le Sensor en définissant l'

json_socket option dans le fichier de configuration PostgreSQL (postgresql.conf ) :

audit.json_socket = 1

Par exemple :

audit.json_unix_socket = 1

audit.json_file = 0

Remarque : ne définissez pas laaudit.json_file valeur sur 1.

- Enregistrez le fichier et redémarrez

PostgreSQL -le.

Le Sensor doit se connecter à la base de données et lui envoyer des commandes dans les cas d’utilisation suivants :

- Pour fermer une session

- Pour interroger la version du serveur

- Pour recevoir une liste de toutes les sessions ouvertes

Remarque : Bien qu’il ne soit pas nécessaire de définir un autre utilisateur, il est conseillé d’activer la fonction.

- Dans le serveur DAM, cliquez sur la base de données PostgreSQL. Vous voyez la page de configuration de la base de données ouverte dans l’onglet SGBD .

- Sélectionnez autre connexion SGBD et entrez le nom d’utilisateur et le mot de passe que vous avez choisis.

Remarque : Dans cet exemple, nous définissons le nom d’utilisateur et le mot de passetrellix sur.

- Cliquez sur Enregistrer.

- Téléchargez le

pgsql_create_user_mc.sql fichier à l’aide du lien. Cette script est enregistrée dans votre dossier de Téléchargement . - Modifiez ce fichier et remplacez les entrées suivantes :

SENSOR_USER -Remplacez cette valeur par le nom d’utilisateurtrellix .

Remarque : Utilisez le même nom d’utilisateur que celui entré dans le champ nom d’utilisateur de la page autre connexion SGBD.

SENSOR_PWD -Remplacez cette valeur par le mot de passetrellix .

Remarque : Utilisez le même mot de passe que celui saisi dans le champ mot de passe de la page autre connexion SGBD.

- Enregistrez le fichier modifié.

- [Facultatif] Par défaut, le script crée une base de données portant le même nom que l’utilisateur. Cette base de données est nécessaire si la base de données Template1 est supprimée. Si la base de données Template1 existe, supprimez les instructions qui créent une base de données. Pour supprimer ces instructions, mettez en commentaire ou supprimez les entrées de ces instructions :

- Ouvrez le script dans un éditeur.

- Supprimez les lignes suivantes :

CREATE USER SENSOR_USER WITH PASSWORD 'SENSOR_PWD';

CREATE DATABASE SENSOR_USER; -- OPTIONAL, if not defined, will use PostgreSQL 'template1' DB

ALTER USER SENSOR_USER WITH SUPERUSER

- Enregistrez le script.

Créez l’utilisateur dans la base de données PostgreSQL et procédez à une configuration supplémentaire afin que la mère Sensor puisse se connecter correctement à la base de données :

- Ouvrez une session de ligne de commande et exécutez le

pgsql_create_user_mc.sql fichier que vous avez créé précédemment pour créer l’utilisateur. - Activer la connexion utilisateur/mot de passe pour cet utilisateur :

Remarque : L’exemple suivant suppose que vous utilisez PostgreSQL 9.5.x.

- Ouvrez le

pg_hba.conf fichier dans le/var/lib/pgsql/9.5/data/ - Recherchez les entrées suivantes en bas du fichier et ajoutez des lignes, telles que celles en surbrillance ci-dessous :

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all <replace with username you created> password

…

…

# IPv4 local connections:

host all <replace with username you created> 127.0.0.1/32 password

For example, if you created the DB user called ‘trellix’, edit the pg_hba.conf file as shown below:

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all trellix password

…

…

# IPv4 local connections:

host all trellix 127.0.0.1/32 password

- Ouvrez le

- Enregistrez le fichier et redémarrez PostgreSQL.

Résolution des problèmes

Vous pouvez utiliser les nombreux fichiers journaux créés par PostgreSQL et le Sensor pour le dépannage. Pour vérifier que vous avez correctement configuré les plug-in, affichez le fichier

Ce fichier se trouve dans le répertoire contenant le répertoire de données, par exemple,

Look for a line similar to the following:

- Pour plug-in version 1.0.11 et versions ultérieures :

< 2022-04-17 17:47:44.732 IDT >LOG: Trellix postgresql-audit extension initialized

- Pour plug-in version 1.0.10 et versions antérieures :

< 2017-04-17 17:47:44.732 IDT >LOG: Intel Security postgresql-audit extension initialized

En ce qui concerne la Sensor, si vous spécifiez une autre connexion SGBD, vous pouvez consulter les journaux de Sensor pour vérifier qu’ils peuvent se connecter. S’il ne peut pas se connecter, vous pouvez voir des messages d’erreur.

Informations connexes

Libérer le téléchargement

Sensor connexions à PostgreSQL : informations complémentaires

La Sensor tente de se connecter à la base de données à l’aide de plusieurs méthodes, du plus ou moins préférable.

Avec les systèmes SGBD traditionnels, tels que Oracle ou Sybase, le moniteur de base de données fonctionne en surveillant la mémoire système de la base de données et en extrayant les instructions SQL des sessions réseau.

AvecPostgreSQL , Dam fonctionne différemment.

Pour extraire des informations sur l’exécution de requêtes SQL, la mère se base sur les informations qui lui sont envoyées par la plug-in d’audit de sécurité de la base de données pour PostgreSQL. Lorsque le plug-in est installé dans laPostgreSQL base de données et configuré correctement, il envoie les messages au format JSON au capteur Dam via un domaine UNIX Socket.

Le capteur reçoit ces messages et extrait les informations nécessaires dans ses propres structures de données. Il traite ensuite les instructions SQL et toutes les informations associées à chaque instruction, comme c’est le cas pour d’autres systèmes SGBD.

Remarque : Le plug-in peut consigner JSON dans un fichier. Toutefois, cette fonctionnalité n’est pas utilisée lorsque la plug-in est utilisée conjointement avec le capteur DAM. Désactivez la journalisation dans un fichier.

Sensor connexions à PostgreSQL : informations complémentaires

La Sensor tente de se connecter à la base de données à l’aide de plusieurs méthodes, du plus ou moins préférable.

- La connexion est établie par nom d’utilisateur et mot de passe, comme décrit précédemment. L’utilisateur doit être configuré sur le serveur et également dans le

pg_hba.conf fichier.- Le Sensor tente d’abord de se connecter à une base de données portant le même nom que l’utilisateur.

- En cas d’échec, le Sensor utilise la base de données Template1 .

- Supposons qu’aucun nom d’utilisateur et mot de passe ne sont configurés sur le serveur. Le Sensor tente de se connecter à l’aide du nom d’utilisateur du système d’exploitation sous lequel il est installé.

Remarque : En général, ce nom d’utilisateur estmfedbs . Pour que cette méthode fonctionne, vous devez modifier lespg_hba.conf fichiers etpg_ident.conf , comme indiqué ci-dessous.

- Si la connexion en tant qu’utilisateur du système d’exploitation échoue, le Sensor fonctionne sans connexion ; dans ce cas, l’arrêt de la session n’est pas disponible.

- Ouvrez le

pg_hba.conf fichier dans un éditeur. - Vérifiez que les lignes suivantes sont présentes :

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer NOTE: Identify this line is present, if not add it.

…

…

# IPv4 local connections:

host all all 127.0.0.1/32 ident NOTE: Identify this line is present, if not add it.

- Ajoutez le texte supplémentaire en surbrillance :

# TYPE DATABASE USER ADDRESS METHOD

# "local" is for Unix domain socket connections only

local all all peer map=trellix NOTE: add the bolded map=mcafee entry.

…

…

# IPv4 local connections:

host all all 127.0.0.1/32 ident map=trellix NOTE: add the bolded map=mcafee entry.

- Enregistrez le fichier.

Remarque : Nous avons utilisé un nom detrellix mappage dans cet exemple, mais vous pouvez utiliser le nom de votre choix.

- Modifiez le

pg_ident.conf fichier et ajoutez les entrées de carte suivantes :

# MAPNAME SYSTEM-USERNAME PG-USERNAME trellix postgres postgres trellix mfedbs postgres mfedbs postgres mfedbs NOTE: The final row can be omitted unless you see the error message below in your

PostgreSQL log:provided user name (postgres) and authenticated user (mfebds) do not match

- Emplacement du journal :

/var/log/postgresql/postgresql-XX-main.log. XX indique le nombre actuel de journaux, la valeur la plus élevée est présumée être la dernière

Par exemple :

/var/log/postgresql/postgresql-11-main.log

- Enregistrez le fichier et redémarrez

PostgreSQL -le.

Avec les systèmes SGBD traditionnels, tels que Oracle ou Sybase, le moniteur de base de données fonctionne en surveillant la mémoire système de la base de données et en extrayant les instructions SQL des sessions réseau.

Avec

Pour extraire des informations sur l’exécution de requêtes SQL, la mère se base sur les informations qui lui sont envoyées par la plug-in d’audit de sécurité de la base de données pour PostgreSQL. Lorsque le plug-in est installé dans la

Le capteur reçoit ces messages et extrait les informations nécessaires dans ses propres structures de données. Il traite ensuite les instructions SQL et toutes les informations associées à chaque instruction, comme c’est le cas pour d’autres systèmes SGBD.

Remarque : Le plug-in peut consigner JSON dans un fichier. Toutefois, cette fonctionnalité n’est pas utilisée lorsque la plug-in est utilisée conjointement avec le capteur DAM. Désactivez la journalisation dans un fichier.

Clause d'exclusion de responsabilité

Le contenu du présent article a été rédigé en anglais. En cas de divergences entre la version anglaise et sa traduction, la version en anglais prévaut. Certaines parties de ce contenu ont été traduites par le moteur de traduction automatique de Microsoft.

Produits affectés

Langues :

Cet article est disponible dans les langues suivantes :