2023年8月3日、ePO SaaS 上で動作する Mac 製品に複数のアップデートをリリースし、Apple Silicon のサポートを追加し、新しい証明書を実装しました。

重要: いずれかの製品のアップデートを進める場合は、

すべての製品をアップグレードする必要があります。1つまたは一部の製品だけをアップグレードすることはできません。

ePO SaaS で Apple Silicon サポートを提供するためにアップデートされる製品は?

- DLP

- EDR Client

- ENSM

- FRP

- MNE

- SCP

- TA

重要:上記の製品ビルドは、現在のブランチにチェックインされています。すべての MAC 製品をアップグレードする準備ができていない場合は、すべてのデプロイメントタスクを見直して、現在のブランチを使用している場合に最新バージョンを自動的にデプロイするように設定されていないことを確認してください。現在のブランチから最新バージョンを自動的にデプロイするように設定されている場合、既存の製品がアンインストールされ、デプロイ順序の依存関係のために新しいバージョンの製品の一部が正しくインストールされない可能性があります。このような場合は、手動で配置タスクを開始してください。手動デプロイの手順については、必ず以下に示すプロセスに従ってください。

すぐにアップグレードする必要がありますか?

アップグレードの準備ができていない場合は、後でアップグレードすることもできます。アップグレードする場合は、以下に記載されている手順に従ってください。デバイス上の対象製品の1つをアップグレードするには、そのデバイス上の対象製品

すべてをアップグレードする必要があることを忘れないでください。

個別の製品のアップグレードはできますか?

いいえ。製品を個別にアップグレードすることはできません。影響を受ける製品(TAを除く)の1つをアップグレードすると、他のすべての製品がアンインストールされます。新しい署名証明書を実装するため、この単一のアップグレード処理が必要になります。その後、影響を受ける他の製品の最新バージョンをインストールする必要があります。これらのバージョンに移行するには、すべてのクライアントを同時にアップデートする必要があります。

製品のフレッシュ・インストールはどのように行うのですか?

"

製品のフレッシュ・インストール" のセクションを参照してください。

アップグレードする前に:

- アップグレードの全プロセスを確認し、課題と必要なアクションを認識してください。

- アップグレードする製品の既知の問題とリリースノートをご覧ください。アップグレードの前に、インストールに関する問題や製品固有の前提条件や要件について、これらのドキュメントを確認してください。

- 以下の製品バージョンにアップグレードしてください:

重要: いずれかの製品のアップデートを進める場合は、 すべての製品をアップグレードする必要があります。1つまたは一部の製品だけをアップグレードすることはできません。

| 製品 |

アップグレードするバージョン |

| TA |

5.7.9.139 |

| ENSM |

10.7.9:

- Threat Prevention Version: 10.7.9.138

- Firewall Version: 10.7.9.37

- Web Control Version: 10.7.9.58

- Adaptive Threat Protection Version: 10.7.9.41

|

| DLP |

11.6.4.73.1 |

| EDR Client |

4.1.1.2821 |

| SCP |

4.6.0.242 |

| MNE |

5.2.3.48 |

| FRP |

5.4.4.92 |

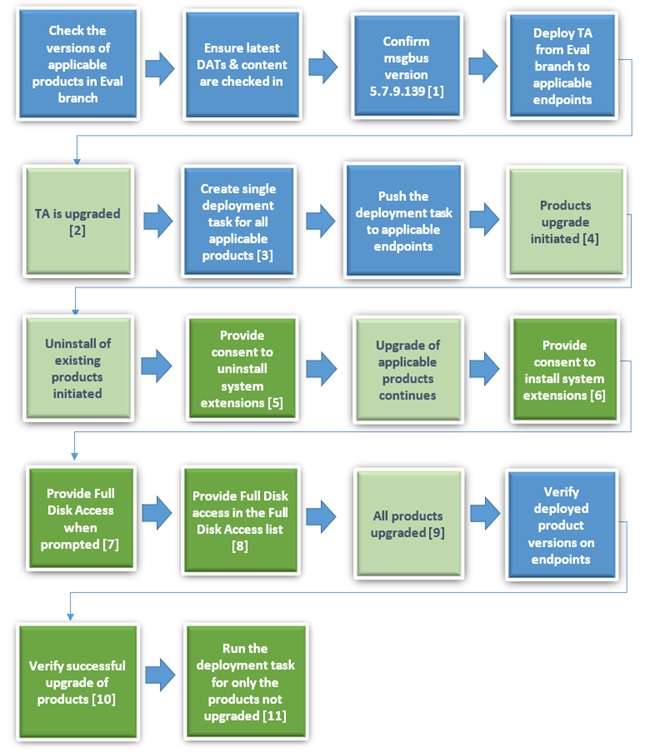

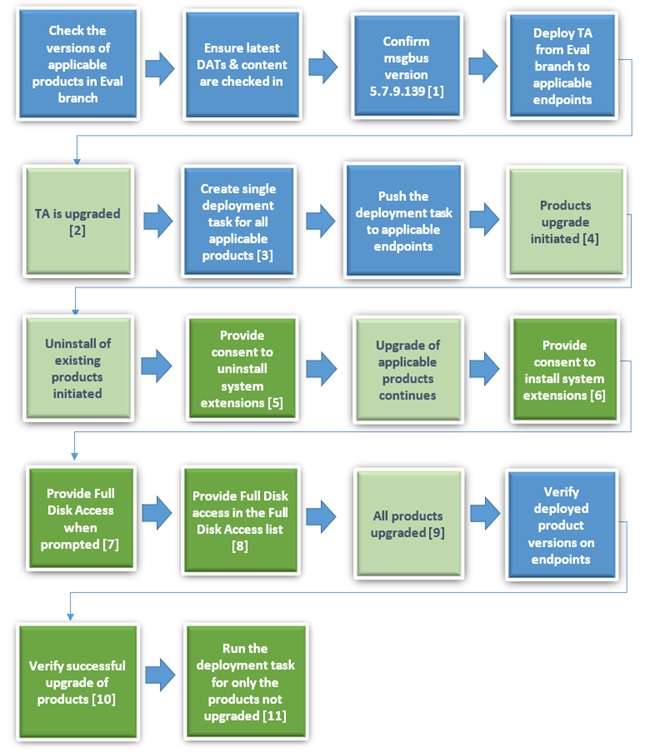

アップグレード手順:

- ePO SaaS の評価ブランチから製品のインストールを実行します。

- 水色のボックスは ePO SaaS サーバ上で実行されたアクションを示します。

- 濃い緑のボックスは、Endpoint で実行されたアクションを示します。

- 薄緑色のボックスは Endpoint の情報を示します。

- 角括弧 [x] 内の数字は、以下のプロセスで詳しく説明します。

- ePO SaaS 評価ブランチで該当製品の拡張機能とパッケージを確認します。また、最新の DAT とコンテンツが利用可能であることを確認します。

- [1] ePO にチェックインされている msgbus 証明書のバージョンが 5.7.9.139 であることを確認します。 msgbus 証明書のバージョンが古い場合は、テクニカルサポートでサポートケースを開き、更新してください。

重要: TA をアップグレードしたあと、更新された msgbus 証明書をデプロイします。

- JAMF/MDM ユーザーのみ:

以下の System Extensions MDM ペイロード設定を Configuration Profiles に追加します。これらの追加により、レガシーシステム拡張の削除が確実になります:

| プロパティ |

値 |

| システム拡張のタイプ |

Removable System Extensions |

| チーム識別子 |

GT8P3H7SPW |

| REMOVABLE SYSTEM EXTENSIONS |

com.mcafee.CMF.networkextension

com.mcafee.CMF.endpointsecurity |

FMP は、デプロイプロセス中の削除に対応しています。ただし、適切に設定されている場合は、ユーザー/管理者またはMDMプロファイルを介して削除を承認する必要があります。

macOS Big Sur 以前の OS では、構成プロファイルがレガシー拡張機能の削除を許可できない場合があるため、削除を許可するようユーザー/管理者に通知する必要があります、

これらの OS の制限のためです。

さらに、本製品を正しく動作させるために、設定プロファイルまたはユーザー/管理者により、以下を許可してください:

| プロパティ |

値 |

| システム拡張の種類 |

Removable System Extensions |

| チーム識別子 |

P2BNL68L2C |

| バンドル識別子 |

com.trellix.CMF.networkextension

com.trellix.CMF.endpointsecurity |

最後に、構成プロファイルを使用して証明書を追加します。

- ePO SaaS の評価ブランチから該当するエンドポイントに TA を展開します。

[2] アップグレードした TA や他の製品でのポリシー実施に関する問題:

TA モニターでエージェントサービスが実行されていると表示されても、ポリシーの適用に失敗することがあります。これは、TA のコード署名が更新されたためです。

情報 と コンソール ページにはインストールされているすべての製品が表示されますが、他の製品からのイベントは ePO にレポートされません。ePO からのポリシー適用がクライアントマシンで実行されない。

注意: ENSM が更新されるまで、メニューレットアイコンには McAfee ロゴが表示されます。

- ePO Saas の評価ブランチから製品を展開します:

[3] 推奨される製品の展開順序:

- ePO SaaS の評価ブランチから該当するすべての製品の展開タスクを 1 つ作成します。

重要: 次の順序で製品を導入してください:

- ENSM (脅威防御、ファイアウォール、Web コントロール、適応型脅威防御)

- DLP

- EDR Client

- SCP

- MNE

- FRP

注意:

- 製品のサブセットがある場合は、配置する製品を選択し、上記の順序で配置してください。

- サポートでは、配置タスクにランダム化オプションを設定し、タスクの実行がエンドポイント全体で分散されるようにすることを推奨しています。

- ePO 展開タスクをエンドポイントにプッシュします。

[4] アーティファクトのバックアップと製品のアンインストール:

最初の製品アップグレードの一環として、インストールされているすべての製品のアーティファ クトがバックアップされ、MNE を除くすべての製品がアンインストールされます。製品のアップグレード後、これらの成果物は復元されます。

- クライアントで、システム拡張機能のアンインストールに同意します。

詳細については、KB93600 - ENSM Firewall 10.7.5 以降を有効にするために必要な同意を参照してください。

重要: ソフトウェア拡張機能を削除するには、クライアントの管理者の同意が必要です。アップグレード時に McAfee, Inc. が署名したシステム拡張機能削除の同意書(非MDM環境)を提出しなかった場合、再起動時にシステム拡張機能アプリケーションがクラッシュする可能性があります。ただし、アップグレード後の製品に悪影響を及ぼすことはありません。詳細については、 KB96551 - ePO からアップグレードをプッシュして再起動しても McAfee システム拡張が削除されないを参照してください。

[5] クライアント上の古いシステム拡張機能のアンインストール:

MDM を導入していないクライアントでは、アンインストール時に次の McAfee ブランドのシステム拡張機能が削除されます:

- com.mcafee.CMF.networkextension

- com.mcafee.CMF.endpointsecurity (applicable if EDR Client is installed)

- クライアントが新しいシステム拡張をインストールすることに同意します:

[6] 新しいシステム拡張のインストール:

非 MDM デプロイメントでは、インストール中に以下の Trellix システムエクステンションがポップアップを通して新しいエクステンションをロードすることを許可してください:

- com.trellix.CMF.networkextension

- com.trellix.CMF.endpointsecurity (EDR Client がインストールされている場合に表示されます)

- NetworkFilterContent

- クライアント上の特定のアプリケーションに対してフルディスクアクセスを提供します:

[7] プロンプトが表示されたら、クライアントで fmpd、 VShieldScannerおよび、 VShieldScanManager.appのフルディスクアクセスを提供します。

注意:

- ENSM VShieldScanner のフルディスクアクセスプロンプトは、承認されるまで10分ごとに表示されます。

- ENSM System Extensions Full Disk Access プロンプトは、承認されるまで30分ごとに表示されます。

- [8] フルディスクアクセスリストを使用して、新しい拡張機能とプロセスにフルディスクアクセスを提供します:

- システム設定、 プライバシーとセキュリティ、 フルディスクアクセスをクリックしてください。

- TrellixNetworkExtension、 TrellixEndpointSecurity、 masvc を追加します。

詳細については、 KB91109 - プライバシーポリシー優先制御との互換性を参照してください。

重要: DLP が最初にアップデートされる製品の場合、DLP では fmpd のフルディスクアクセスを有効にするための通知が表示されません。

fmpd プロセスのフルディスクアクセスを手動で有効にする必要があります。

- [9] アップグレードプロセスを表示します。以下の点に注意してください:

- MNE はアンインストールされません。MNE が最新バージョンにアップグレードされるまで、MNE の機能は動作しません。

- この問題により、 MNEHost と MNEMacTool が応答しなくなる(クラッシュする)ことがあります。

- MNE がアップグレードされるまで、メニューレットアイコンには MAC が危険にさらされているという赤い警告が表示され、コンソールにはMAC が保護されていると表示されます。その他の製品はすべて正常に動作します。

- ポップアップが表示されます: 背景項目が追加されました。

- ポップアップの内容は以下の通りです:

- アップグレードが完了すると、ログイン項目に FireEye Security Holdings US LLC の項目が表示されます。項目の数は、インストールした製品によって異なります。

.JPG)

- [10] 製品のアップグレードを確認します:

該当する製品がすべてアップグレードされた後、すべての製品のアップグレードが成功したことを確認するために以下の項目をチェックしてください:

- Menulet に Trellix ロゴが表示されます。/li>

- Menulet、情報にインストールされたすべての製品とそのバージョンが表示されます。

- Menulet、コンソールには、クライアントのステータス、インストールされているすべての製品、およびそれらのステータス(有効または実行中)が表示されます。

- [11] 配置されていない製品に対してのみ、配置タスクを再実行します。

注意: この手順が必要なのは、一部の製品が正常にアップグレードされない場合だけです。

製品を新規にインストールする場合:

- システムツリーの新しいシステムページで、TA 5.7.7 のスマートインストーラを生成します。

- ダウンロードしたインストーラから TA 5.7.7 をインストールします。

- TA 5.7.7 が正常にインストールされたら、システムが ePO にレポートバックされることを確認します。

- 手動製品展開タスクをスケジュールし、TA を評価ブランチからバージョン 5.7.9 にアップグレードします。

- タスクの完了後、TA が 5.7.9 にアップグレードされ、ePO にレポートバックされることを確認します。

- 評価ブランチから必要な製品の手動展開タスクをスケジュールします。

- 必要な製品の手動展開タスクが完了したら、必要なソフトウェアがすべてインストールされ、ePO に報告されたことを確認します。