Como acessar as instâncias do ePO e do Manipulador de agentes por meio de uma instância bastião usando a reutilização

Artigos técnicos ID:

KB90847

Última modificação: 2021-06-03 07:17:24 Etc/GMT

Ambiente

McAfee ePolicy Orchestrator (ePO) 5.10

Resumo

Acesso remoto para as instâncias do ePO e do Manipulador de agentes por meio de uma instância bastião usando o PuTTY.

Necessário

- Fazer download e instalar PuTTY na guia PuTTY página download. https://www.chiark.greenend.org.uk/~sgtatham/putty/

Se você já tiver uma versão mais antiga do que foi instalada, recomendamos que você download a versão mais recente. Verifique se você instalar o pacote inteiro.

- Você deve ter os detalhes sobre a instância bastião:

- Endereço IP público ou DNS).

- Endereço IP privado da instância do servidor de aplicativos do ePO.

- Manipulador de agentes (AH) ou a instância do do DXL agente, que pode ser obtida na guia respectivas saídas da pilha da respectiva formação na nuvem.

- Você precisa ter acesso ao AWS Key pair usado durante a distribuição. Esse par de chaves é necessário para obter a senha para as instâncias do ePO remoto ou do Manipulador de agentes (AH) por meio do console do AWS.

Solução

Como efetuar logon nos componentes da pilha:

- Executa PuTTYgen.

- No menu, clique em Conversa, importar chave.

- Clique Salvar chave privada e salve o PPK arquivo para um local seguro de sua escolha.

- Executar o cliente de reseqüência principal

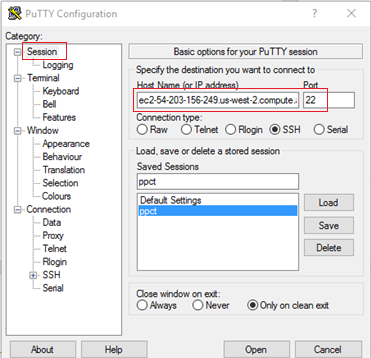

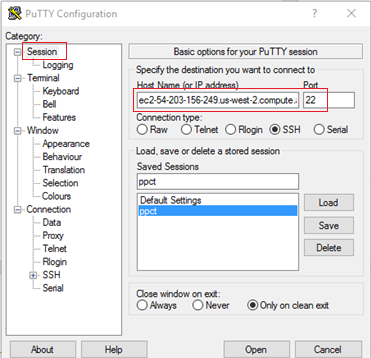

- No painel da categoria à esquerda, selecione Estabelecidas.

- No campo nome do host (ou endereço IP), defina o nome do host ou o endereço IP do bastion-server-dns.

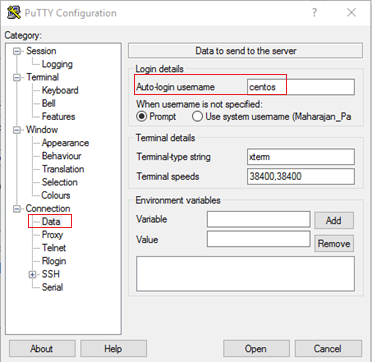

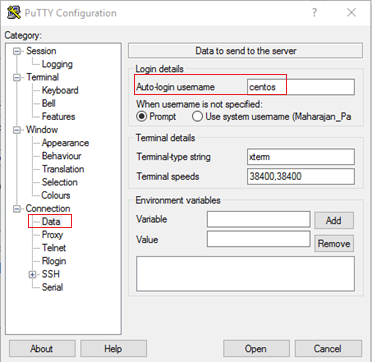

- No painel da categoria à esquerda, expanda Conectar e selecione Dados.

- No painel dados da conexão, defina o nome do usuário de login automático como centos.

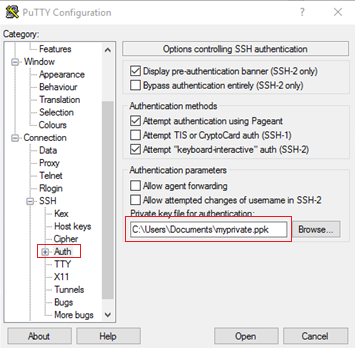

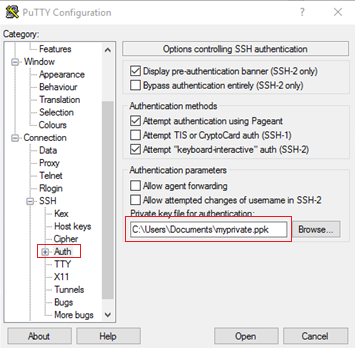

- No painel da categoria à esquerda, expanda Conectar, SSH, e selecione Autor.

- Na guia Auth painel, defina arquivo de chave privada para autenticação para o caminho em que você salvou o PPK arquivo. Ou clique em Localização.

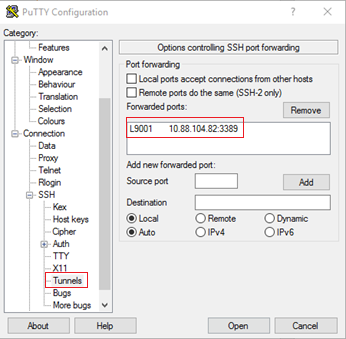

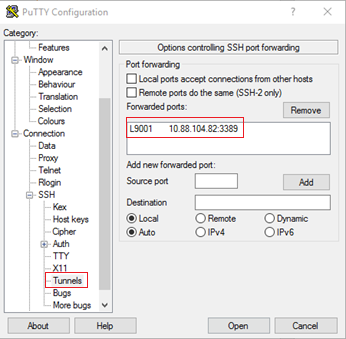

- No painel da categoria à esquerda, expanda Conectar, SSH, e selecione TúneI.

- No painel túneis, escolha uma porta local que não esteja em uso para cada host: porta túnel que você deseja estabelecer:

- Campo porta de origem-a porta localhost à qual você se conecta.

- Campo de destino-o servidor ePO ou Manipulador de agentes endereço IP do host ao qual você se conecta, em hostname:port formatos.

INDICADO: Você pode obter a instância do servidor de aplicativos do ePO e Manipulador de agentes endereço IP da instância nas respectivas saídas de pilha ou detalhes da instância do EC2.

- Clique Adicionar para cada host que você deseja fazer parte da configuração salva.

INDICADO Você pode adicionar vários hosts remotos, como Manipulador de agentes para estabelecer a conexão do túnel; em seguida, salve a configuração da sessão.

- Para salvar os parâmetros de conexão para uso futuro:

- No painel da categoria à esquerda, selecione Estabelecidas.

- No painel sessão, em sessões salvas, digite um nome no campo.

- Clique em Salvar.

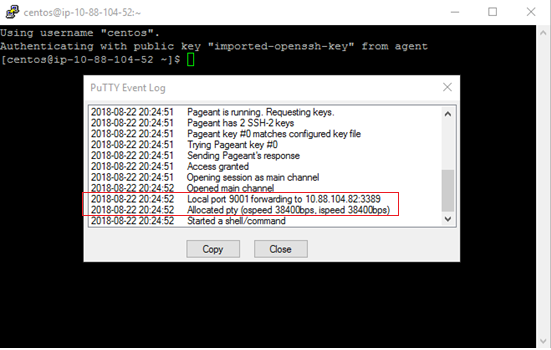

- Quando estiver pronto para continuar, clique em Abrir na parte inferior do painel. Uma janela de conexão é aberta para uma sessão SSH não interativa.

Important Deixe a janela aberta. Você pode minimizá-lo para que fique fora do caminho. No entanto, não feche a janela até que esteja pronto para encerrar a sessão.

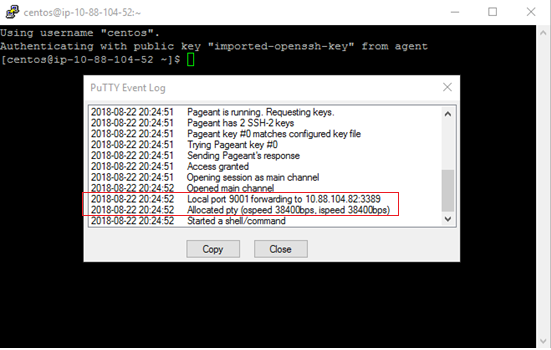

- Para verificar se o encapsulamento foi estabelecido, exiba o registro de eventos de acabamento.

- Se um túnel tiver sido estabelecido, salve a configuração.

Acesse por meio de uma sessão do Windows Remote Desktop Protocol (RDP):

- Abra Windows conexão de área de trabalho remota com o host especificado na seção túneis, acima.

- Escolha localhost para o campo computador e para a porta encapsulada (exemplo: localhost:9001).

- Especifique o nome do usuário como administra e, quando solicitado, digite a senha usando o par de chaves (obtido no console do AWS).

Acesso através de Linux sessão

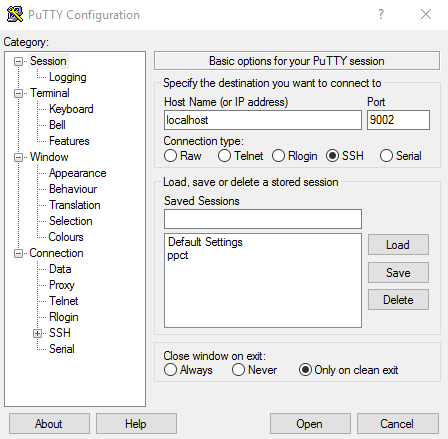

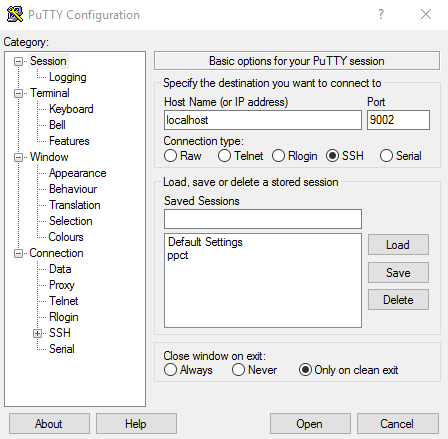

- Abrir uma nova PuTTY e configure uma nova conexão do Secure Shell para cada host. Por exemplo: do DXL agente instância, conforme especificado na seção de túneis acima.

- No painel sessão, escolha localhost para o campo nome do host e a porta encapsulada (exemplo: 9002).

- No painel da categoria à esquerda, expanda Conectar, Dados painéis.

- No painel dados, defina o nome do usuário de login automático como centos.

- No painel da categoria à esquerda, expanda Conectar, SSH, e selecione Autor.

- Na guia Auth painel, defina arquivo de chave privada para autenticação para o caminho no qual você salvou as arquivo PPK nas etapas acima. Ou clique em Localização.

Aviso de isenção de responsabilidade

O conteúdo original deste artigo foi redigido em inglês. Se houver diferenças entre o conteúdo em inglês e sua tradução, o conteúdo em inglês será o mais exato. Parte deste conteúdo foi criado por meio de tradução automática da Microsoft.

|