Aktivieren von Global Threat Intelligence in einem McAfee-Produkt

Zuletzt geändert am: 2023-02-17 15:49:23 Etc/GMT

Umgebung

McAfee Global Threat Intelligence-Nachrichten-Reputation

McAfee Global Threat Intelligence-Netzwerkverbindungs-Reputation

McAfee Global Threat Intelligence-Web-Kategorisierung

McAfee Global Threat Intelligence-Web-Reputation

Verschiedene McAfee-Produkte

McAfee Labs

Zusammenfassung

Was ist McAfee Global Threat Intelligence?

Global Threat Intelligence (GTI) ist ein Cloud-Dienst für Bedrohungsanalysen, der für ausgewählte McAfee-Produkte ausgeführt wird. Bei Erkennung einer potenziellen Bedrohung fragen Produkte mit aktiviertem McAfee GTI die GTI-Cloud ab, die Cloud antwortet mit einem Reputationsfaktor oder mit Kategorisierungsinformationen, und das Produkt ergreift in Ihrer Umgebung auf Richtlinien basierende Maßnahmen.

Internetverbindung

Wenn Richtlinien für Internetverbindungen das Aktivieren von GTI verhindern, können Sie den GTI Proxy Server herunterladen und installieren. Dieser konsolidiert die McAfee Client-zu-Cloud-Kommunikation über eine zentrale, einfach zu überprüfende virtuelle Appliance. GTI Proxy Server ist bei Erwerb des jeweiligen McAfee-Produkts kostenlos erhältlich.

HINWEIS: Für den Zugriff benötigen Sie eine gültige Grant-Nummer. In KB56057 finden Sie zusätzliche Informationen zur Produkt-Download-Website und zu alternativen Download-Adressen für bestimmte Produkte.

Wie wird GTI für Einzelprodukte aktiviert?

Klicken Sie auf einen der folgenden Links, um zu erfahren, wie GTI-Datei-Reputation für Ihr Produkt aktiviert wird:

- Email and Web Security Appliance

- E-Mail-Gateway

- Firewall Enterprise

- Host IPS

- Network Security Platform

- Network Threat Behavior Analysis

- Network Threat Response

- SaaS Email Protection

- SaaS-Web-Schutz

- Security for Microsoft Exchange

- Security for Microsoft SharePoint Server

- SiteAdvisor Enterprise

- VirusScan Enterprise

- Web Gateway

Email and Web Security Appliance

Email and Web Security (EWS) Appliance 5.5 und 5.6 können GTI verwenden. In diesem Artikel wird beschrieben, wie GTI für Email and Web Security (EWS) Appliance 5.5 und 5.6 aktiviert und konfiguriert wird.

Für frühere Versionen von EWS Appliance wird diese Technologie nicht unterstützt.

Installieren über SMTP:

- Melden Sie sich an der Verwaltungskonsole an.

- Wählen Sie E-Mail, E-Mail-Richtlinien und dann Scan-Richtlinien aus.

- Wählen Sie ein Protokoll aus: SMTP (oder POP3), Virenschutz, Viren.

Daraufhin öffnet sich das Fenster Virenschutzeinstellungen. - Wählen Sie auf der Registerkarte Grundlegende Optionen die Option zum Aktivieren der Global Threat Intelligence-Datei-Reputation aus.

- Wählen Sie die Empfindlichkeit aus (Standardeinstellung: Mittel).

Beschreibung der Empfindlichkeitsstufen

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht DAT-Dateien des kommenden Tages. Sichern Sie sich heute den Schutz von morgen. Dies ist die empfohlene Erstkonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien. Dies ist die empfohlene Erstkonfiguration. Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Anwendung in Netzwerken, bei denen Endpunkte regelmäßig infiziert werden. Sehr hoch Empfohlen für Netzwerke, bei denen Endpunkte wiederholt infiziert werden oder ein besonders hoher Schutz erforderlich ist. Erhöhtes Risiko von False-Positives (Fehlalarmen).

- Klicken Sie auf Änderungen übernehmen.

Installieren über HTTP:

- Melden Sie sich an der Verwaltungskonsole an.

- Wählen Sie Web, Web-Richtlinien und dann Scan-Richtlinien aus.

- Wählen Sie ein Protokoll aus: HTTP (oder ICAP/FTP), Virenschutz, Viren.

Daraufhin öffnet sich das Fenster Virenschutzeinstellungen. - Wählen Sie auf der Registerkarte Grundlegende Optionen die Option zum Aktivieren der Global Threat Intelligence-Datei-Reputation aus.

- Wählen Sie die Empfindlichkeit aus (Standardeinstellung: Mittel).

Beschreibung der Empfindlichkeitsstufen

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht DAT-Dateien des kommenden Tages. Sichern Sie sich heute den Schutz von morgen. Dies ist die empfohlene Erstkonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien. Dies ist die empfohlene Erstkonfiguration. Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Anwendung in Netzwerken, bei denen Endpunkte regelmäßig infiziert werden. Sehr hoch Empfohlen für Netzwerke, bei denen Endpunkte wiederholt infiziert werden oder ein besonders hoher Schutz erforderlich ist. Erhöhtes Risiko von False-Positives (Fehlalarmen).

- Klicken Sie auf Änderungen übernehmen.

Email Gateway (früher als IronMail bezeichnet) (6.7.2 oder höher)

Email Gateway ist in die GTI-Nachrichten-Reputation integriert.

So aktivieren Sie diesen Dienst:

- Wählen Sie Spam-Schutz, TrustedSource aus.

- Klicken Sie auf TrustedSource aktivieren, und konfigurieren Sie ggf. weitere Einstellungen.

So aktivieren Sie GTI-Nachrichten-Reputation im Spam-Profiler:

- Wählen Sie Spam-Schutz, Spam-Profiler, Konfigurieren aus.

- Klicken Sie unter Spam-Funktionen/Wörterbücher auf Vertrauenswürdige Quelle aktivieren.

Firewall Enterprise (7.0 oder höher)

Firewall Enterprise ist in die GTI-Netzwerkverbindungs-Reputation integriert.

So aktivieren Sie diesen Dienst:

- Wählen Sie in der Verwaltungskonsole in der Ressourcenstruktur auf der linken Seite eine bestimmte Firewall aus, wählen Sie anschließend Richtlinie und dann Zugriffssteuerungsregeln aus.

- Erstellen Sie eine neue Regel, indem Sie oben auf das grüne Pluszeichen klicken oder eine vorhandene Regel in der Liste auswählen.

- Wählen Sie im Bildschirm Regeleigenschaften die Option TrustedSource aktivieren aus.

- Passen Sie die Stufe der Netzwerkverbindungs-Reputation für die Regel an.

Host Intrusion Prevention System (8.0 oder höher)

Host IPS ist in die GTI-Datei- und Netzwerkverbindungs-Reputation integriert.

So aktivieren Sie diesen Dienst:

- Starten Sie ePO, und navigieren Sie zum Richtlinienkatalog.

- Wählen Sie Host Intrusion Prevention 8.0 oder höher aus: Firewall unter Produkt.

- Wählen Sie unter Kategorien die Firewall-Optionen aus.

- Klicken Sie auf die Schaltfläche Bearbeiten der Richtlinie, für die GTI aktiviert werden soll.

- Wählen Sie für Schwellenwert für die TrustedSource-Blockierung von eingehendem Datenverkehr/ausgehendem Datenverkehr einen Wert aus der Dropdown-Liste aus.

Network Security Platform (6.0 oder höher für Datei-Reputation und 6.0.7 für Netzwerkverbindungs-Reputation)

Network Security Platform ist in die GTI-Datei- und Netzwerkverbindungs-Reputation integriert.

So aktivieren Sie die GTI-Datei-Reputation:

- Wählen Sie in der Ressourcenstruktur im Network Security Manager den Eintrag IPS-Einstellungen und anschließend die Registerkarte Malware-Entdeckung aus.

- Legen Sie die für die GTI-Datei-Reputation spezifischen Optionen für den Sensor fest, einschließlich der DNS-Server, der Empfindlichkeit und der Abwehrmaßnahme. An dieser Stelle können Sie auch Optionen zur Verwendung benutzerdefinierter Fingerabdrücke verwalten.

- Klicken Sie auf Speichern.

- Wählen Sie Optionen zum Aktivieren aus.

- Legen Sie die Optionen zum Aktivieren pro Sensor und Port bzw. Port-Paar fest.

- Wählen Sie für jeden Port bzw. jedes Port-Paar eine Richtung und einen Entdeckungstyp aus.

- Klicken Sie auf Speichern, und wählen Sie dann Konfigurationsaktualisierung aus, damit die Änderungen wirksam werden.

So aktivieren Sie die GTI-Netzwerkverbindungs-Reputation:

- Wählen Sie in der Ressourcenstruktur im Network Security Manager den Eintrag IPS-Einstellungen und anschließend die Registerkarte Malware-Entdeckung aus.

- Navigieren Sie im Network Security Manager zu Meine Firma/Integration und dann zu Global Threat Intelligence. Nun können Sie Teilnahmestufen, Warnungsdetails und technische Informationen auswählen.

Network Threat Behavior Analysis (1.0 oder höher)

Network Threat Behavior Analysis ist in die GTI-Netzwerkverbindungs-Reputation integriert.

So aktivieren Sie diesen Dienst:

- Navigieren Sie im Network Security Manager zu Meine Firma/Integration und dann zu Global Threat Intelligence.

- Nun können Sie die gewünschten Teilnahmestufen, Warnungsdetails und technischen Informationen auswählen.

Network Threat Response (2.1.1 oder höher)

Network Threat Response ist in die GTI-Datei- und Netzwerkverbindungs-Reputation integriert. GTI ist in Network Threat Response bereits standardmäßig aktiviert. Daher müssen Sie keine entsprechenden Schritte ausführen. Sie können GTI bei Bedarf deaktivieren. Die einzige von einem Administrator zum Aktivieren der Funktion auszuführende Aktion ist das Festlegen eines Proxys.

GTI wird mit Analysen und Ergebnissen von Network Threat Response aktualisiert, und die GTI-Netzwerkverbindungs-Reputation (TrustedSource) wird nach Ereigniskontextinformationen abgefragt. Ein Analyst kann beispielsweise bereits vor Durchführung einer umfassenden Analyse schnell bestimmen, ob eine bösartige Datei über eine verdächtige URL heruntergeladen wurde.

Zurück zum Anfang

SaaS Email Protection

SaaS Email Protection ist in die GTI-Nachrichten-Reputation integriert.

Dieser Dienst ist standardmäßig aktiviert.

Zurück zum AnfangSaaS Web Protection

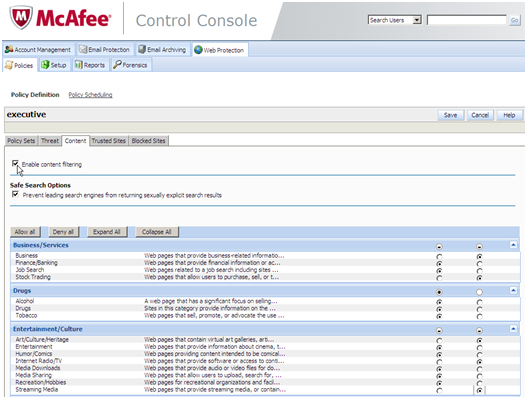

SaaS Web Protection ist in die GTI-Web-Kategorisierung integriert.

So aktivieren Sie diesen Dienst:

- Wählen Sie in der Verwaltungskonsole die Registerkarte Web Protection aus.

- Klicken Sie auf die Registerkarte Richtlinien.

- Klicken Sie auf die Registerkarte Inhalt.

- Wählen Sie die Option Inhaltsfilterung aktivieren aus. Unter den Optionen für Sichere Suche können Sie zudem verhindern, dass gängige Suchmaschinen Suchergebnisse mit eindeutig sexuellem Inhalt zurückgeben.

- Darüber hinaus können Sie Optionen für das Zulassen/Ablehnen von Websites konfigurieren, indem Sie Folgendes auswählen:

Security for Microsoft Exchange ist in die GTI-Nachrichten-Reputation integriert.

So aktivieren Sie die GTI-Nachrichten-Reputation:

- Klicken Sie auf Start, auf Programme, auf McAfee, Security for Microsoft Exchange und dann auf Produktkonfiguration.

- Klicken Sie auf Einstellungen und Diagnosen.

- Klicken Sie auf Spam-Schutz.

- Wählen Sie unter McAfee Global Threat Intelligence-E-Mail-Reputation die Option E-Mail-Reputation aktivieren aus.

- Klicken Sie auf Übernehmen.

So konfigurieren Sie GTI lokal:

- Klicken Sie auf Start, auf Programme, auf McAfee, Security for Microsoft Exchange und dann auf Produktkonfiguration.

- Klicken Sie auf Richtlinien-Manager, und wählen Sie dann Bei Zugriff oder Auf Anforderung aus.

- Klicken Sie auf Master-Richtlinie.

- Klicken Sie auf Antiviren-Scanner.

- Wählen Sie unter Aktivierung die Option Aktivieren aus.

- Wählen Sie unter Optionen die zu konfigurierende Virenschutz-Option aus, und klicken Sie auf Bearbeiten.

- Wählen Sie die benötigten Scanner-Optionen aus, und wählen Sie anschließend die Option Artemis-Technologie aktivieren sowie die erforderliche Empfindlichkeit:

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht den DAT-Dateien des kommenden Tages. Empfohlene Anfangskonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Verwendung in regelmäßig infizierten Exchange-Umgebungen. Sehr hoch Empfohlen für die Verwendung in On-Demand-Scans für Exchange-Datenbanken.

- Klicken Sie auf Speichern.

- Klicken Sie auf Übernehmen.

- Aktualisieren Sie die Seite, um die Änderungen an den Richtlinieneinstellungen anzuzeigen.

So konfigurieren Sie GTI über ePolicy Orchestrator:

- Melden Sie sich als Administrator beim ePolicy Orchestrator-Server an.

- Klicken Sie auf Systeme und auf Systemstruktur, und wählen Sie erst die entsprechende Gruppe und dann das System bzw. die Systeme aus.

- Klicken Sie auf Zugewiesene Richtlinien.

- Wählen Sie das entsprechende Produkt sowie die entsprechende Kategorie und Richtlinie aus, und klicken Sie dann auf Speichern.

- Klicken Sie auf Richtlinien-Manager, und wählen Sie dann Bei Zugriff oder Auf Anforderung aus.

- Klicken Sie auf Master-Richtlinie.

- Klicken Sie auf Antiviren-Scanner.

- Wählen Sie unter Aktivierung die Option Aktivieren aus.

- Wählen Sie unter Optionen die zu konfigurierende Virenschutz-Option aus, und klicken Sie auf Bearbeiten.

- Wählen Sie die benötigten Scanner-Optionen aus, und wählen Sie anschließend die Option Artemis-Technologie aktivieren sowie die erforderliche Empfindlichkeit:

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht DAT-Dateien des kommenden Tages. Empfohlene Anfangskonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Verwendung in regelmäßig infizierten Exchange-Umgebungen. Sehr hoch Empfohlen für die Verwendung in On-Demand-Scans von Exchange-Datenbanken.

- Klicken Sie auf Speichern.

- Wählen Sie den Client-Computer aus, und senden Sie anschließend eine Agenten-Reaktivierung.

Security for Microsoft SharePoint Server

- GTI wird für Security for Microsoft SharePoint ab Version 2.5 unterstützt.

- GTI ersetzt keine Signaturdateien. Für weiterführende Aktionen wie Bereinigung und Reparatur sind weiterhin DAT-Dateien erforderlich.

- GTI-Schutz ist nur verfügbar, wenn der Computer mit dem Internet verbunden ist. Ohne bestehende Internetverbindung werden Computer zwar durch die lokalen DAT-Dateien geschützt, GTI ist jedoch nicht aktiv.

- GTI belegt eine sehr geringe Bandbreite und ist damit auch für langsame Verbindungen geeignet.

So konfigurieren Sie GTI lokal:

- Melden Sie sich über das Administratorkonto beim Microsoft SharePoint-Server an.

- Starten Sie Security for Microsoft SharePoint Server.

- Klicken Sie auf Richtlinien-Manager, und wählen Sie dann Bei Zugriff oder Auf Anforderung aus.

- Klicken Sie auf Masterrichtlinie.

- Klicken Sie auf Antiviren-Scanner.

- Wählen Sie unter Aktivierung die Option Aktivieren aus.

- Wählen Sie unter Optionen die zu konfigurierende Virenschutz-Option aus, und klicken Sie auf Bearbeiten.

- Wählen Sie Grundlegende Optionen aus, und wählen Sie anschließend die Option Artemis-Technologie aktivieren und die erforderliche Empfindlichkeit.

Beschreibung der Empfindlichkeitsstufen

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht DAT-Dateien des kommenden Tages. Sichern Sie sich heute den Schutz von morgen. Dies ist die empfohlene Erstkonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Verwendung in regelmäßig infizierten SharePoint-Repositorys. Sehr hoch Empfohlen für die Verwendung in On-Demand-Scans in SharePoint-Repositorys.

- Klicken Sie auf Speichern.

- Klicken Sie auf Übernehmen.

- Aktualisieren Sie die Seite, um die Änderungen an den Richtlinieneinstellungen anzuzeigen.

So konfigurieren Sie GTI über ePolicy Orchestrator:

- Melden Sie sich als Administrator beim ePolicy Orchestrator-Server an.

- Klicken Sie auf Systeme und auf Systemstruktur, und wählen Sie erst die entsprechende Gruppe und dann das System bzw. die Systeme aus.

- Klicken Sie auf Zugewiesene Richtlinien.

- Wählen Sie das entsprechende Produkt sowie die entsprechende Kategorie und Richtlinie aus, und klicken Sie dann auf Speichern.

- Klicken Sie auf Richtlinien-Manager, und wählen Sie dann Bei Zugriff oder Auf Anforderung aus.

- Klicken Sie auf Masterrichtlinie.

- Klicken Sie auf Antiviren-Scanner.

- Wählen Sie unter Aktivierung die Option Aktivieren aus.

- Wählen Sie unter Optionen die zu konfigurierende Virenschutz-Option aus, und klicken Sie auf Bearbeiten.

- Wählen Sie Grundlegende Optionen aus, und wählen Sie anschließend die Option Artemis-Technologie aktivieren und die erforderliche Empfindlichkeit:

Beschreibung der Empfindlichkeitsstufen

Deaktiviert GTI ist deaktiviert. Sehr niedrig Entspricht DAT-Dateien des kommenden Tages. Sichern Sie sich heute den Schutz von morgen. Dies ist die empfohlene Erstkonfiguration. Niedrig Schutz zusätzlich zu DAT-Dateien Mittel Zu verwenden, wenn das Risiko von Malware-Infektionen höher ist als das von False-Positives (Fehlalarmen). Hoch Empfohlen für die Verwendung in regelmäßig infizierten SharePoint-Repositorys. Sehr hoch Empfohlen für die Verwendung in On-Demand-Scans in SharePoint-Repositorys.

- Klicken Sie auf Speichern.

- Wählen Sie den Client-Computer aus, und senden Sie anschließend eine Agenten-Reaktivierung.

SiteAdvisor Enterprise (3.5 oder höher)

SiteAdvisor Enterprise ist die erste Version, in der die GTI-URL-Reputation verwendet wird. Version 3.5 Patch 2 verwendet zudem auch die GTI-Datei-Reputation.

So aktivieren Sie diesen Dienst:

- Starten Sie ePO, und wählen Sie Menü, Richtlinie und dann Richtlinienkatalog aus.

- Wählen Sie Produkt – SiteAdvisor Enterprise 3.5 oder höher aus.

- Klicken Sie im Menü Richtlinie auf Aktivieren oder auf Deaktivieren.

VirusScan Enterprise 8.7i

VirusScan Enterprise (VSE) ist in die GTI-Datei-Reputation integriert.

- Für VSE 8.7i (ohne Patch) und VSE 8.7i Patch 1 können Sie den GTI-Dienst für das E-Mail-Scannen bei Empfang, das Scannen bei Bedarf oder das Scannen bei Zugriff aktivieren.

- Für VSE 8.7i Patch 2 und höher wird GTI standardmäßig aktiviert, so dass Sie keine entsprechenden Aktionen ausführen müssen.

- Sie können GTI nur mit ePO 4.0 (oder höher) und nur in VSE 8.7i (oder höher) bereitstellen.

- Beim Einchecken von Paketen in ePO sind drei Optionen verfügbar: Aktuell, Vorherige und Test. Als Standardeinstellung wird für alle Clients Aktuell verwendet.

- Für stufenweise Bereitstellungen können Sie eine Gruppe von Computern zuweisen, deren Aktualisierung über den Zweig Test erfolgen soll. Anschließend können Sie als Test die SuperDAT-Datei einchecken.

So aktivieren Sie GTI mit ePO 4.5 in VSE 8.7i

- Starten Sie ePO, und wählen Sie Menü, Richtlinie und dann Richtlinienkatalog aus.

- Wählen Sie VirusScan Enterprise 8.7.0 (oder höher) und dann Richtlinien für E-Mail-Scan beim Senden aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder die Arbeitsstation bearbeiten möchten.

- Wählen Sie die Registerkarte Scan-Elemente aus, und wählen Sie anschließend unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die Empfindlichkeit.

- Aktivieren Sie auf der Registerkarte Scan-Elemente unter Heuristik die Option Unbekannte Programmbedrohungen und Trojaner suchen.

- Speichern Sie die Richtlinie.

- Starten Sie ePO, und wählen Sie Menü, Systeme und dann Systemstruktur aus.

- Klicken Sie auf die Registerkarte Client-Tasks, und klicken Sie anschließend auf Neuer Task.

- Geben Sie einen neuen Namen ein, und wählen Sie den Task-Typ On-Demand-Scan (VSE 8.7.0 oder höher) aus.

- Klicken Sie auf Weiter, und wählen Sie die Registerkarte Leistung aus.

- Wählen Sie unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die Empfindlichkeit aus.

- Aktivieren Sie auf der Registerkarte Scan-Elemente unter Heuristik die Option Unbekannte Programmbedrohungen suchen.

- Klicken Sie auf Weiter, um die Ausführung des Tasks zu planen.

- Klicken Sie auf Weiter, um den Task zu überprüfen und zu speichern.

- Starten Sie ePO, und wählen Sie Menü, dann Richtlinie und dann Richtlinienkatalog aus.

- Wählen Sie VirusScan Enterprise 8.7.0 (oder höher) und dann Allgemeine Richtlinien bei Zugriff aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder die Arbeitsstation bearbeiten möchten.

- Wählen Sie die Registerkarte Allgemein und dann die Empfindlichkeit unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) aus.

- Speichern Sie die Richtlinie.

- Wählen Sie VirusScan Enterprise 8.7.0 (oder höher) und dann Richtlinien bei Zugriff für Standardvorgänge/Richtlinien bei Zugriff für Vorgänge mit hohem Risiko/Richtlinien bei Zugriff für Vorgänge mit niedrigem Risiko aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder für die Arbeitsstation bearbeiten möchten.

- Klicken Sie auf die Registerkarte Scan-Elemente, und aktivieren Sie unter Heuristik die Option Unbekannte unerwünschte Programme und Trojaner suchen.

- Speichern Sie die Richtlinie.

So aktivieren Sie GTI in VSE 8.7i mit ePO 4.0

- Starten Sie ePO, und klicken Sie auf die Registerkarte Systeme.

- Klicken Sie auf die Registerkarte Richtlinienkatalog, und wählen Sie anschließend VirusScan Enterprise 8.7.0 (oder höher) und Richtlinien für E-Mail-Scan beim Senden aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder die Arbeitsstation bearbeiten möchten.

- Wählen Sie die Registerkarte Scan-Elemente aus, und wählen Sie anschließend unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die Empfindlichkeit aus.

- Aktivieren Sie auf der Registerkarte Scan-Elemente unter Heuristik die Option Unbekannte Programmbedrohungen und Trojaner suchen.

- Speichern Sie die Richtlinie.

- Starten Sie ePO, und klicken Sie auf die Registerkarte Systeme.

- Klicken Sie auf Systemstruktur, auf Client-Tasks und anschließend auf Neuer Task.

- Geben Sie einen neuen Namen ein, und wählen Sie den Task-Typ On-Demand-Scan (VSE 8.7.0 oder höher) aus.

- Klicken Sie auf Weiter, und wählen Sie die Registerkarte Leistung aus.

- Wählen Sie unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die Empfindlichkeit aus.

- Aktivieren Sie auf der Registerkarte Scan-Elemente unter Heuristik die Option Unbekannte Programmbedrohungen suchen.

- Klicken Sie auf Weiter, um die Ausführung des Tasks zu planen.

- Klicken Sie auf Weiter, um den Task zu überprüfen und zu speichern.

On-Access-Scan-Richtlinie (VSE 8.7i Patch 1 oder höher erforderlich):

- Starten Sie ePO, und klicken Sie auf die Registerkarte Systeme.

- Klicken Sie auf die Registerkarte Richtlinienkatalog, und wählen Sie dann VirusScan Enterprise 8.7.0 (oder höher) und Allgemeine Richtlinien bei Zugriff aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder die Arbeitsstation bearbeiten möchten.

- Wählen Sie die Registerkarte Allgemein und dann die Empfindlichkeit unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) aus.

- Speichern Sie die Richtlinie.

- Wählen Sie VirusScan Enterprise 8.7.0 (oder höher) und dann Richtlinien bei Zugriff für Standardvorgänge/Richtlinien bei Zugriff für Vorgänge mit hohem Risiko/Richtlinien bei Zugriff für Vorgänge mit niedrigem Risiko aus.

- Wählen Sie aus, ob Sie die Richtlinie für den Server oder für die WorkstationArbeitsstation bearbeiten möchten.

- Klicken Sie auf die Registerkarte Scan-Elemente, und aktivieren Sie unter Heuristik die Option Unbekannte unerwünschte Programme und Trojaner suchen.

- Speichern Sie die Richtlinie.

Lokales Konfigurieren von GTI-Einstellungen für VSE 8.7i

On-Demand-Scan-Richtlinie:

- Klicken Sie auf Start, auf Programme, auf McAfee und dann auf VirusScan-Konsole.

- Doppelklicken Sie auf On-Demand-Scan. Klicken Sie ggf. auf die Registerkarte Leistung.

- Legen Sie unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die entsprechende Empfindlichkeit fest, und klicken Sie anschließend auf OK.

- Wählen Sie die Registerkarte Scan-Elemente aus.

- Aktivieren Sie unter Heuristik die Option Unbekannte Programmbedrohungen suchen, und klicken Sie anschließend auf OK.

Richtlinie für das E-Mail-Scannen bei Empfang:

- Klicken Sie auf Start, auf Programme, auf McAfee und dann auf VirusScan-Konsole.

- Doppelklicken Sie auf Richtlinie für das E-Mail-Scannen bei Empfang. Wählen Sie bei Bedarf die Registerkarte Scan-Elemente aus.

- Legen Sie unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die entsprechende Empfindlichkeit fest, und klicken Sie anschließend auf OK.

- Wählen Sie die Registerkarte Scan-Elemente aus.

- Aktivieren Sie unter Heuristik die Option Unbekannte Programmbedrohungen und Trojaner suchen, und klicken Sie dann auf OK.

- Klicken Sie auf Start, auf Programme, auf McAfee und dann auf VirusScan-Konsole.

- Doppelklicken Sie auf On-Access-Scan. Wählen Sie bei Bedarf die Registerkarte Scan-Elemente aus.

- Legen Sie unter Heuristische Netzwerkprüfung nach verdächtigen Dateien (bzw. in VSE 8.8 unter Artemis (heuristische Netzwerkprüfung nach verdächtigen Dateien)) die entsprechende Empfindlichkeit fest, und klicken Sie anschließend auf OK.

- Wählen Sie die Registerkarte Scan-Elemente aus.

- Aktivieren Sie unter Heuristik die Option Unbekannte unerwünschte Programme und Trojaner suchen, und klicken Sie dann auf OK.

Web Gateway ist in die GTI-Datei-Reputation, -Web-Kategorisierung und -Web-Reputation integriert.

So aktivieren Sie die GTI-Datei-Reputation:

- Führen Sie in der Anzeige für Richtlinien links auf der Registerkarte mit den Einstellungen eine Aufgliederung nach Modulen, Malware-Schutz und Gateway Anti-Malware durch.

- Klicken Sie unter Erweiterte Einstellungen auf die Option zum Aktivieren von Artemis-Abfragen.

So aktivieren Sie die GTI-Web-Kategorisierung und -Web-Reputation:

- Lassen Sie die Anzeige für Richtlinien geöffnet, und führen Sie links auf der Registerkarte mit den Einstellungen eine Aufgliederung nach TrustedSource, Standard durch.

- Wählen Sie rechts die Option zum Durchführen einer Bewertung in der Cloud, wenn die lokale Bewertung kein Ergebnis ergibt für die Web-Kategorisierung und die Option zur Verwendung des standardmäßigen TrustedSource-Servers für die Bewertung in der Cloud für die Web-Reputation aus.

Geolocation-Informationen sind nur über Cloud-Suchen verfügbar. Um diese Funktion zu aktivieren, wählen Sie aus, dass Nur Cloud-Bewertungsdienste verwendet werden sollen.

Themenbezogene Informationen

Einzelheiten zu Global Threat Intelligence-Datei-Reputationsstufen finden Sie in KB74983.

Häufig gestellte Fragen zur Global Threat Intelligence-Datei-Reputation werden in KB53735 beantwortet.

Häufig gestellte Fragen zu Global Threat Intelligence Proxy werden in KB71000 beantwortet.

Dieser Artikel ersetzt KB53732, KB72228 und KB68631.

Haftungsausschluss

Betroffene Produkte

Sprachen:

Dieser Artikel ist in folgenden Sprachen verfügbar: