Come accedere alle istanze del gestore ePO e Agent tramite un'istanza Bastion utilizzando PuTTy

Articoli tecnici ID:

KB90847

Ultima modifica: 02/06/2021

Ambiente

McAfee ePolicy Orchestrator (ePO) 5.10

Riepilogo

Accesso remoto alle istanze del gestore di ePO e Agent tramite l'istanza Bastion utilizzando PuTTY.

Requisiti

- Scarica e installa PuTTY dal PuTTY download pagina. https://www.chiark.greenend.org.uk/~sgtatham/putty/

Se è già installata una versione precedente di PuTTy, si consiglia di download la versione più recente. Assicurarsi di installare l'intero suite.

- È necessario disporre dei dettagli sull'istanza Bastion:

- Indirizzo IP pubblico o DNS).

- Indirizzo IP privato dell'istanza del server applicazioni ePO.

- Istanza del gestore degli agent (AH) o istanza del broker DXL, che può essere ottenuta nella scheda rispettive stack output di formazione cloud.

- È necessario accedere al AWS Key pair utilizzato durante la distribuzione. Questa coppia di chiavi è necessaria per ottenere la password per le istanze remote ePO o Agent handler (AH) tramite la console di AWS.

Soluzione

Come accedere ai componenti di stack:

- Esegui PuTTYgen.

- Dal menu clicca su Conversazione, chiave di importazione.

- Fare clic su Salva chiave privata e salvare il File PPK in una posizione sicura di vostra scelta.

- Esegui il client PuTTy principale

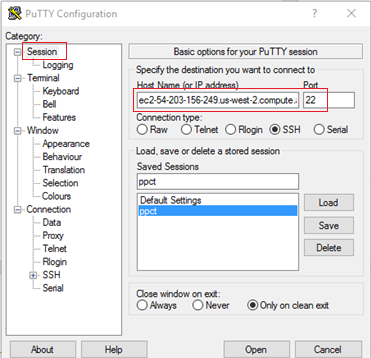

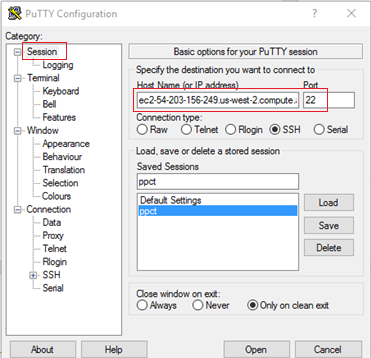

- Nella categoria riquadro a sinistra, selezionare Sessioni.

- Dal campo nome host (o indirizzo IP), impostare il nome host o l'indirizzo IP per il bastion-server-dns.

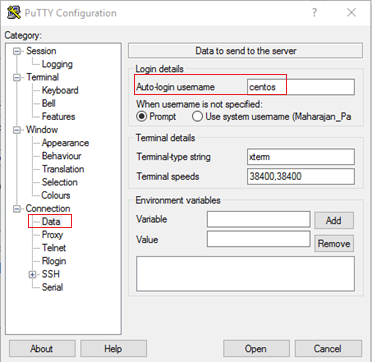

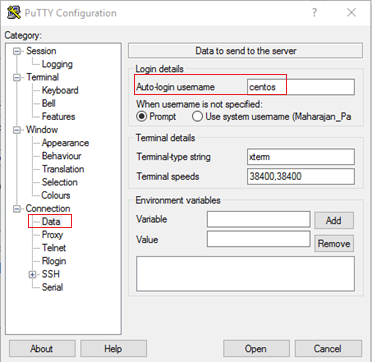

- Nella categoria riquadro a sinistra, espandere Connessione e selezionare Dati.

- Nel riquadro dati di connessione, impostare il nome utente di accesso automatico a centos.

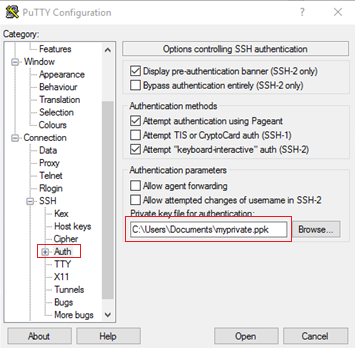

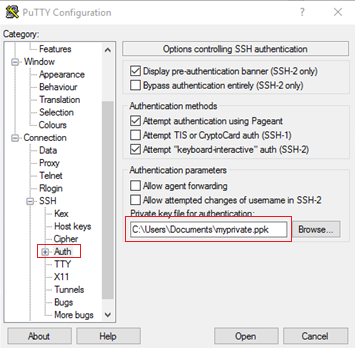

- Nella categoria riquadro a sinistra, espandere Connessione, SSH, quindi selezionare Auth.

- Nella pagina Auth pannello, set File di chiave privata per l'autenticazione al percorso in cui è stato salvato il file PPK. In alternativa, fare clic su Sfoglia.

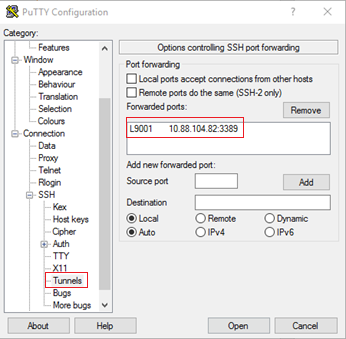

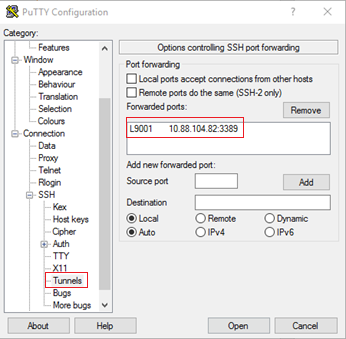

- Nella categoria riquadro a sinistra, espandere Connessione, SSH, quindi selezionare Tunnel.

- Nel riquadro tunnel, scegliere una porta locale non in uso per ogni host: porta tunnel che si desidera stabilire:

- Campo porta di origine: la porta localhost a cui ci si connette.

- Campo di destinazione: il server ePO o l'indirizzo IP host del gestore degli agent a cui ci si connette, in hostname:port formato.

Nota: È possibile ottenere l'istanza del server applicazioni ePO e l'indirizzo IP dell'istanza del gestore Agent dalle rispettive uscite stack o dai dettagli dell'istanza EC2.

- Fare clic su Aggiungere per ogni host di cui si desidera far parte nella configurazione salvata.

Nota È possibile aggiungere più host remoti come Agent handler per stabilire la connessione al tunnel; quindi salvare la configurazione della sessione.

- Per salvare i parametri di connessione per un utilizzo futuro:

- Nella categoria riquadro a sinistra, selezionare Sessioni.

- Nel riquadro sessione, in sessioni salvate, digitare un nome nel campo.

- Fare clic su Salva.

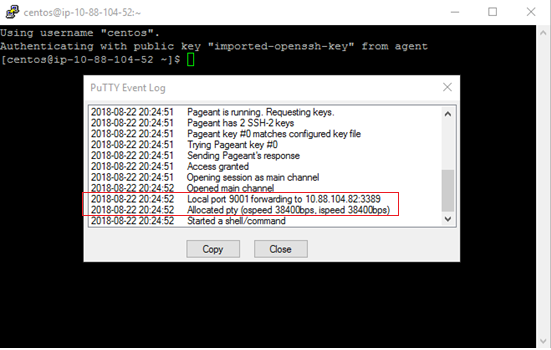

- Quando si è pronti per continuare, fare clic su Aprire nella parte inferiore del pannello. Una finestra di connessione si apre a una sessione SSH non interattiva.

IMPORTANTE Lasciare aperta la finestra. È possibile ridurre al minimo il sistema per eliminarlo. Tuttavia, non chiudere la finestra fino a quando non si è pronti a terminare la sessione.

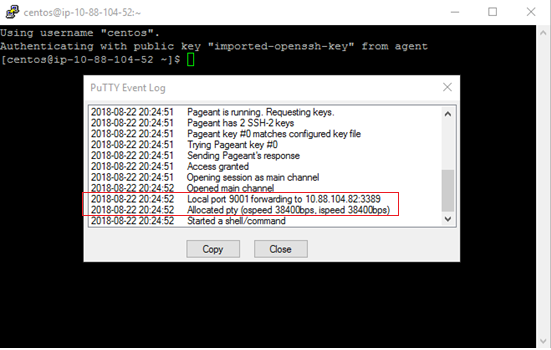

- Per verificare se il tunnel è stato stabilito, visualizzare il registro eventi Putty.

- Se è stato stabilito un tunnel, salvare la configurazione.

Accedere tramite una sessione di Windows Remote Desktop Protocol (RDP):

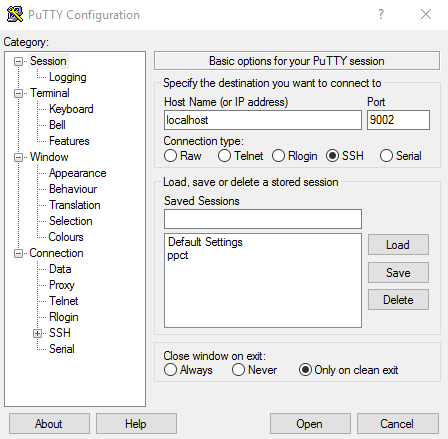

- Aprire Windows connessione Desktop remoto alla host specificata nella sezione tunnel, sopra riportata.

- Scegliere localhost per il campo computer e la porta Tunneled (ad esempio: localhost:9001).

- Specificare il nome utente come amministratore e quando richiesto, immettere il password utilizzando il coppia di chiavi (ottenuto dalla console di AWS).

Accesso tramite Linux sessione

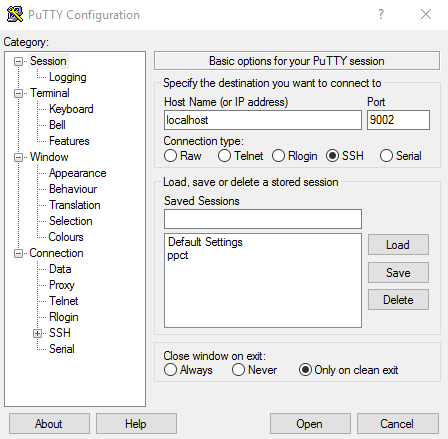

- Aprire una nuova PuTTY e configurare una nuova connessione Secure Shell a ogni host. Ad esempio: istanza di DXL broker, come specificato nella sezione tunnel precedenti.

- Nel riquadro sessione, scegliere localhost per il campo nome host e la porta con tunnel (ad esempio: 9002).

- Nella categoria riquadro a sinistra, espandere Connessione, Dati pannello.

- Nel riquadro dati, impostare il nome utente di accesso automatico a centos.

- Nella categoria riquadro a sinistra, espandere Connessione, SSH, quindi selezionare Auth.

- Nella pagina Auth riquadro, impostare File di chiave privata per l'autenticazione al percorso in cui è stato salvato il file PPK nella procedura riportata sopra. In alternativa, fare clic su Sfoglia.

Dichiarazione di non responsabilità

Il contenuto di questo articolo è stato scritto in inglese. In caso di differenze tra il contenuto in inglese e la traduzione, fare sempre riferimento al contenuto in iglese. Parte del contenuto è stata tradotta con gli strumenti di traduzione automatica di Microsoft.

|