McAfee は企業環境で検出された

Emotet の新しい亜種を認識しています。 脅威名:

Emotet-FEJ

McAfee の公式脅威アドバイザリーをご覧ください:

KB91854 - Threat Advisory: Emotet.

対象範囲の最小の DAT:

- VirusScan Enterprise (VSE) 8736 以上 *

- Endpoint Security (ENS) 3187 以上 *

* McAfee は、既知の亜種に対して定義されたコンテンツ保護を行います。

ベストプラクティスとして、リポジトリの更新タスクは最小限の更新間隔で設定してください。 この設定により、McAfee が新しいコンテンツをリリースした際に、確実に適用されるようになります。

重要: 以下の推奨事項を実行する前に、ルールを徹底的にテストして、その整合性を確認する必要があります。 また、(自社で開発したものであれ、そうでないものであれ)正当なアプリケーションが悪意のあるものとみなされ、本番環境で機能しなくなるようなことがないようにしなければなりません。 以下に示すルールは、テストのために「レポートのみ」モードに設定し、お客様の環境で競合が発生しないことを確認することができます。 これらのルールが正当なアプリケーションからの活動をブロックしていないと判断した場合は、ルールをブロックに設定し、この設定を関連するすべてのシステムに適用します。

VirusScan Enterprise (VSE) と Endpoint Security (ENS) アクセス保護プロアクティブな対策

参考のため、VSE および ENS でアクセス保護ルールを設定するには、以下の KB 記事を参照してください:

VSE アクセス保護ルールを使用:

ルール1:

ルール: 共通設定最大保護 - Windows フォルダに新しい実行ファイルが作成されるのを防ぐ

ルールカテゴリ: Downloader/Payload/Isolation

ルール違反: Aggressive

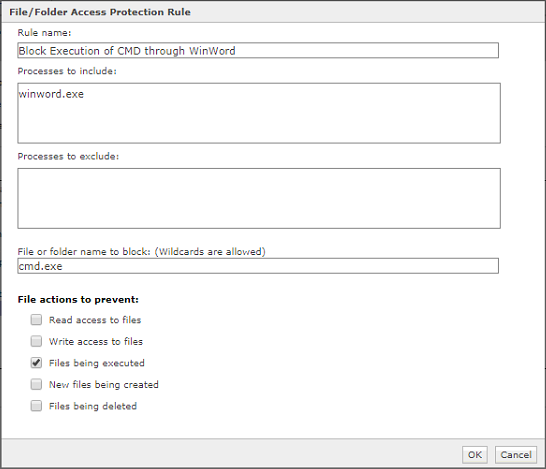

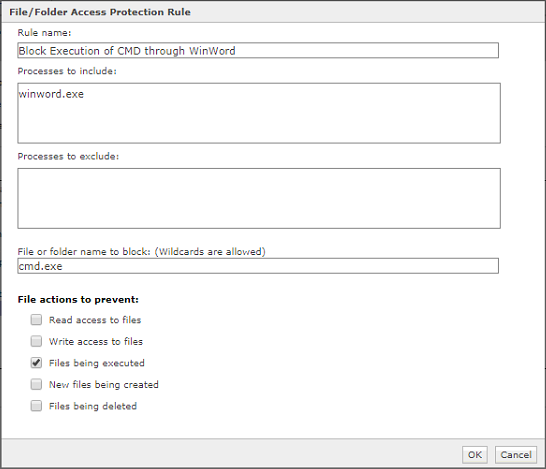

ルール2:

ルールタイプ: File/Folder Blocking Rule

含まれるプロセス: winword.exe

ブロックするファイルまたはフォルダ名: cmd.exe

防止のためのファイルアクション: Files being executed

ルールカテゴリ: Downloader

ルール違反: Mildly Aggressive

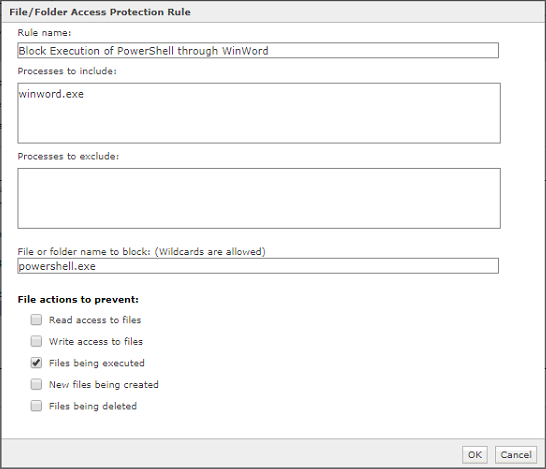

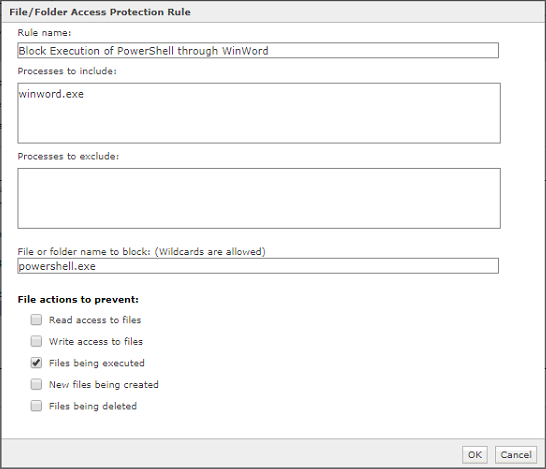

ルール3:

ルールタイプ: File/Folder Blocking Rule

含まれるプロセス: winword.exe

ブロックするファイルまたはフォルダ名: powershell.exe

防止のためのファイルアクション: Files being executed

ルールカテゴリ: Downloader

ルール違反: Mildly Aggressive

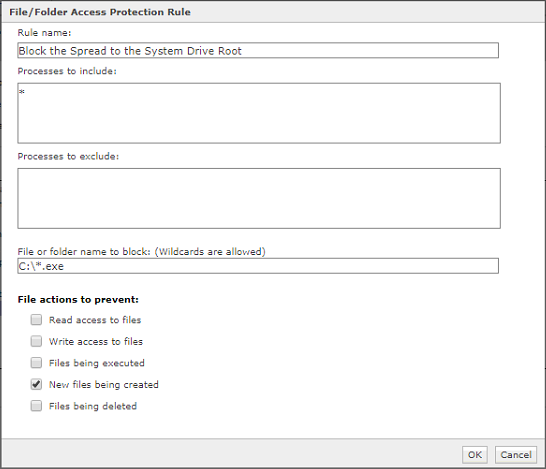

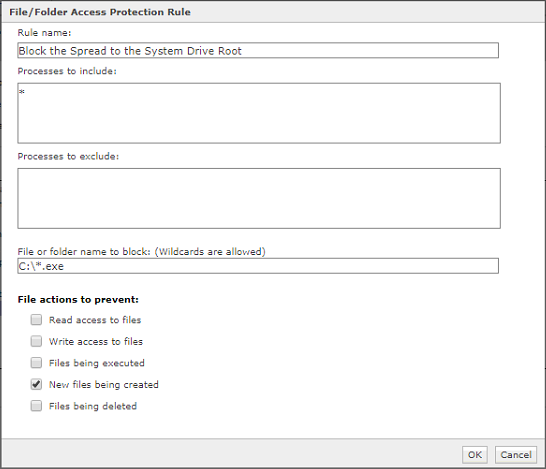

ルール4:

ルールタイプ: File/Folder Blocking Rule

追加するプロセス: *

ブロックするファイルまたはフォルダ名: C:\*.exe

防止のためのファイルアクション: New files being created

ルールカテゴリ: Isolation

ルール違反: Aggressive

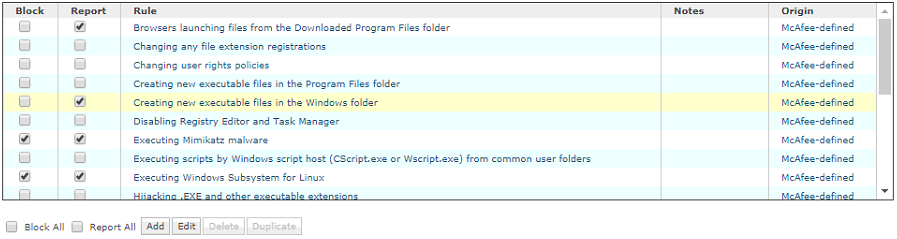

ENS アクセス保護ルールを使用:

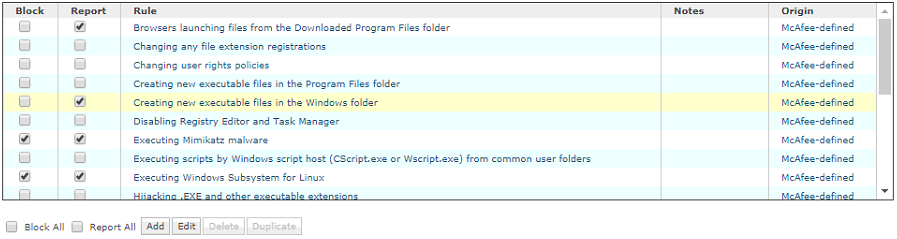

ルール1:

ルール名: Windows フォルダに新しい実行ファイルを作成する

ルールカテゴリ: Downloader/Payload/Isolation

ルール違反 Aggressive

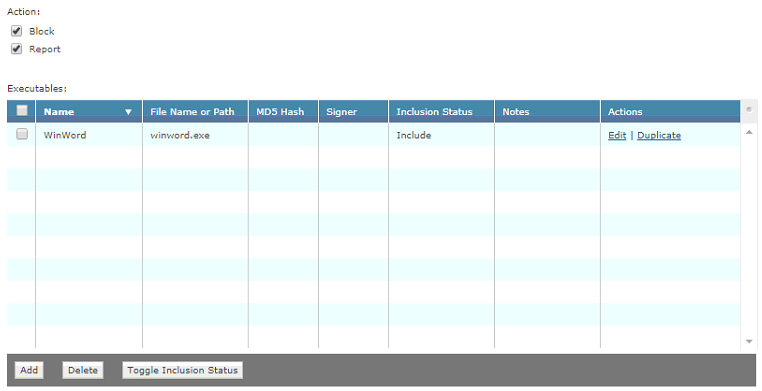

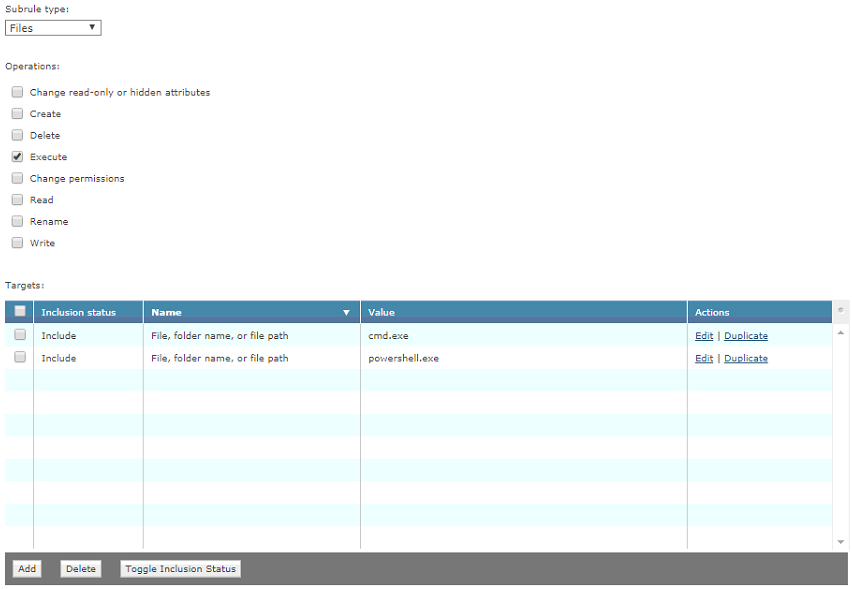

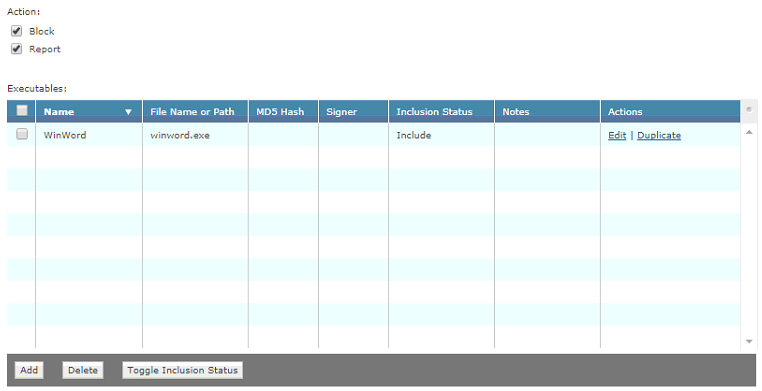

ルール2:

実行ファイル1:

Inclusion: Include

ファイル名またはパス: winword.exe

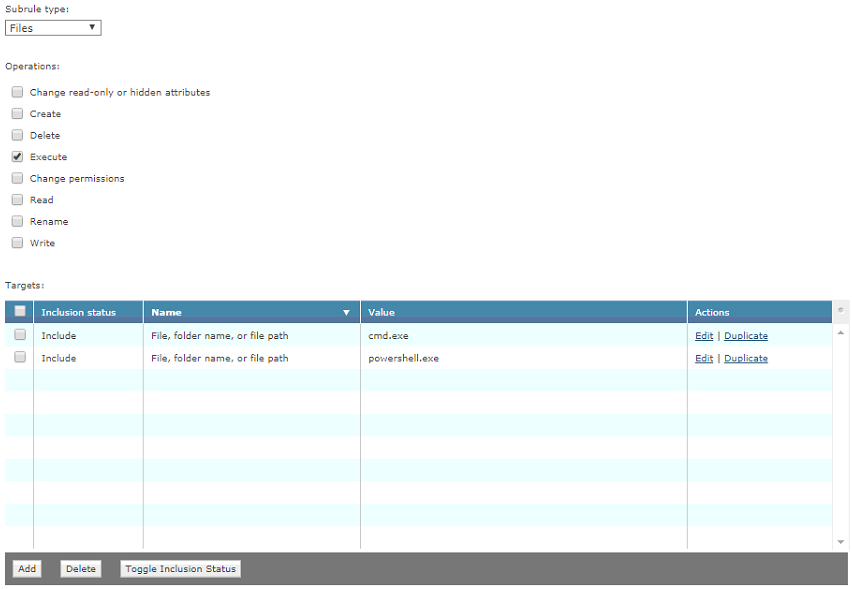

サブルール1:

サブルールタイプ: Files

操作方法: Execute

ターゲット1:

組み込み: Include ファイル、フォルダ名、またはファイルパス 1:

cmd.exe

ファイル、フォルダー名、またはファイルパス 2: powershell.exe

ルールカテゴリ: Downloader

ルール違反: Mildly Aggressive

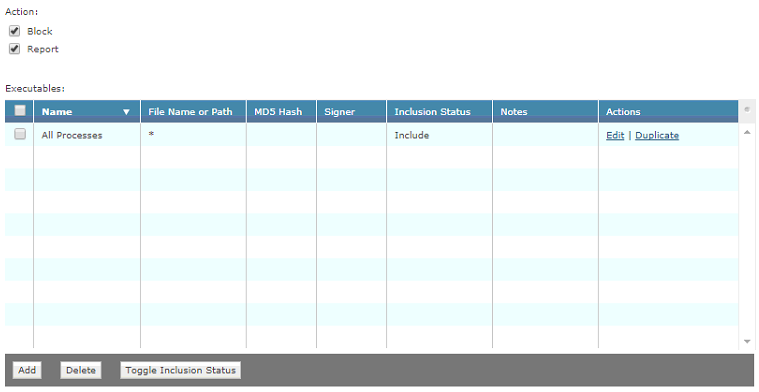

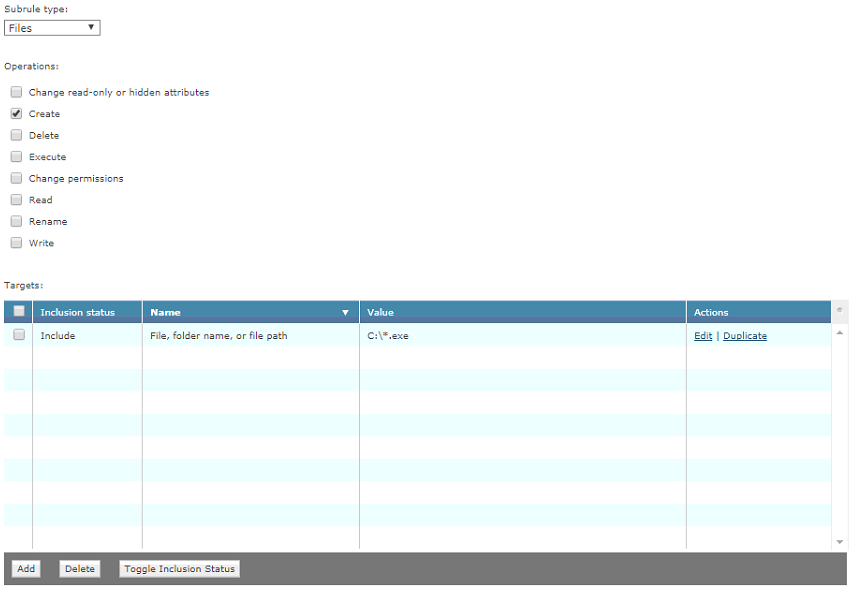

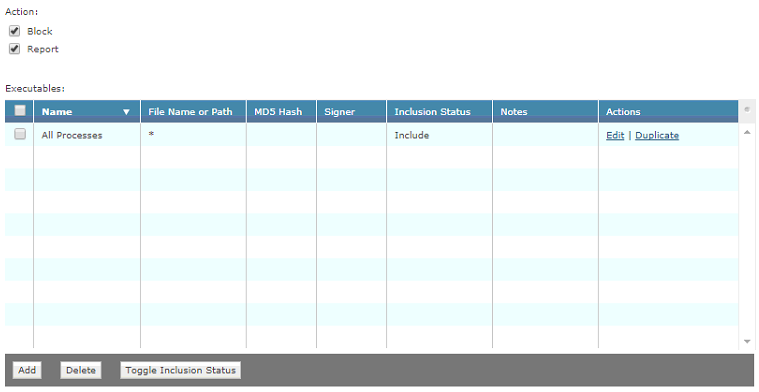

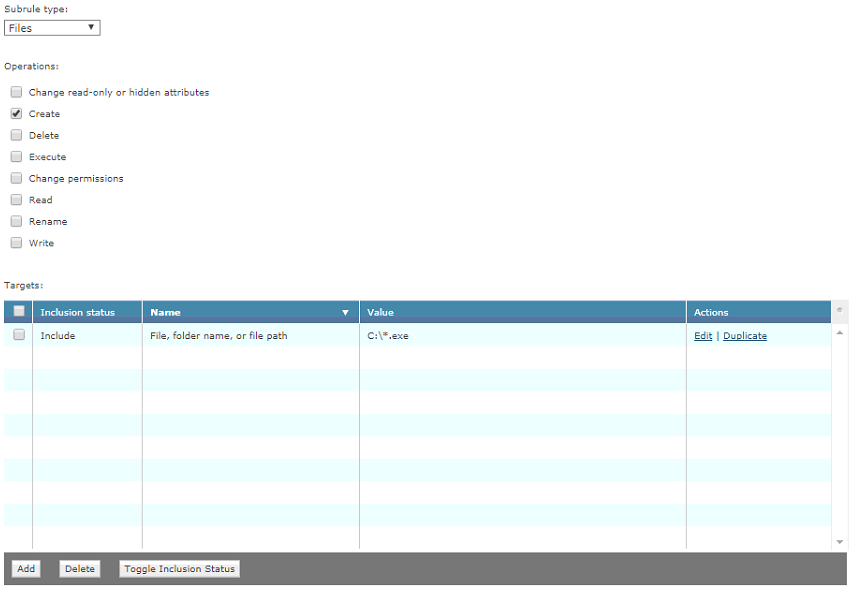

ルール3:

実行ファイル1:

組み込み: Include

ファイル名またはパス: *

サブルール1:

サブルールタイプ: Files

操作方法: Create

ターゲット1:

組み込み: Include

ファイル、フォルダ名、またはファイルパス: C:\*.exe

ルールカテゴリ: Isolation

ルール違反: Aggressive

ENS Exploit Prevention ルールの使用:

ルール 1:

ルール ID: 6087

ルール名: PowerShell コマンドの制限 - EncodedCommand

ルールカテゴリ: Downloader

ルール違反: Aggressive

Host Intrusion Prevention (Host IPS) Proactive Measures

このセクションでは、既知の

Emotet の亜種によってトリガされる、観測された Host IPS ルールについての追加情報を提供します。

Host IPS ルールの使用:

ルール1:

ルール ID: 6010

ルール名: 汎用アプリケーションフッキング保護

ルールカテゴリ: Downloader/Payload

ルール違反: Aggressive

ルール2:

ルール ID: 6011 ルール名 汎用アプリケーション呼び出しの保護

ルールカテゴリ: Downloader/Payload

ルール違反: Aggressive

ルール3:

ルール ID: 6087

ルール名: PowerShell コマンドの制限 – EncodedCommand

ルールカテゴリ: Downloader

ルール違反: Aggressive

ルール4:

ルール ID: 1148

ルール名: ネットワークを意識したアプリケーションによる CMD ツールのアクセス

ルールカテゴリ: Downloader

ルール違反: Aggressive

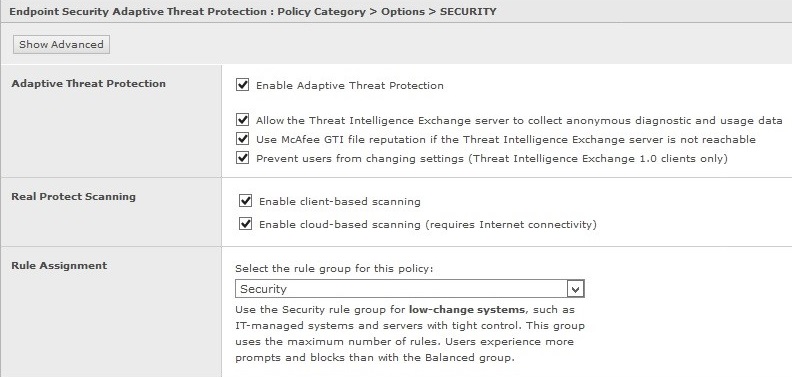

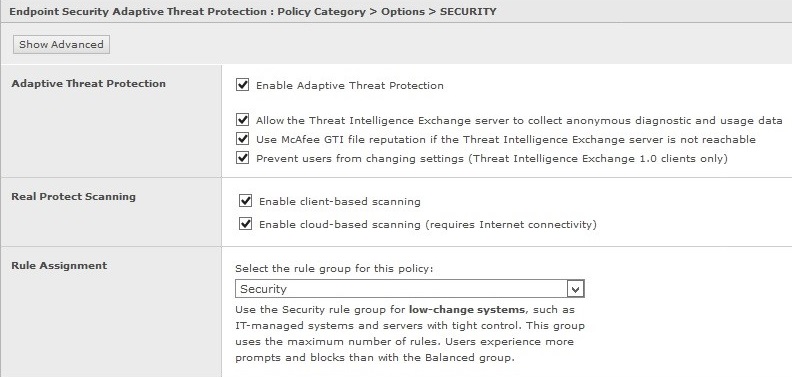

適応脅威対策(ATP)を備えた Endpoint Security(ENS)- Real Protect とアプリケーションの動的隔離(DAC)

ATP Real Protect と DAC を備えた ENS は、未知のエクスプロイトに対する次世代の保護を提供します。

ATP を備えた ENS は、既知のすべての

Emotet の亜種に対する完全な保護を提供します。 McAfee では、未知の

Emotet 亜種を検出するために、以下の ATP 設定を推奨しています:

- Adaptive Threat Protection - Options Policy で以下の設定を行います:

Rule Assignment = Security (default setting is Balanced)

- Adaptive Threat Protection - Dynamic Application Containment ポリシーに以下のルールを設定します:

Dynamic Application Containment – Containment Rules

KB87843 - エンドポイントセキュリティの動的アプリケーション封じ込めルールの一覧とベストプラクティス を参照してください。 推奨 DAC ルールを規定通り Block に設定します。

Emotet の亜種によって引き起こされる ENS DAC ルール

このセクションでは、既知の

Emotet の亜種によってトリガされる、観測された DAC ルールに関する追加情報を提供します。 ENS セキュリティスタックの他のレイヤで検出されない関連プロセスを効果的に封じ込めるためには、より多くのルールの有効化は必要ないかもしれません。

KB87843 - エンドポイントセキュリティの動的アプリケーション封じ込めルールの一覧とベストプラクティス を参照してください。 推奨 DAC ルールを規定通りに「ブロック」に設定:

ルール1:

ルール名: 秘匿属性ビットの変更

ルールカテゴリ: Payload

ルール違反: Cautious

ルール2:

ルール名: 任意の子プロセスを実行する

ルールカテゴリ: Payload Rule

違反: Mildly Aggressive

ルール3:

ルール名: Services レジストリの場所の変更

ルールカテゴリ: Payload

ルール違反: Mildly Aggressive

ルール4:

ルール名: ポータブル実行ファイルの修正

ルールカテゴリ: Payload

ルール違反: Mildly Aggressive

ルール5:

ルール名: 拡張子が.exeのファイルの作成

ルールカテゴリ: Payload

ルール違反: Aggressive