Bewährte Methoden zur Überwachung einer Threat Intelligence Exchange-Serverbereitstellung

Zuletzt geändert am: 2021-10-22 12:20:27 Etc/GMT

Haftungsausschluss

Betroffene Produkte

Sprachen:

Dieser Artikel ist in folgenden Sprachen verfügbar:

Loading...

Loading...

Erfahren Sie, wie ein anpassungsfähiges XDR-Ökosystem Ihr Unternehmen beleben kann.

Bryan Palma, CEO von Trellix, erklärt den dringenden Bedarf nach ständig lernender Sicherheit.

Laden Sie den Magic Quadrant-Bericht herunter, der 19 Anbieter basierend auf ihrer Durchführungskompetenz und der Vollständigkeit ihres Lösungsansatzes beurteilt.

Laut Gartner ist „XDR eine neue Technologie, die bessere Funktionen für Bedrohungsschutz, Erkennung und Reaktion bietet“.

Auf welche Cyber-Sicherheitsbedrohungen sollten Unternehmen im Jahr 2022 achten?

Beim Thema Cyber-Sicherheit wird es niemals langweilig. Sehen wir dies als Vorteil und als Chance, das Unternehmen zu stärken.

Zwei führende vertrauenswürdige Anbieter für Cyber-Sicherheit haben ihre Kräfte vereint, um eine robuste digitale Welt zu schaffen.

Bryan Palma, CEO von Trellix, erklärt den dringenden Bedarf nach ständig lernender Sicherheit.

As of May 14, 2024, Knowledge Base (KB) articles will only be published and updated in our new Trellix Thrive Knowledge space.

Log in to the Thrive Portal using your OKTA credentials and start searching the new space. Legacy KB IDs are indexed and you will be able to find them easily just by typing the legacy KB ID.

Bewährte Methoden zur Überwachung einer Threat Intelligence Exchange-Serverbereitstellung

Technische Artikel ID:

KB86314

Zuletzt geändert am: 2021-10-22 12:20:27 Etc/GMT UmgebungMcAfee Threat Intelligence Exchange (TIE) Server 2.x, 1.x

ZusammenfassungIn diesem Artikel werden mehrere Optionen zur Überwachung Ihrer TIE-Serverbereitstellung beschrieben.

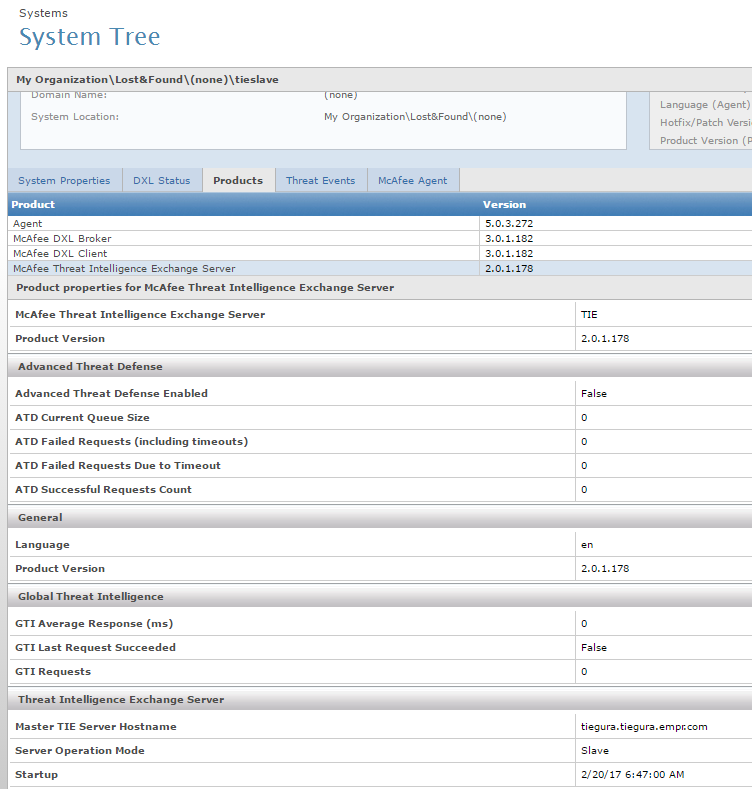

HINWEIS: Ab TIE Server Version 2.1.0 werden Master- und Slave-Operationen als primäre und sekundäre Operationen bezeichnet. Beispiel: Master heißt nun PrimärIn früheren Versionen von TIE Server werden nach wie vor die bisherigen Bezeichnungen Master und Slave verwendet. ePolicy Orchestrator – Automatische Reaktionen hinsichtlich des TIE-Serverzustands Ab TIE Server 1.3.0 können Sie mithilfe von ePolicy Orchestrator-Serverereignissen (ePO) automatische ePO-Reaktionen wie E-Mail-Benachrichtigungen und andere Aktionen erstellen. Der ePO-Server-Task für die TIE-Server-Überwachung wird stündlich ausgeführt. Wenn TIE-Server-Instanzen nicht erreichbar sind oder ihre Zustands-API nicht reagiert, werden Ereignisse erstellt. Erstellen Sie entsprechende automatische ePO-Reaktionen, die beim Empfang der Ereignisse ausgeführt werden. Für die Ereignisse wird der ID-Bereich 37175–37179 verwendet. Jede ID entspricht zur leichteren Fehlerbehebung einem gegebenen Betriebsmodus des TIE-Servers. Erstellen Sie die automatischen Antworten unter Menü, Automatische Antworten, Neue Antwort. Geben Sie für den Ereignistyp die Option Server an. Filtern Sie nach der Ereignis-ID. Diese muss gleich dem TIE-Serverbereich 37175–37179 sein. HINWEIS: Damit E-Mails für automatische Antworten empfangen werden, muss unter "Menü", "Server-Einstellungen", "E-Mail-Server" ein E-Mail-Konto konfiguriert sein. ePO – Produktinformationen in der Gerätestruktur: ePO bietet für TIE anpassbare Produkteigenschaften, die relevante Messgrößen zu Integrationen von Advanced Threat Defense (ATD) und Global Threat Intelligence (GTI) beinhalten. Sie finden diese unter: Systemstruktur, Systemname der TIE-Server-Appliance, Produkte, McAfee Threat Intelligence Exchange Server. Der folgende Screenshot zeigt ein Ausgabebeispiel:  ePO – Topologieseite für Data Exchange Layer-Fabric:

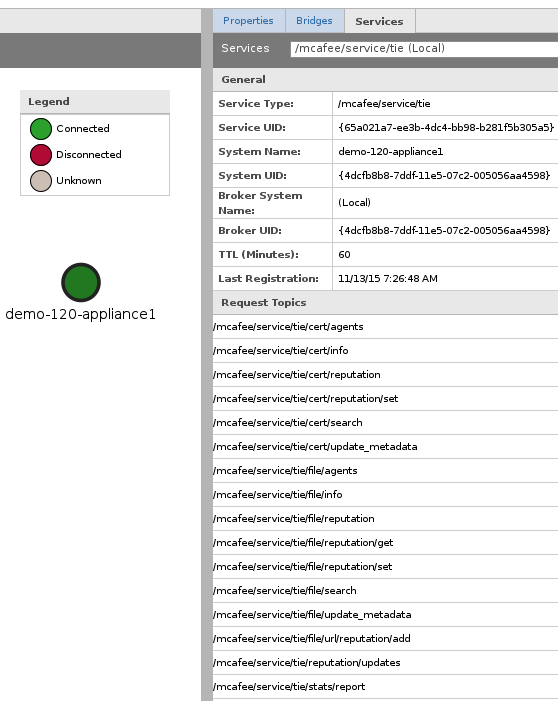

Diese Seite ist ab Data Exchange Layer (DXL) 1.1 unter Menü, Konfiguration, Server-Einstellungen, DXL-Topologie verfügbar. Auf der Seite mit der DXL-Fabric-Topologie werden Informationen zu DXL-Eigenschaften, Bridges und Diensten angezeigt. Jeder DXL-Broker gibt zudem die Anzahl der von den DXL-Diensten pro Sekunde verarbeiteten Meldungen an. Der folgende Screenshot zeigt ein Ausgabebeispiel von Registrierungsinformationen für den TIE-Dienst:  VMware-Leistungsüberwachung:

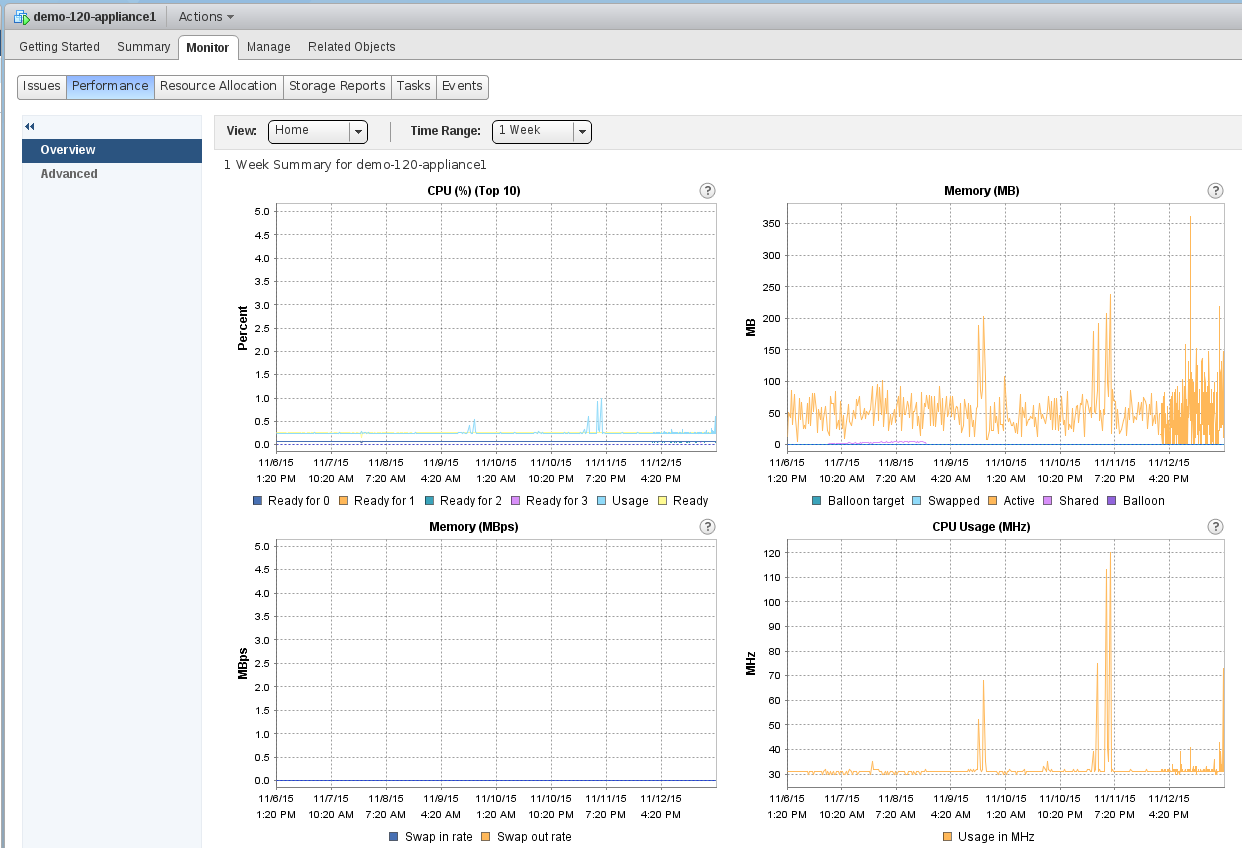

Die virtuelle TIE-Server-Appliance wird mit VMware-Technologie ausgeführt. Sie erhalten dadurch Überwachungs- und Benachrichtigungsfunktionen auf der Hostebene. Weitere Details finden Sie im Handbuch "vCenter 5.1 Überwachung und Leistung" unter http://pubs.vmware.com/vsphere-51/topic/com.vmware.ICbase/PDF/vsphere-esxi-vcenter-server-51-monitoring-performance-guide.pdf. Der folgende Screenshot zeigt ein Ausgabebeispiel zur Leistung einer TIE-Server-Instanz:  ePO-Web-APIs:

Der DXL-Broker bietet ePO-Web-APIs, um die Anzahl der verbundenen Clients zu melden. ePO-Web-APIs können von beliebigen Überwachungslösungen zur kontinuierlichen Überwachung von Diensten und deren Zustand verwendet werden, um Probleme zu identifizieren. Ab DXL 2.0 sind die folgenden Remote-Überwachungsbefehle verfügbar:

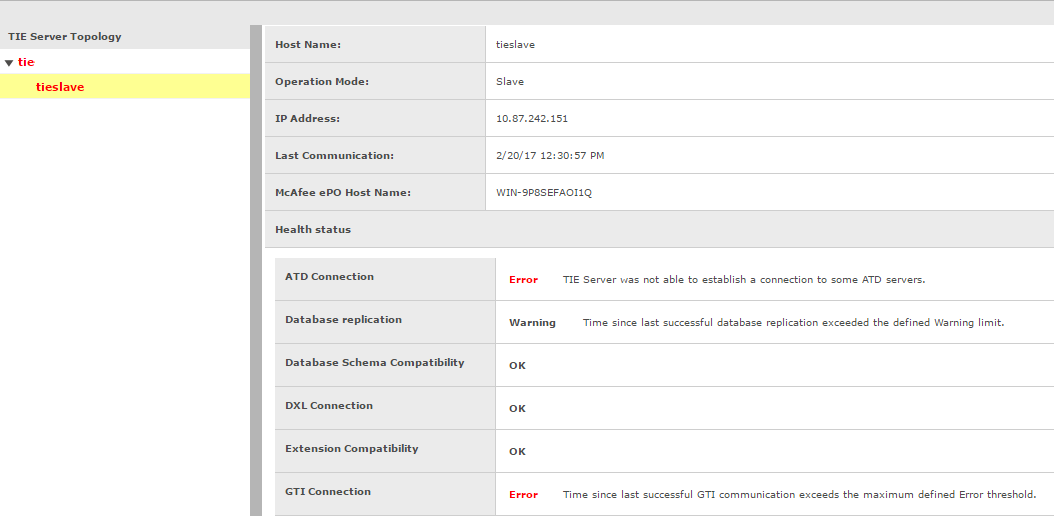

Statusfunktion Ab TIE Server 2.0.0 wird auf der Topologieseite für TIE-Server zu jedem Server ein allgemeiner Serverstatus angezeigt. Wählen Sie Menü, Konfiguration, Server-Einstellungen, und gehen Sie zum Abschnitt für die Topologieverwaltung des TIE-Servers. Dort können Sie den DXL-, ATD- und GTI-Verbindungsstatus jeder TIE-Server-Instanz prüfen. Außerdem sehen Sie, ob die Datenbankversionen innerhalb jedes TIE-Servers kompatibel sind. Angezeigt wird auch, ob die installierte Erweiterungsversion mit der Erweiterungsversion des Servers übereinstimmt. Für Slaves können Sie auch den Status der Datenbankreplikation prüfen. Beispiel:  SAR-Funktion Ab TIE Server 2.0.0 wird auf der Appliance das Paket sysstat installiert. Dies stellt den Befehl sar zur Verfügung. Mit dem MER-Tool werden alle sar-Protokolle in logs/sys/sar kopiert. Mit einer lokalen Kopie des sar-Befehls oder sadf können unter Verwendung dieser Dateien mehrere Abfragen ausgeführt werden. Zur weiteren Vereinfachung wird mit dem ksar-Tool die Datei logs/sys/sar/ksar.txt generiert. Themenbezogene Informationen

Informationen zu Trellix Produktdokumenten finden Sie im Enterprise-Produkt Dokumentationsportal unter https://docs.trellix.com/.

HaftungsausschlussDer Inhalt dieses Artikels stammt aus dem Englischen. Bei Unterschieden zwischen dem englischen Text und seiner Übersetzung gilt der englische Text. Einige Inhalte wurden mit maschineller Übersetzung erstellt, die von Microsoft durchgeführt wurde.

Betroffene ProdukteSprachen:Dieser Artikel ist in folgenden Sprachen verfügbar: |

|